Linux Dirty Frag 漏洞紧急预警 运行程序可提权暂无补丁

就在“Copy Fail”漏洞的余波尚未平息之际,Linux内核安全领域再次遭遇重击。一个被命名为“Dirty Frag”的本地权限提升漏洞被公开披露,其威胁等级被安全专家评估为“核弹级”。与需要复杂前置条件的漏洞不同,任何本地用户理论上都可以通过运行一个利用程序,在短时间内获得系统的最高管理员权限(root)。这已不再是潜在的理论威胁,而是所有Linux系统管理员必须立即应对的现实安全风险。

该漏洞最初由安全研究员Hyunwoo Kim发现并提交报告。其核心原理在于,攻击者可以将两个独立的历史漏洞——xfrm-ESP页面缓存写漏洞与RxRPC页面缓存写漏洞——进行串联组合利用。通过这种巧妙的链式攻击手法,攻击者能够在几乎所有主流的Linux发行版上实现权限提升,危害极大。

比Copy Fail更危险:补丁尚未发布,漏洞利用代码已公开

整个事件的发展节奏让防御方措手不及。该漏洞在4月30日才被正式报告给Linux内核安全团队,按照常规流程,本应开启一个保密的内部分析与补丁开发周期。然而,一名“无关第三方”的提前公开披露,彻底打乱了这一节奏。导致的结果是:官方的修复补丁仍在紧锣密鼓地开发测试中,而漏洞的利用验证代码(PoC)却已经在技术社区广泛流传。目前,主线Linux内核处于“零补丁”的暴露状态。这种时间差意味着,在这场安全攻防的竞赛中,攻击者已经抢占了先机。

影响范围:2017年以来的几乎所有Linux系统

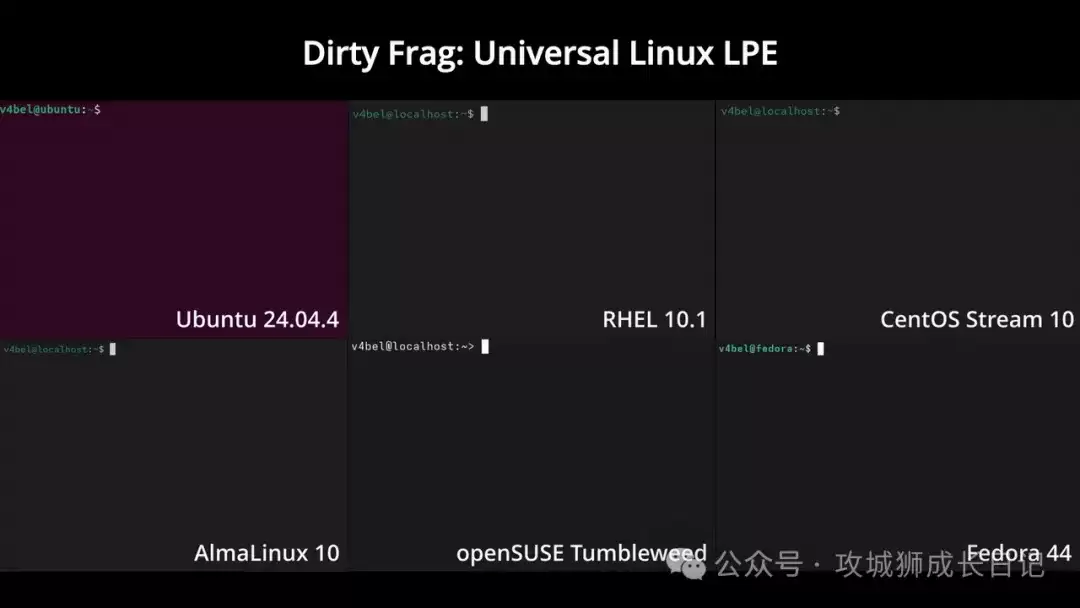

“Dirty Frag”漏洞的影响面极为广泛,根源在于其利用的两个底层安全问题均源自2017年的内核代码提交。因此,几乎所有基于2017年之后内核版本的Linux系统都可能受到影响,涵盖以下主流发行版:

- Ubuntu 24.04.4: 6.17.0-23-generic

- RHEL 10.1: 6.12.0-124.49.1.el10_1.x86_64

- openSUSE Tumbleweed: 7.0.2-1-default

- CentOS Stream 10: 6.12.0-224.el10.x86_64

- AlmaLinux 10: 6.12.0-124.52.3.el10_1.x86_64

- Fedora 44: 6.19.14-300.fc44.x86_64

- 甚至微软的WSL2也未能幸免。

无论是云端的生产服务器、开发测试环境,还是容器宿主机,只要其内核版本在2017年之后,就都存在被攻击的风险。

技术原理:IPSec零拷贝缺陷,两个漏洞链式利用

这个漏洞的巧妙之处在于它利用了IPSec相关模块在“零拷贝”操作路径上的设计缺陷。具体来说,它串联利用了以下两个历史遗留问题:

- xfrm-ESP页面缓存写漏洞(2017年引入)

- RxRPC页面缓存写漏洞(2017年引入)

一个值得注意的细节是,在Ubuntu系统上,其自带的AppArmor安全模块可能会阻断第一个漏洞(xfrm-ESP)的利用路径。但公开的PoC利用程序已经考虑到了这一点,它会自动检测并切换到第二个漏洞(RxRPC)继续完成链式利用,最终同样达到提权目的。这种设计显著增强了漏洞利用的鲁棒性和成功率。

如何快速自查你的Linux系统是否受影响?

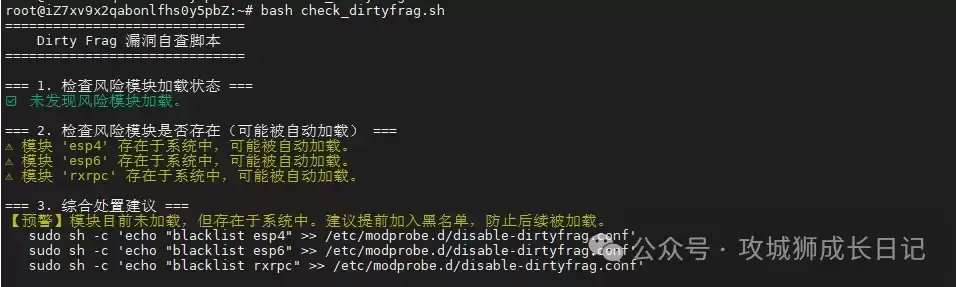

漏洞利用的关键,在于系统是否加载了`esp4`、`esp6`和`rxrpc`这三个内核模块。如果模块未加载,则系统暂时安全;一旦加载,就存在被本地提权的风险。为了快速评估风险,可以运行下面这个自查脚本:

#!/bin/bash

# 颜色定义

RED='\033[0;31m'

GREEN='\033[0;32m'

YELLOW='\033[0;33m'

NC='\033[0m' # No Color

# 定义要检查的模块列表

MODULES="esp4 esp6 rxrpc"

echo "=============================="

echo " Dirty Frag 漏洞自查脚本"

echo "=============================="

echo ""

# 1. 检查模块加载状态

echo "=== 1. 检查风险模块加载状态 ==="

LOADED_MODULES=$(lsmod | grep -E '^(esp4|esp6|rxrpc)')

if [ -n "$LOADED_MODULES" ]; then

echo -e "${RED}⚠️ 发现已加载的风险模块:${NC}"

echo "$LOADED_MODULES"

echo -e "${RED}⚠️ 系统存在 Dirty Frag 提权风险!${NC}"

RISK_LOADED=1

else

echo -e "${GREEN}✅ 未发现风险模块加载。${NC}"

RISK_LOADED=0

fi

echo ""

# 2. 检查模块是否存在于系统中

echo "=== 2. 检查风险模块是否存在(可能被自动加载) ==="

RISK_EXIST=0

for mod in $MODULES; do

if modinfo "$mod" >/dev/null 2>&1; then

echo -e "${YELLOW}⚠️ 模块 '$mod' 存在于系统中,可能被自动加载。${NC}"

RISK_EXIST=1

else

echo -e "${GREEN}✅ 模块 '$mod' 不存在或不可用。${NC}"

fi

done

echo ""

# 3. 综合结论与建议

echo "=== 3. 综合处置建议 ==="

if [ $RISK_LOADED -eq 1 ]; then

echo -e "${RED}【紧急】风险模块已加载,建议立即执行以下命令进行缓解:${NC}"

echo " sudo modprobe -r esp4 esp6 rxrpc"

echo " sudo sh -c 'echo \"blacklist esp4\" >> /etc/modprobe.d/disable-dirtyfrag.conf'"

echo " sudo sh -c 'echo \"blacklist esp6\" >> /etc/modprobe.d/disable-dirtyfrag.conf'"

echo " sudo sh -c 'echo \"blacklist rxrpc\" >> /etc/modprobe.d/disable-dirtyfrag.conf'"

elif [ $RISK_EXIST -eq 1 ]; then

echo -e "${YELLOW}【预警】模块目前未加载,但存在于系统中。建议提前加入黑名单,防止后续被加载。${NC}"

echo " sudo sh -c 'echo \"blacklist esp4\" >> /etc/modprobe.d/disable-dirtyfrag.conf'"

echo " sudo sh -c 'echo \"blacklist esp6\" >> /etc/modprobe.d/disable-dirtyfrag.conf'"

echo " sudo sh -c 'echo \"blacklist rxrpc\" >> /etc/modprobe.d/disable-dirtyfrag.conf'"

else

echo -e "${GREEN}【安全】系统中未发现 Dirty Frag 相关风险模块。${NC}"

fi

echo ""

如果脚本执行后显示未发现风险模块,那么你的系统目前是安全的。下图是一个安全状态的输出示例:

漏洞复现与验证

在确认存在漏洞的服务器上,可以通过以下命令获取并运行公开的验证程序进行复现:

git clone https://github.com/V4bel/dirtyfrag.git && cd dirtyfrag && gcc -O0 -Wall -o exp exp.c -lutil && ./exp

重要安全提示: 此演示版本是基于与linux-distros团队的协商后提供的有限信息。请务必仅在您拥有完全管理权限的测试环境中进行验证,切勿在未经授权的生产环境或他人系统上使用。

警告: 运行此漏洞利用程序后,系统的页面缓存将受到污染。为了清除受污染的缓存并确保系统稳定性,请务必执行以下操作之一:

echo 3 > /proc/sys/vm/drop_caches

或者,直接重启系统。

紧急缓解与临时解决方案

在官方补丁正式发布并部署之前,唯一可靠的临时解决方案是禁用那三个关键的内核模块。执行以下命令即可:

sudo modprobe -r esp4 esp6 rxrpc

这三个模块主要与IPSec网络加密通信相关。对于绝大多数服务器业务(如Web服务、数据库、应用服务器等)而言,通常根本用不到这些功能,禁用后不会影响正常业务运行。一旦执行上述命令,漏洞的利用路径就被立即切断。

立即行动:不要等待补丁,先动手封堵漏洞

对于运维工程师、安全人员以及云服务器用户来说,当前的形势非常明确:被动等待不是安全的选项。建议立即在所有受影响的Linux系统上执行上述缓解命令,将风险模块卸载并加入黑名单。安全防护本质上就是与时间赛跑,不要等到攻击者利用漏洞拿到root权限后才追悔莫及——因为到那个时候,你可能已经失去了对系统的控制权。请立即自查并加固您的系统。

相关攻略

就在“Copy Fail”漏洞的余波尚未平息之际,Linux内核安全领域再次遭遇重击。一个被命名为“Dirty Frag”的本地权限提升漏洞被公开披露,其威胁等级被安全专家评估为“核弹级”。与需要复杂前置条件的漏洞不同,任何本地用户理论上都可以通过运行一个利用程序,在短时间内获得系统的最高管理员权限

Linux 安全警报:一个稳定、隐蔽且极易利用的本地提权漏洞 最近,Linux安全领域曝出一个必须拉响最高级别警报的漏洞。它的代号是“Copy Fail”,编号CVE-2026-31431。这可不是那种需要复杂前置条件、利用起来看运气的“理论型”漏洞,而是一个能在本地稳定触发、一击即中的权限提升漏洞

关于ThinkPHP近期安全漏洞的全面解析:代码执行风险与修复方案 近日,ThinkPHP官方紧急发布安全更新,修复了一个涉及控制器验证机制的高危远程代码执行漏洞(俗称getshell)。该漏洞源于框架对控制器调用路径的过滤不严谨,导致攻击者可构造恶意请求直接执行系统命令,严重威胁服务器安全。 受影

讯时系统(XUAS)最新通杀漏洞0Day图文说明 在网络安全领域,对特定内容管理系统(CMS)的漏洞研究一直是攻防演练的重点。近期,讯时系统(XUAS)中的一个0Day漏洞引起了广泛关注。这个漏洞利用链非常直接,从信息泄露到最终获取后台权限,步骤清晰,成功率颇高。下面,我们就来详细拆解一下这个漏洞的

MS07-029 DNS服务器漏洞:利用原理与攻防实战深度解析 在网络安全攻防史上,MS07-029是一个具有里程碑意义的Windows DNS服务器高危漏洞。该漏洞的官方定义为Windows域名系统(DNS)服务的RPC(远程过程调用)管理接口堆栈缓冲区溢出漏洞。成功利用此漏洞需要两个基本前提:一

热门专题

热门推荐

华硕在ROGDAY2026上发布了枪神10X整机,首次搭载三颗可联动显示的全息光显风扇,外观极具未来感。其核心配置顶级,采用AMD锐龙99950X3D2处理器、ROGRTX5080显卡、64GB内存及4TBSSD,并配备高效三区独立散热系统,定价69999元。

智能门锁领域迎来重磅新品。知名品牌鹿客近期于京东平台正式发售其旗舰型号V3 Max智能门锁,该产品凭借创新的隔空无线充电技术与先进的AI视觉识别系统引发市场关注。官方定价为3572元,在部分参与促销活动的地区,消费者可享受补贴,最终入手价有望低至2799元,性价比优势显著。 鹿客V3 Max在视觉安

在备受瞩目的ROG DAY 2026广州站活动中,华硕重磅发布了其新一代高性能游戏笔记本电脑——ROG魔霸10系列。该系列包含16英寸的魔霸10与屏幕更大的18英寸魔霸10 Plus两款机型,旨在为硬核玩家带来顶级的游戏体验。 ROG魔霸10系列的硬件配置堪称顶级。处理器方面,用户最高可选择搭载AM

5月15日,小米官方正式公布了小米手环10 Pro的完整配置信息。作为新一代旗舰手环,它在健康监测精准度、运动功能专业度以及佩戴舒适度上均实现了显著突破,为用户带来了更全面的智能穿戴体验。 小米手环10 Pro 健康监测:精度与维度的双重跃升 本次升级的核心在于健康监测能力的全面进化。小米手环10

金士顿扩展其可超频的ECCRDIMM内存系列,新增高达7600MT s型号。其中高速型号采用全新铝制散热马甲,提升散热效率以保障高负载下的稳定运行。该系列同时支持ECC校验与超频,兼顾性能与数据完整性,适用于AI计算、工程仿真等高要求专业场景。