讯时系统(xuas)最新通杀漏洞0day图文说明

讯时系统(XUAS)最新通杀漏洞0Day图文说明

在网络安全领域,对特定内容管理系统(CMS)的漏洞研究一直是攻防演练的重点。近期,讯时系统(XUAS)中的一个0Day漏洞引起了广泛关注。这个漏洞利用链非常直接,从信息泄露到最终获取后台权限,步骤清晰,成功率颇高。下面,我们就来详细拆解一下这个漏洞的完整利用过程。

第一步:目标发现与定位

首先,我们需要找到潜在的目标。一个有效的方法是使用特定的Google搜索语法,例如:inurl:news_more.asp?lm2=。当然,关键字的定义可以更灵活,这里只是提供一个思路。

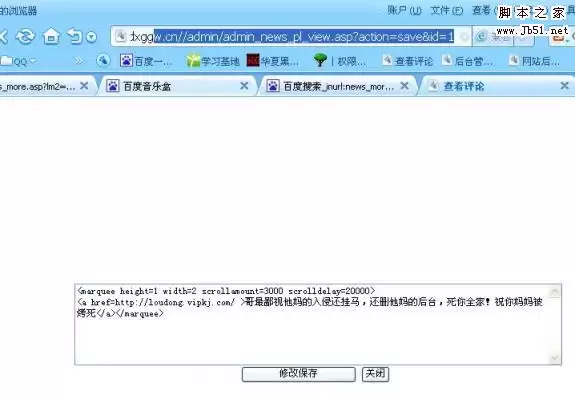

第二步:定位漏洞入口点

漏洞的关键入口点通常位于后台管理的特定文件。经过测试,/admin/admin_news_pl_view.asp这个文件存在SQL注入漏洞。你只需要访问类似/admin/admin_news_pl_view.asp?id=1的链接即可,其中的“id”参数可以尝试任意数字。

有一个细节需要注意:如果id=1时页面显示了错误信息,别轻易放弃。经验表明,有时候需要依次尝试id=2,3,4……在这个案例中,甚至需要尝试到id=11才找到正确的注入点,所以耐心是关键。

第三步:利用注入获取管理员凭证

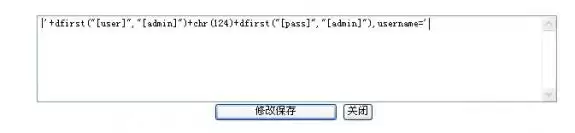

找到正确的注入点后,就可以构造特殊的SQL语句来提取关键数据了。尝试注入以下payload:

|'+dfirst("[user]","[admin]")+chr(124)+dfirst("[pass]","[admin]"),username='

如果漏洞存在,执行这条语句的目的很明确:直接从管理员数据表中提取用户名和密码。

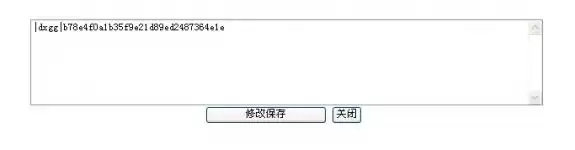

成功的话,管理员账号和密码的MD5哈希值就会清晰地显示在页面上。

第四步:绕过登录进入后台

拿到管理员凭证后,下一步就是登录后台。但讯时系统的后台采用了Cookie验证机制。这时,不需要破解MD5密码,有一个更直接的方法:通过浏览器控制台直接修改Cookie。

在目标网站页面,按F12打开开发者工具,在控制台(Console)中输入以下Ja vaScript代码:

ja vascript:alert(document.cookie="adminuser=" + escape("admin"));alert(document.cookie="adminpass=" + escape("480d6d6b4d57cc903f3bab877248da40"));

注意,这里的用户名和密码哈希值需要替换成你实际获取到的信息。执行后,就会弹出对话框,确认Cookie已被设置。

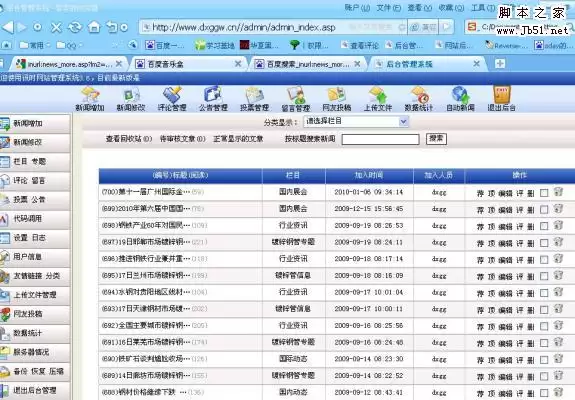

第五步:直接访问后台管理界面

设置好Cookie之后,认证就已经完成了。此时,直接访问后台主界面地址,例如:https://www.dxggw.cn/admin/admin_index.asp,即可成功进入,无需再次输入账号密码。

后续利用与补充漏洞

6、权限提升与 Webshell 获取

进入后台后,获取Webshell的途径就多了。讯时后台通常提供文件上传和数据库备份等功能,利用这些功能来获取一个可执行的shell并不困难,算是常规操作。

7、额外的目录遍历漏洞

此外,讯时系统还存在一个独立的目录遍历漏洞,路径为:https://www.xx.com/edit/admin_uploadfile.asp?id=46&dir=../..。通过此漏洞,攻击者可以直接浏览服务器上的目录结构,为进一步渗透收集信息。

关于版本差异的讨论

在实战中,可能会遇到一些变数。例如,有测试者(如“逍遥复仇”)反馈,在讯时CMS 4.1版本中,虽然进入了后台,但找不到数据库备份功能,因此无法通过备份获取Shell。有观点认为备份页面虽然不显示,但可能实际存在,可以尝试直接访问 https://www.xx.com/admin/admin_db_backup.asp?action=BackupData。如果这个方法也失效,那就需要寻找其他突破路径了。这恰恰说明了渗透测试需要根据实际情况灵活调整策略,也欢迎大家分享更多针对不同版本的可行方法。

相关攻略

就在“Copy Fail”漏洞的余波尚未平息之际,Linux内核安全领域再次遭遇重击。一个被命名为“Dirty Frag”的本地权限提升漏洞被公开披露,其威胁等级被安全专家评估为“核弹级”。与需要复杂前置条件的漏洞不同,任何本地用户理论上都可以通过运行一个利用程序,在短时间内获得系统的最高管理员权限

Linux 安全警报:一个稳定、隐蔽且极易利用的本地提权漏洞 最近,Linux安全领域曝出一个必须拉响最高级别警报的漏洞。它的代号是“Copy Fail”,编号CVE-2026-31431。这可不是那种需要复杂前置条件、利用起来看运气的“理论型”漏洞,而是一个能在本地稳定触发、一击即中的权限提升漏洞

关于ThinkPHP近期安全漏洞的全面解析:代码执行风险与修复方案 近日,ThinkPHP官方紧急发布安全更新,修复了一个涉及控制器验证机制的高危远程代码执行漏洞(俗称getshell)。该漏洞源于框架对控制器调用路径的过滤不严谨,导致攻击者可构造恶意请求直接执行系统命令,严重威胁服务器安全。 受影

讯时系统(XUAS)最新通杀漏洞0Day图文说明 在网络安全领域,对特定内容管理系统(CMS)的漏洞研究一直是攻防演练的重点。近期,讯时系统(XUAS)中的一个0Day漏洞引起了广泛关注。这个漏洞利用链非常直接,从信息泄露到最终获取后台权限,步骤清晰,成功率颇高。下面,我们就来详细拆解一下这个漏洞的

MS07-029 DNS服务器漏洞:利用原理与攻防实战深度解析 在网络安全攻防史上,MS07-029是一个具有里程碑意义的Windows DNS服务器高危漏洞。该漏洞的官方定义为Windows域名系统(DNS)服务的RPC(远程过程调用)管理接口堆栈缓冲区溢出漏洞。成功利用此漏洞需要两个基本前提:一

热门专题

热门推荐

上海启动全球首颗光计算卫星研制,其天基光计算具备抗辐照、低功耗特性,适应太空环境,可支撑在轨大算力任务。目前芯片太空验证已完成,全链条研制能力基本形成。产业面临成本与规模化挑战,需重构航天制造体系。长三角已成立创新联合体聚焦七大技术攻坚,上海将天基计算列为未来。

苹果与OpenAI合作因商业回报未达预期出现裂痕。腾讯地图推出AI骑手模式优化配送。百度成立模型委员会强化AI布局。荣耀将发布搭载云台系统的RobotPhone。Anthropic拟以9000亿美元估值融资。阿里发布智能体开发工作台Qoder1 0。千问APP接入药监局数据。发那科与英伟达深化合作,利用AI加速机器人开发。

面对海量书籍资源,数字化管理工具至关重要。小满图书管理侧重会员与库存管理,适合书店。库存管理通轻量化,支持多货品进销存。藏书馆兼具藏书管理与数字阅读功能。移动图书馆对接高校资源,提供学术服务。个人图书馆专注个人知识收集与创作。各类软件功能各异,需根据核心需求选择。

英文朗读软件能有效辅助学习。推荐几款特色应用:全能型《朗读器》操作简便;《朗读者》结合翻译与朗读;《英文翻译》支持长文朗读;《朗读大师》擅长图像识别与发音反馈;《中英文翻译》提供系统化学习路径。根据需求选择工具并坚持练习,可提升理解与发音能力。

飞机是远距离出行的高效选择,提前购票可锁定行程并享受优惠。主流购票平台包括飞猪旅行、携程旅行、航班管家、美团、飞行卡和去哪儿旅行。这些应用不仅提供机票预订,还整合酒店、景点门票、本地生活等服务,满足用户对价格、一站式规划或特定优惠的不同需求。