伪黑客的成功的秘密:tomcat入侵和Jboss入侵的方法介绍(图)

伪黑客的“成功”秘诀:Tomcat与Jboss入侵方法剖析

真正的黑客,需要深厚的知识积累和丰富的实战经验。但有一群人,我们姑且称其为“伪黑客”,他们玩的完全是另一套。他们不需要懂太多,手上有几款特定的工具,瞄准那些最常见的弱点——默认口令、弱口令、已知漏洞——扫一扫,往往就能得手。这听起来有点不可思议,但现实是,很多系统在部署完毕后,管理员的安全习惯和意识并未跟上。一个典型的例子:对公网用户开放了Tomcat管理后台权限,却保留了出厂设置时的默认密码。

在分析大量真实入侵事件时,一个反复出现的结论是,绝大多数漏洞的根源都出奇地简单:默认口令、弱口令、未修补的漏洞、残留的默认安装文件或调试过程文件。攻击者只需要一个小巧的工具进行扫描,接下来的一切就顺理成章了。

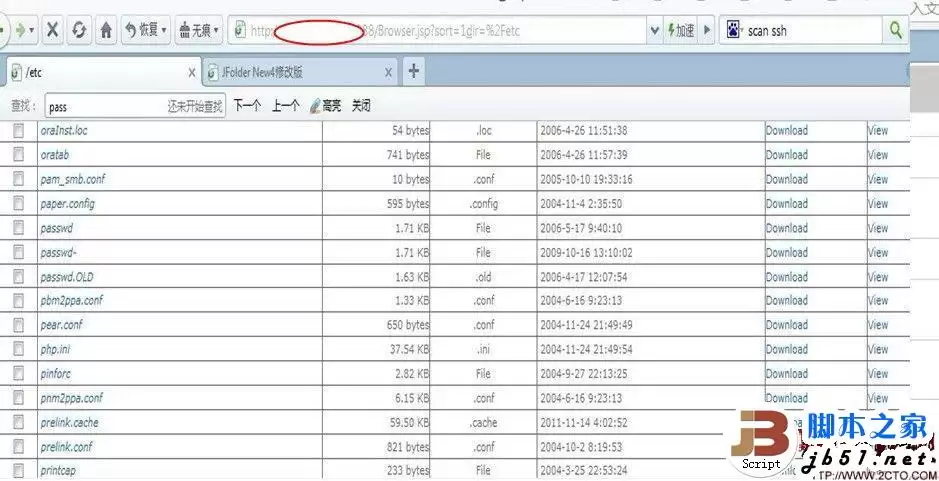

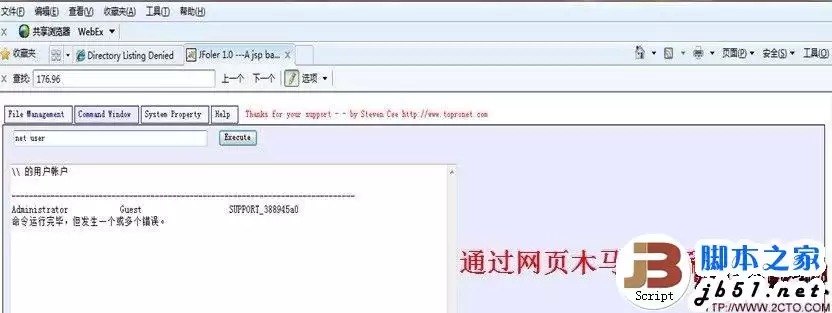

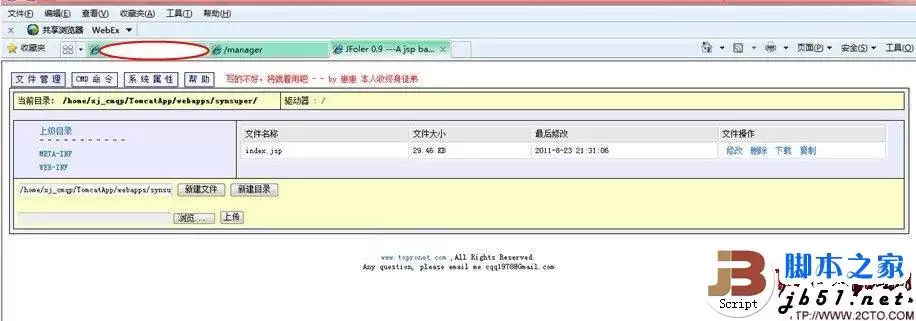

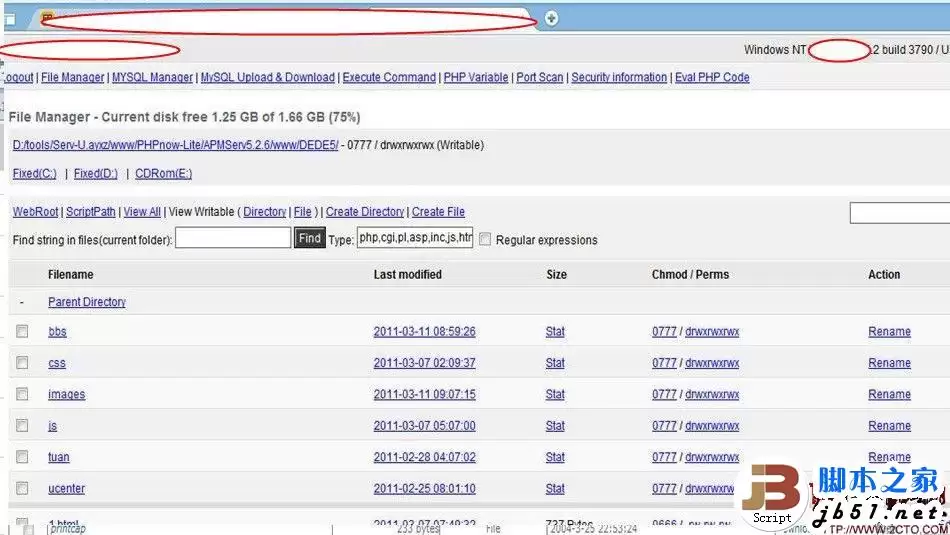

下面的截图均来自真实案例,是在被攻陷的服务器上抓取到的木马样本,可谓触目惊心。

所以你看,问题往往不在于攻击者的技术水平有多高超,而在于防守方留下了太多低级但普遍的“弱问题”。这些弱点有成熟的工具可以批量扫描发现,之后便是上传WebShell(小马、大马)、提权、破解密码等一系列标准化操作。

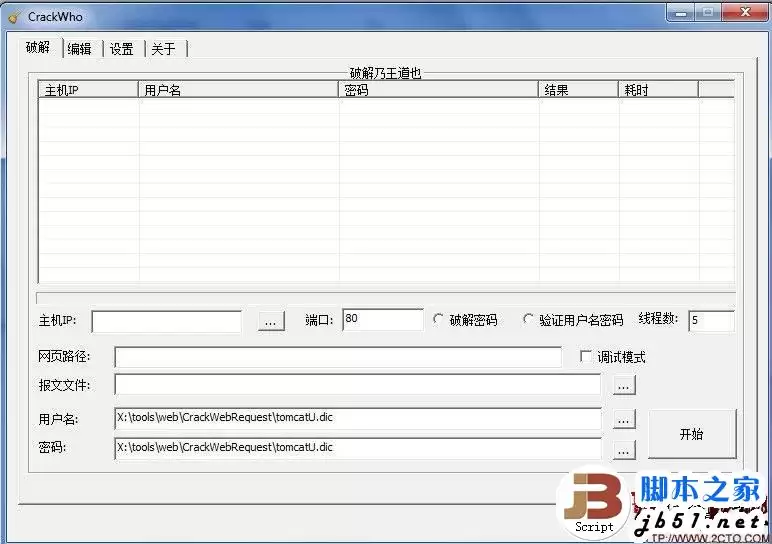

Apache Tomcat crack Scan

这里提一下“Apache Tomcat crack Scan”这款工具。原版资源从作者官方渠道即可下载,网上甚至附带有视频教程。它是一款专门针对Apache Tomcat弱口令的扫描器,其实也能用来扫描ADSL路由器等设备。

作者使用的某个版本,可以通过搜索引擎(如百度、谷歌)抓取特定的URL进行批量检测。需要注意的是,该版本已经停止更新,但其思路仍具代表性。这类工具功能强大,专扫各种常见的Web管理后台弱口令,一度成为某些人的“必备神器”,支持PHPMyAdmin、Tomcat、IBM Domino等多种平台。

从Tomcat到Jboss:如出一辙的脆弱性

前面分享了Tomcat入侵的一些常见情况,下面再来看看另一种极为常见且原理简单的攻击路径:Jboss入侵。Jboss是一个基于J2EE的开源应用服务器,其核心服务本身不包含支持Servlet/JSP的Web容器,通常需要与Tomcat或Jetty绑定使用。

Jboss的默认端口是8080,也常被配置为80端口。很多管理员在部署完Jboss后,同样忽略了安全加固步骤,导致管理界面直接暴露在公网上,并且使用了默认口令。此外,某些旧版本的Jboss自身也存在可被利用的漏洞。攻击者正是利用这些配置不当或固有漏洞,上传木马,进而掌控服务器。至于JSP木马的功能,这里就不展开讨论了。

就在前不久,处理一起安全应急响应事件时,发现入侵者利用的正是Jboss的这个弱点。我们来复盘一下整个过程,希望能给大家提个醒。

1. 漏洞或管理界面的发现

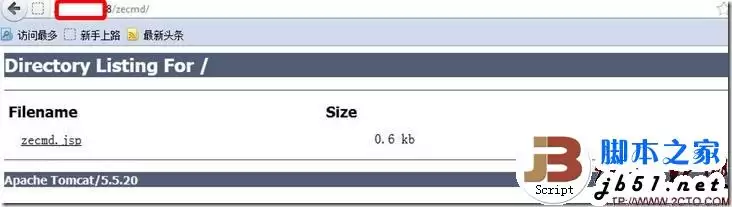

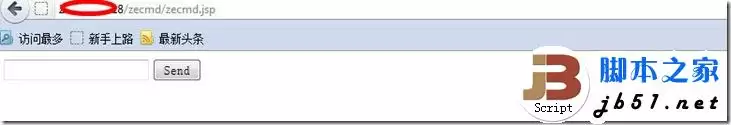

最简单的方法是利用搜索引擎。直接在谷歌中搜索“jmx-console”,就能找到一大批开放了Jboss JMX管理界面的网站,收获往往出乎意料。或者,搜索一些常见的JSP木马文件名,也能发现“宝藏”——那些已经被其他攻击者入侵过的站点。比如,某个木马有多个固定目录,你只需要搜索其中任意一个目录或文件名,如console-mgr、idssvc、iesvc、wstats、zecmd、zmeu等,一不小心就会发现N个被黑的网站,其中甚至不乏政府机构站点。

以上三张图,就是被上传到不同服务器上的木马界面。

2. 木马的上传过程

通过暴露的管理界面,配合弱口令,上传木马变得轻而易举。很多网站存在以下问题:

- Jboss管理界面未做任何访问限制,公网可随意访问。

- 使用默认口令(如用户名:admin,密码:admin)。

在这种情况下,恶意攻击者完全有可能在服务器上执行添加管理员账号或下载运行木马程序的命令,最终实现对服务器的完全控制。他们可以通过该方法上传后门程序,也能覆盖服务器上的任意文件,导致数据丢失或系统损坏。

更糟糕的是,不少站点甚至无需登录,就能直接进入管理界面。

那么,具体如何上传木马呢?

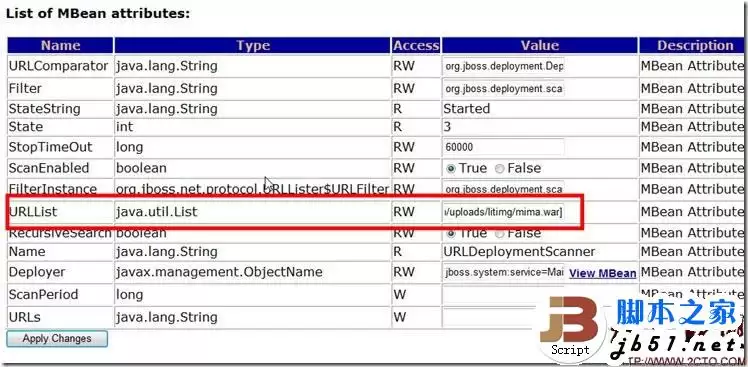

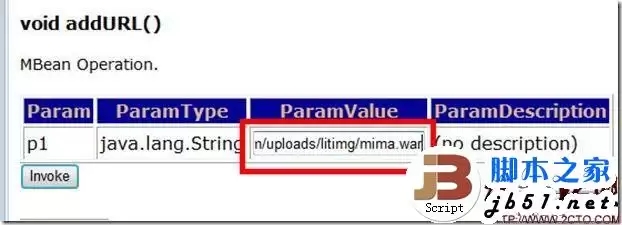

在管理界面中寻找“jboss.deployment”或“fla vor=URL,type=DeploymentScanner”相关的选项。

点进去找到“URLList”,就能看到WAR程序安装包的路径,有时甚至能看到其他攻击者之前留下的木马地址,这算是“意外收获”。

言归正传,继续看上传步骤。在下方找到“void addURL()”方法,这里就是上传木马的关键。输入你事先准备好的木马(WAR压缩包)的URL地址,然后点击“Invoke”按钮。

木马上传成功后,便可直接运行。

3. 安全加固建议

亡羊补牢,为时未晚。针对Jboss,以下几点必须做到:

- 为jmx-console添加强密码认证,并严格限制其公网访问(最好通过翻跟斗或防火墙策略仅允许内部IP访问)。

- 检查你所使用的Jboss版本是否存在已知漏洞,并及时升级到安全版本。

具体操作步骤参考:

- 在 ${jboss.server.home.dir}/deploy 目录下找到 jmx-console.war,编辑 WEB-INF/web.xml 文件,取消 security-constraint 块的注释,启用安全约束。

- 编辑 WEB-INF/classes/jmx-console-users.properties(或server/default/conf/props/jmx-console-users.properties,适用于版本>=4.0.2)和对应的 jmx-console-roles.properties 文件,添加用户名和密码。

- 编辑 WEB-INF/jboss-web.xml,取消 security-domain 块的注释。security-domain 值映射的登录授权方式定义在 login-config.xml 文件中。

(官方参考地址:https://community.jboss.org/wiki/SecureTheJmxConsole)

4. 核心总结与防护要点

纵观Tomcat和Jboss的入侵案例,根本症结在于粗放的部署和运维习惯。以下是几点至关重要的防护总结:

- 系统部署后立即加固:修改所有默认口令,限制非必要端口的访问,彻底删除安装过程中产生的临时文件或调试页面。

- 主动进行安全评估:定期使用专业的Web漏洞扫描器(如Acunetix Web Vulnerability Scanner)对自身系统进行扫描。

- 管理界面不可暴露:切勿将后台管理界面直接开放到公网,如果必须,务必使用高强度密码并启用多因素认证。

- 控制外联权限:如非业务必需,可限制服务器主动访问外网的权限,这能有效防范木马反弹连接。

- 保持漏洞情报敏感度:定期关注你所使用的所有应用、中间件和程序的漏洞公告,发现漏洞后第一时间修补,防范0day攻击。

本文出自 “路途拾遗-小侠唐在飞” 博客

相关攻略

伪黑客的“成功”秘诀:Tomcat与Jboss入侵方法剖析 真正的黑客,需要深厚的知识积累和丰富的实战经验。但有一群人,我们姑且称其为“伪黑客”,他们玩的完全是另一套。他们不需要懂太多,手上有几款特定的工具,瞄准那些最常见的弱点——默认口令、弱口令、已知漏洞——扫一扫,往往就能得手。这听起来有点不可

就在 2025 年 11 月 2 号,Spring Boot 正式宣布 4 0 x 的维护时间从 2025 年 11 月 2 号至 2026 年 12 月。而 Spring Boot 4 0 RC1

希望通过今天的分享,大家能够对Tomcat中Connector和Container的关系有更清晰的认识。虽然这看似是一个比较基础的问题,但理解透彻后,对于日常的调优、架构设计和面试都会有很大的帮助。

eclipse 是一款开源的集成开发环境(ide),它支持多种项目模板,适用于 java、c++、python 等多种编程语言。使用 eclipse 创建新项目时,系统会自动配置编

随着模块化公链的崛起,公链数量呈现了爆发式增长。据 L2BEATS 最新数据显示,目前市场已有 53 条 L2 公链,另有 42 条正在建设。这些针对不同场景设计的公链,能满足多样

热门专题

热门推荐

公安部就电子数据取证规则公开征求意见,拟将网络安全等行政案件纳入适用范围,并规范取证流程与核心概念。新规特别明确了获取密码、调取通讯内容等特殊程序,需经严格审批并保障当事人权利。配套法律文书也同步优化,以构建更规范且注重权利保障的取证体系。

理想L9和LIvis的定价策略刚掀起波澜,小鹏GX的最终价格就给出了更猛烈的回应——从近40万元的预售价直降至27万元起。用小鹏产品矩阵负责人吴安飞的话说,这叫“9系的产品,8系的价格”。 这12万元的下调,效果堪称立竿见影。发布会次日,小鹏集团港股股价一度大涨超8%。更关键的是市场订单:上市12小

5月21日,环塔拉力赛新疆且末赛段大营迎来了一位备受瞩目的访客——知名零售企业胖东来的创始人于东来。他专程前往长城汽车车队营地,与参赛车手及后勤团队进行了深度交流。据悉,于东来此次自驾越野之旅已历时一月,随行车队中包含多款国产越野车型。经过实地驾驶与多维度对比,他对以长城汽车为代表的国产越野车品质给

比特币官方入口在哪里?一个核心门户的权威指南 说起比特币,很多人第一反应是去找它的“官网”或“官方App”。但这里有个关键点需要先理清:比特币本质上是一种去中心化的全球数字货币,它不属于任何一家公司或机构,而是由一个庞大的、遍布全球的社区共同维护。因此,它并没有传统意义上由某个企业运营的“官方网站”

Ring-2 5-1T是什么 在当今大模型技术激烈竞争的赛道上,追求更长的上下文处理能力和更强大的深度推理性能已成为核心焦点。近日,蚂蚁集团旗下的inclusionAI团队重磅开源了Ring-2 5-1T模型,这是一个参数规模高达万亿级别的混合线性思考大语言模型。该模型基于先进的Ling 2 5架构