Linux服务器SSH多端口配置:解决22端口限制并兼顾安全运维

在企业IT运维的日常里,我们常常会遇到一个看似矛盾的需求:安全策略要求严格管控SSH的22端口,但日常运维又离不开远程登录。尤其是在MySQL数据库服务器这类核心资产上,直接开放22端口无异于在城门上挂钥匙。但直接把22端口改掉或关掉?也不行,因为堡垒机、安全审计系统往往就指着这个默认端口工作。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

这该怎么办?其实,SSH服务本身早就为我们留好了后路——多端口监听。今天要聊的,就是如何在不动原有22端口的前提下,为你的Linux服务器(特别是MySQL服务器)新增一个自定义的SSH登录端口,真正做到安全与效率两不误。

简单来说,公司的安全红线是禁止直连22端口,所有运维登录必须走自定义端口。但22端口本身又必须保留,给堡垒机等专用系统使用。这种“既要又要”的场景,恰恰是SSH多端口配置大显身手的时候。它让你无需在安全和便利之间做单选题。

好了,道理讲清楚,接下来咱们进入实战环节。不过在动手修改配置文件之前,有几点核心前提必须明确,这能帮你避开大多数坑。

一、先明确核心需求

磨刀不误砍柴工。开始配置前,请先确认以下三点:

服务器环境:本文操作基于主流的Linux发行版,如CentOS、Ubuntu或openEuler,它们可能有些细微差别,文中会特别指出。当然,前提是SSH服务已经安装(绝大多数默认都已安装)。

端口要求:核心原则是保留22端口不动。我们需要新增的是自定义端口,建议在10000到65535之间选取,同时避开像3306(MySQL)、8080(Web)这类已知的常用服务端口,防止冲突。

权限要求:修改SSH配置文件(sshd_config)和操作防火墙,都需要root用户权限或通过sudo提权,请提前准备好。

这里可能有人会问:为什么不干脆把22端口改成别的?原因很简单。在许多企业的安全体系里,22端口被堡垒机、安全审计工具深度绑定,一旦修改,这些监控和管控链路就会中断,很可能触发安全告警,甚至影响整个服务器集群的管理。所以,保留22端口,往往是硬性要求。

二、SSH多端口配置全流程

整个配置的逻辑很清晰:在SSH配置文件中声明监听多个端口,然后在防火墙放行新增的端口,最后重启服务生效。全程对原有的22端口服务无影响。

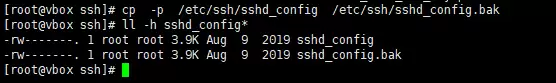

1. 备份SSH配置文件

这是所有系统配置修改的“黄金法则”,尤其对于远程登录服务,一旦配错可能导致自己都连不上去。所以,第一步永远是备份。

执行下面这条通用的备份命令:

cp /etc/ssh/sshd_config /etc/ssh/sshd_config.bak

有了备份文件,就算后续操作失误,也能快速回滚,心里不慌。

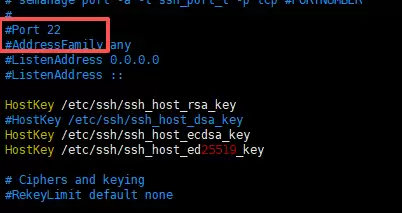

2. 编辑SSH配置文件,添加多端口

接下来,用你熟悉的文本编辑器(比如vim)打开SSH的主配置文件:

vim /etc/ssh/sshd_config在文件里找到 Port 22 这一行(默认是存在的,如果前面有#注释符,需要把它删除)。

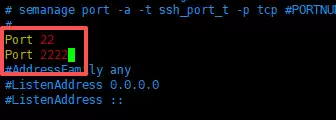

然后,在这一行的下方,添加你的自定义端口。格式是 Port 端口号,每行一个。例如,我们新增一个2222端口:

# 保留原有22端口(供堡垒机使用,不可删除)

Port 22

# 新增自定义SSH端口(供运维登录,可添加多个)

Port 2222

这里有几个关键注意事项:

- 你可以添加多个

Port行来监听多个端口,方便做权限区分。 - 自定义端口最好在1024-65535之间选择,并用命令

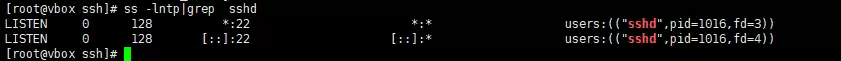

ss -antp | grep 端口号提前检查是否被占用(无输出则表示空闲)。

- 切记:不要删除或注释掉

Port 22这一行,这是留给堡垒机的生命线。

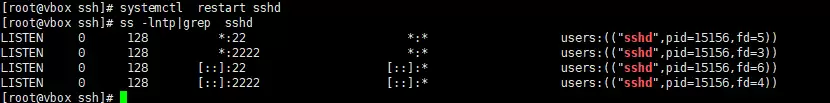

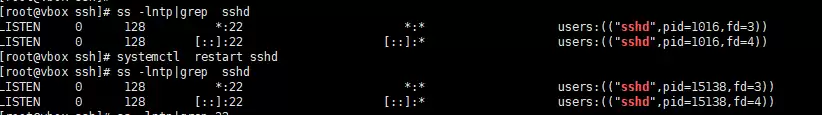

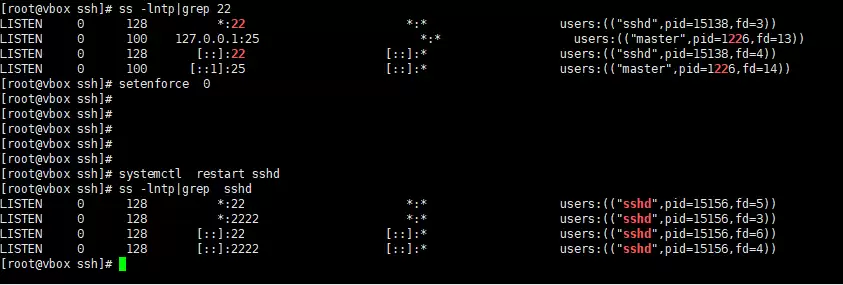

3. 重启SSH服务,生效配置

配置文件保存好后,需要重启SSH服务来加载新配置。不同Linux发行版的命令略有不同:

重启时可能会遇到两个常见的“拦路虎”:

第一个是SELinux。如果系统启用了SELinux,它可能会阻止SSH监听非标准端口。临时解决方案是将其设置为disabled(生产环境请谨慎评估),或者为自定义端口添加SELinux策略。

第二个是防火墙。如果系统防火墙(如firewalld或iptables)是开启状态,必须记得放行你新增的自定义端口(例如本例的2222端口),否则连接请求会被直接拒绝。

处理完上述问题后,再次重启SSH服务,通常就能成功了。

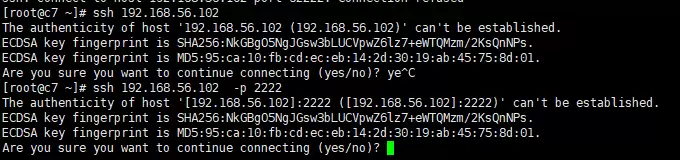

4. 测试连接,确认可用

配置的最后一步,也是至关重要的一步:测试。务必使用新端口尝试连接服务器,确保一切正常。

[root@c7 ~]# ssh 192.168.56.102

The authenticity of host '192.168.56.102 (192.168.56.102)' can't be established.

ECDSA key fingerprint is SHA256:NkGBgO5NgJGsw3bLUCVpwZ6lz7+eWTQMzm/2KsQnNPs.

ECDSA key fingerprint is MD5:95:ca:10:fb:cd:ec:eb:14:2d:30:19:ab:45:75:8d:01.

Are you sure you want to continue connecting (yes/no)? ye^C

[root@c7 ~]# ssh 192.168.56.102 -p 2222

The authenticity of host '[192.168.56.102]:2222 ([192.168.56.102]:2222)' can't be established.

ECDSA key fingerprint is SHA256:NkGBgO5NgJGsw3bLUCVpwZ6lz7+eWTQMzm/2KsQnNPs.

ECDSA key fingerprint is MD5:95:ca:10:fb:cd:ec:eb:14:2d:30:19:ab:45:75:8d:01.

Are you sure you want to continue connecting (yes/no)?

如上所示,使用 -p 2222 参数指定端口进行连接,出现密钥确认提示,就说明新端口已经成功监听并可以连接了。

三、 总结

回顾一下,为企业的Linux MySQL服务器配置SSH多端口,核心目标就是在不触动原有22端口(保障堡垒机等系统运行)的前提下,新增运维专用通道。这不仅是遵循安全策略,更是实战中平衡管控与效率的优雅方案。

整个流程可以浓缩为几个关键动作:备份配置、编辑端口、放行防火墙、处理安全模块(SELinux)、重启测试。按部就班,几乎不会出错。

最后多提一句,对于MySQL这类存储核心数据的服务器,配置多端口只是基础安全措施之一。要想筑牢防线,还得结合密钥登录、IP白名单限制、完备的操作日志审计等一系列手段,形成立体化的安全防护体系。

相关攻略

在企业IT运维的日常里,我们常常会遇到一个看似矛盾的需求:安全策略要求严格管控SSH的22端口,但日常运维又离不开远程登录。尤其是在MySQL数据库服务器这类核心资产上,直接开放22端口无异于在城门上挂钥匙。但直接把22端口改掉或关掉?也不行,因为堡垒机、安全审计系统往往就指着这个默认端口工作。 这

4月7日,安全领域迎来一项重要进展:360公司自主研发的漏洞挖掘智能体成功识别并向官方报告了AI智能体OpenClaw的三个高价值安全漏洞,涵盖一个高危漏洞与两个中危漏洞。目前,所有漏洞均已获得官方修复并完成披露。这一事件的意义超越了单纯的漏洞修补,它标志着一个关键转折——AI在自动化安全审计中的角

新U盘到手,到底要不要先格式化? 拿到一个新U盘,很多人第一反应就是:得先格式化一下才能用吧?其实,这事儿还真得看情况。绝大多数正规渠道的新U盘,出厂前已经完成了格式化,用的通常是兼容性最广的FAT32或exFAT文件系统,并且通过了完整的测试。你完全可以直接插上电脑,开始传输文件。行业数据显示,超

如何利用 Trusted Types 彻底重构遗留项目中的危险字符串拼接逻辑以通过现代安全审计 提到“彻底重构”字符串拼接逻辑,Trusted Types 本身并不直接做这件事。它的核心价值在于,强制将所有高危的 DOM 写入点,从过去直接传递string的模式,切换为必须使用经过类型受控的Trus

热门专题

热门推荐

这项由清华大学、美团、香港大学等多家顶尖机构联合开展的研究,于2026年3月以预印本论文(arXiv:2603 25823v1)的形式发布。它直指当前AI视觉生成领域一个被长期忽视的核心问题:这些能画出“神作”的模型,到底有多“聪明”?研究团队为此构建了一套全新的测试基准——ViGoR-Bench,

人工智能的浪潮席卷了各个领域,机器在诸多任务上已展现出超越人类的能力。然而,有一个看似寻常却异常复杂的领域,始终是AI研究者们渴望攻克的堡垒——让机器像真正的学者那样,撰写出一篇结构严谨、逻辑自洽、图文并茂的完整科学论文。这远比下棋或识图要困难得多。 2026年3月,一项由中科院AgentAlpha

这项由法国Hornetsecurity公司与里尔大学、法国国家信息与自动化研究院(Inria)、法国国家科学研究中心(CNRS)以及里尔中央理工学院联合开展的研究,发表于2026年3月31日的计算机科学期刊,论文编号为arXiv:2603 29497v1。 在信息爆炸的今天,我们每天都在网上留下数字

当你满怀期待地拆开一台全新的智能设备,最令人困扰的往往不是如何使用它,而是如何让它真正“理解”指令并智能地执行任务。如今,一个更为优雅的解决方案可能已经出现。来自清华大学深圳国际研究生院与哈尔滨工业大学(深圳)的联合研究团队,近期取得了一项极具前瞻性的突破:他们成功训练人工智能自主“撰写”并精准理解

2026年3月,来自华盛顿大学、艾伦人工智能研究所和北卡罗来纳大学教堂山分校的研究团队,在图像智能矢量化领域取得了一项突破性进展。这项研究(论文编号:arXiv:2603 24575v1)开发了一个名为VFig的AI系统,它能够将静态的栅格图像智能地转换为可自由编辑的矢量图形,如同一位“图形考古学家