AITDK

AITDK AI SEO Tools是什么

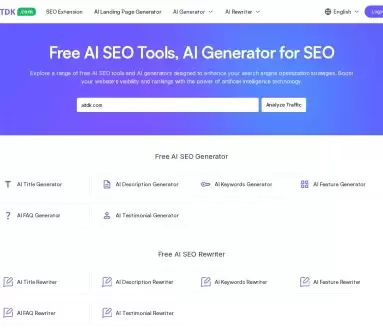

在做网站内容时,你是否常常为想不出既吸引人又能被搜索引擎“看到”的标题和描述而头疼?现在,市场上出现了一个专注于解决这类问题的AI工具——AITDK AI SEO Tools。简单来说,这是一款由AITDK公司推出的智能工具套件。它的核心任务很明确:利用人工智能技术,帮你自动化生成那些对搜索引擎优化(SEO)至关重要的内容元素,从而有效提升网站的可见性和搜索排名。从标题到关键词,它试图覆盖内容优化中的多个关键环节。

AITDK AI SEO Tools的主要功能和特点

那么,这款工具具体能做什么呢?其功能模块设计得相当直接,瞄准了内容创作者常见的几个痛点:

- 标题生成器:告别绞尽脑汁。输入你的内容主题,AI会分析并推荐那些既能抓住眼球、又富含SEO元素的标题。

- 描述生成器:为你的页面或产品打造第一道门面。基于你提供的信息,它能快速生成一段既引人入胜又符合搜索引擎抓取习惯的元描述。

- 关键词生成器:内容的基石。这个功能会分析你的内容,并智能识别出最具潜力和相关性的关键词,帮助你的内容在搜索结果中更容易被找到。

- 功能生成器:详细介绍产品或服务时不用再犯难。输入基本信息,AI可以帮你自动化梳理和生成详尽的产品特性或服务亮点。

- FAQ生成器:搭建信任的桥梁。输入一些常见问题,工具能协助你生成信息全面、解答清晰的问答内容,有效降低用户疑虑。

- 评价生成器:口碑管理好帮手。这个功能旨在协助你更有效地收集、整理并展示用户评价,从而增强网站的可信度。

如何使用AITDK AI SEO Tools

使用起来并不复杂,基本上是“输入-生成-优化”的直通流程。每个功能模块的操作逻辑大致如下:

- 标题生成器:只需输入核心内容,剩下的交给AI分析,它会给你一组合适的标题建议。

- 描述生成器:提供内容的细节和大意,就能获得一段优化过的描述文案。

- 关键词生成器:同样,AI会对你的内容进行语义分析,然后推荐相关的关键词列表。

- 功能生成器:填写产品或服务的基础信息,自动生成结构化的特性说明。

- FAQ生成器:设想或收集用户可能问的问题,将其输入,即可得到一套完整的问答内容。

- 评价生成器:导入用户反馈数据,工具可帮助你将评价以更规整、更有说服力的形式展现出来。

AITDK AI SEO Tools的适用人群

什么样的人会需要这样一套工具?其实范围相当广泛,几乎所有涉及线上内容建设和流量获取的角色都能从中找到价值:

- 负责网站整体运营和排名的网站管理员

- 每日生产大量文章、视频描述等内容的内容创作者

- 需要为产品和服务进行线上推广的营销经理

- 为不同客户提供内容优化服务的自由职业者

- 希望提升自己企业线上曝光度的企业主

AITDK AI SEO Tools的价格

目前来看,这款工具提供了一个颇具吸引力的起点:它的一系列核心功能,包括标题、描述、关键词生成器等,都可以免费使用。这对于想先体验效果的用户来说非常友好。至于更高级的功能或服务是否有付费方案,其具体的价格梯度和详细信息并未在公开资料中明确列出。通常的做法是,直接访问其官方网站 aitdk.com 才能获取最准确和最新的定价计划。

AITDK AI SEO Tools产品总结

总而言之,AITDK AI SEO Tools 提供的是一个基于AI的内容优化解决方案。它试图将SEO工作中那些重复性高、却至关重要的环节自动化,从生成吸睛标题到构建关键词体系,再到丰富页面内容。对于广大网站管理员、内容营销人员和企业主而言,这无疑是一个可以提升效率的备选工具。尤其是其提供的免费功能,让用户可以几乎没有成本地进行初步尝试和评估。如果你正在寻找一种方法来减轻内容SEO的负担,这款工具值得纳入你的考察范围。

AITDK官网入口:https://aitdk.com/

相关攻略

在网站运营与内容创作领域,SEO优化是不可或缺的核心环节。其中,标题(Title)、描述(Description)和关键词(Keywords)这三大元标签,堪称网站在搜索引擎结果页中的“门面担当”。它们虽不直接展示于网页正文,却深刻影响着页面的点击率与搜索排名。今天,我们将深入介绍一款专注于高效解决

AITDK AI SEO Tools是什么 在做网站内容时,你是否常常为想不出既吸引人又能被搜索引擎“看到”的标题和描述而头疼?现在,市场上出现了一个专注于解决这类问题的AI工具——AITDK AI SEO Tools。简单来说,这是一款由AITDK公司推出的智能工具套件。它的核心任务很明确:利用人

热门专题

热门推荐

在麒麟操作系统上配置SSH公钥登录,不仅能免去每次输入密码的繁琐,更能显著增强远程连接的安全性。整个过程并不复杂,核心步骤围绕密钥生成、公钥部署和服务端配置展开。本文将详细介绍几种主流方法,涵盖从自动化部署到手动配置,助你轻松完成麒麟系统SSH密钥登录设置。 一、使用ssh-keygen与ssh-c

登录循环闪退应先删 Xauthority和 ICEauthority文件、修复 tmp权限为1777、重置ukui mate dconf配置、清理磁盘空间、重装lightdm并重新配置。 在银河麒麟操作系统中输入密码后,屏幕一闪又回到登录界面,这种“登录循环”问题确实令人困扰。这通常并非硬件故障,而

GUSD是一种与美元1:1锚定的合规稳定币,由Gemini交易所发行并受纽约州金融服务部监管。其核心价值在于为加密世界提供透明、受监管的美元等价物,主要应用于交易、支付和价值存储。投资者需关注其中心化托管风险、监管政策变化及智能合约潜在漏洞,理解其作为传统金融与加密市场桥梁的定位与局限。

在Windows 11系统中,确保系统音频稳定输出到指定设备(如已连接的耳机或已配对的蓝牙音箱),核心在于正确配置默认音频输出设备。您可以通过任务栏快速设置、系统设置应用、控制面板声音对话框、音量混合器下拉菜单或Win+Ctrl+V快捷键这五种主流方案,实现即时切换或永久性配置,彻底解决声音输出错乱

宏胜集团近期发生重要人事与业务调整。总裁办主任叶雅琼、销售总经理吴汀燕、法务部部长周卓盈及生产管理科科长吴潘潘等多位高管已离职,该消息已获接近集团人士证实。与此同时,集团启动了部分非生产业务的外包运作,显示出其正在优化内部结构与运营模式。这一系列变动可能意味着公司正处于战略调整期,旨在聚焦核心业务并