当 AI Agent 成为威胁时,传统杀伤链模型已然失效

传统杀伤链已死?当攻击者“骑乘”在你的AI Agent之上

长久以来,网络安全防御体系都建立在一个核心假设之上:攻击者需要像闯关一样,一步步夺取权限。但AI Agent的出现,正在将这个前提彻底推翻。

2025年9月,Anthropic披露的一起事件堪称标志性:某国家背景的威胁组织利用AI编程Agent,对全球30个目标实施了自主网络间谍活动。令人咋舌的是,该AI独立完成了80%到90%的战术操作——从侦察、编写漏洞利用代码,到以机器速度尝试横向移动,几乎一气呵成。

这件事本身已经足够令人担忧,但安全团队真正需要警惕的,或许是另一种更棘手的场景:攻击者根本无需执行任何传统的杀伤链步骤。为什么?因为他们可能已经控制了一个本就存在于你环境中的AI Agent。这个Agent天然就拥有系统访问权限,它每日跨系统操作的行为,本身就具备“合理”的理由。

一、为人类威胁设计的传统框架

回过头看,传统的网络杀伤链模型,其底层逻辑就是假设攻击者必须“从零开始”,逐步获取访问权限。这套由洛克希德·马丁公司在2011年提出的经典模型,清晰地描绘了攻击者从初始入侵到达成最终目标的推进过程,至今仍在深刻影响着安全团队的检测思路。

它的核心防御思想在于:攻击者必须完成一系列连续的步骤,而防御者可以在任意一个环节进行阻断。攻击者每向前推进一个阶段,就多一分暴露的风险。

我们可以看看一次典型入侵行为的阶段划分:

- 初始访问(例如利用漏洞)

- 维持持久化而不触发告警

- 侦察目标环境

- 横向移动至核心数据区

- 权限提升(当现有权限不足时)

- 规避数据防泄漏(DLP)措施

- 实施数据外泄

关键在于,每个阶段理论上都会产生可被检测的痕迹:终端安全产品可能捕获初始载荷,网络监控可能发现异常的横向移动,身份系统可能标记可疑的权限提升行为,SIEM的关联分析则可能识别出跨系统的异常模式。攻击者的动作越多,触发防御机制的概率就越大。

这正是为什么像LUCR-3、APT29这样的高级威胁组织,会不惜花费数周时间追求极致的隐蔽性,将活动隐藏在正常的业务流量之中。但即便如此,它们仍然会留下蛛丝马迹——异常的登录位置、特殊的访问模式、细微的行为偏差——而这些,正是现代检测系统重点捕捉的目标。

但问题在于,AI Agent根本不会遵循这套为人类攻击者编写的“剧本”。

二、AI Agent的先天优势

AI Agent的运作方式,与人类用户存在本质上的差异。它们天生就是为跨系统工作、在应用间传输数据、持续不间断运行而设计的。一旦这样的Agent被攻陷,攻击者将直接跳过整个杀伤链——因为Agent本身,就成为了那个最完美的“杀伤链”。

不妨设想一下一个典型AI Agent的权限范围:它的活动历史本身就是一张现成的数据分布地图;它的日常工作可能涉及从Salesforce提取数据、推送到Slack、与Google Drive同步、再更新ServiceNow记录;在部署时,它往往被授予跨越多系统的、管理员级别的权限,数据跨系统传输本就是它的“本职工作”。

攻陷了这样一个Agent的攻击者,将瞬间继承它的所有能力:完整的环境地图、系统的访问权、数据的操作权限,以及一个看似完全“合理”的数据流动理由。安全团队苦心钻研多年、试图在各个杀伤链阶段布下的检测机制?一个被攻陷的Agent,默认就能全部绕过。

三、已成现实的威胁

OpenClaw事件已经向我们展示了这种威胁的实际形态:

- 其公开市场中,约12%的“技能”(skills)被证实具有恶意性。

- 一个关键的远程代码执行(RCE)漏洞,允许攻击者一键入侵超过21,000个暴露在公网的实例。

但更可怕的,是受控Agent在接入Slack和Google Workspace等协作平台后所获得的访问能力:它可以获取消息、文件、邮件及文档,并且具备跨会话的持久化记忆。

这里暴露出一个核心矛盾:现有安全工具的设计初衷,是检测“异常”行为。然而,当攻击者利用的是AI Agent既有的工作流时,所有操作看起来都“正常”无比——Agent访问的正是它日常接触的系统,传输的正是它常规处理的数据,运行的正是它标准的工作时段。

这,恰恰构成了当前安全团队面临的致命检测盲区。

四、Reco如何弥合可见性鸿沟

要防御受控的AI Agent,起点必然是掌握环境中运行的每一个Agent,以及它们连接的对象、拥有的权限范围。但现实是,多数企业对其SaaS生态中活跃的AI Agent缺乏最基本的盘点——而这,正是Reco解决方案所针对的核心痛点。

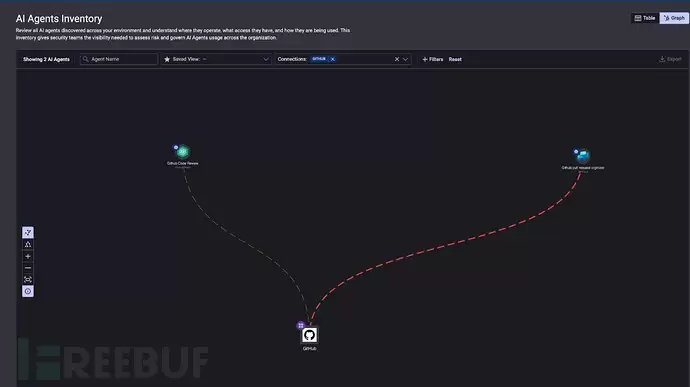

1. 全面发现AI Agent资产

Reco的Agentic AI Security能够主动发现SaaS环境中所有的AI Agent、嵌入式AI功能以及第三方AI集成,其中甚至包括那些未经IT审批的“影子AI”工具。

图1:Reco的AI资产清单,展示已发现的Agent及其与GitHub的连接关系

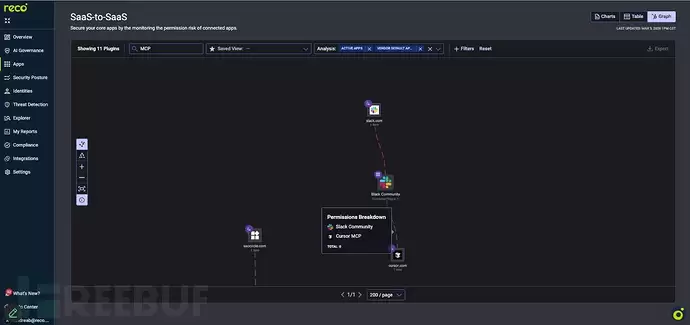

2. 绘制访问范围与影响半径

Reco会为每个Agent绘制其连接的SaaS应用、持有的权限以及可访问的数据。通过SaaS间关系的可视化展示,能够清晰呈现Agent如何通过MCP、OAuth或API集成桥接各个系统,从而暴露出那些因跨系统权限组合而产生的安全隐患——这些组合权限,往往超出了任何单一系统管理员的原始授权意图。

图2:Reco知识图谱揭示Slack与Cursor通过MCP形成的危险组合

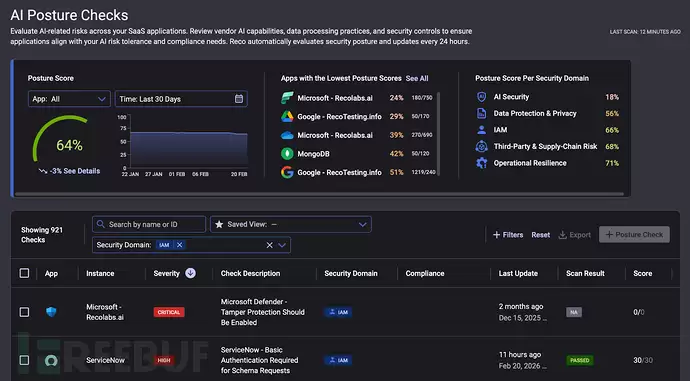

3. 标记风险目标,实施最小权限

Reco通过综合评估Agent的权限范围、跨系统访问能力以及所能触及的数据敏感度,自动识别出高风险目标并进行标记。随后,系统可以通过身份与访问治理机制,精确控制每个Agent的权限,从根本上限制一个受控Agent可能造成的破坏半径。

图3:Reco的AI安全态势检查,包含安全评分与IAM合规性发现

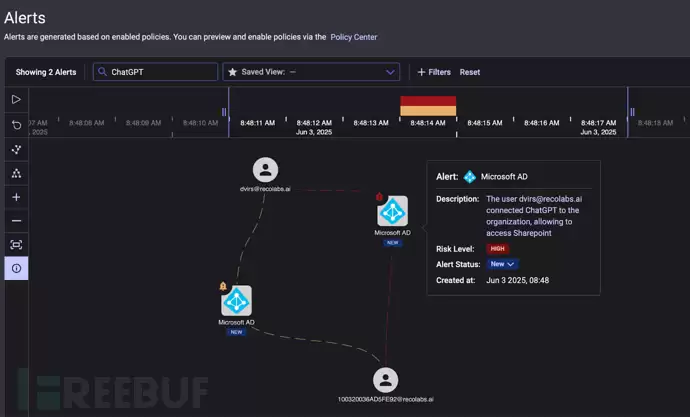

4. 检测异常Agent活动

Reco的威胁检测引擎对AI Agent实施与人类身份相同的行为基线分析,能够实时区分正常的自动化操作与可疑的行为偏差。

图4:Reco告警显示未经批准的ChatGPT与SharePoint连接

五、对安全团队的启示

说到底,传统杀伤链模型建立在“攻击者需要逐步争夺权限”的前提上,而AI Agent彻底碘伏了这一假设。

一个被攻陷的Agent,就能为攻击者提供:合法的访问权限、完整的环境地图、广泛的系统权限,以及数据移动的天然掩护——整个过程,可能没有任何一个步骤看起来像是一次“入侵”。

如果安全团队仍然只专注于检测人类攻击者的行为模式,那么防线失守将是必然。因为攻击者可能正“骑乘”在你们AI Agent的既有工作流之上,完美隐匿于正常操作的背景噪声之中。

或早或晚,你环境中的AI Agent都会成为攻击目标。能否在早期发现而非事后追溯,完全取决于可见性的水平。而获得这种关键可见性,Reco能为你的整个SaaS生态,在数分钟内提供答案。

相关攻略

网络连接一切正常,但系统服务端口却暴露在外,存在被随意访问的安全风险?这通常意味着统信UOS操作系统的防火墙功能尚未激活。作为一款注重安全的国产操作系统,统信UOS的防火墙并非默认开启,需要用户根据自身情况手动配置启用。无论是追求便捷的图形化操作,还是青睐高效精准的命令行控制,UOS都提供了多种启用

网络安全团队披露了影响Windows系统的两个漏洞YellowKey与GreenPlasma。YellowKey可能通过特制USB设备或EFI分区数据绕过BitLocker加密,访问受保护数据,主要威胁未设置PIN码的设备。GreenPlasma属于本地提权漏洞,允许普通用户在高权限目录创建对象,可能提升至SYSTEM权限,但目前尚无完整利用工具。

人工智能在代码生成与逻辑推理领域的迅猛发展,正在深刻改变网络安全攻防的格局。近日,一项由AI领军企业Anthropic主导的重要倡议——“玻璃翼计划”(Project Glasswing)正式对外公布。该计划旨在联合全球顶尖科技力量,运用最先进的AI模型,抵御日益复杂化、智能化的AI驱动型网络攻击。

TP-Link路由器登录后找不到无线设置?功能没丢,只是“搬家”了 很多用户在登录TP-Link路由器管理页面后,会第一时间去找“无线设置”,结果发现找不到了。别急,这通常不是功能被阉割,而是新版固件在界面逻辑上做了优化,把相关入口调整了位置。简单说,它从原来显眼的地方,“搬”到了“常用设置”或“网

国际货币基金组织发布报告警示,人工智能技术正对全球金融稳定构成潜在威胁。报告指出,当前金融体系高度依赖共享数字基础设施,而AI能以低成本、高效率利用系统漏洞,使网络攻击更具系统性风险。由于金融与能源、电信等行业基础设施互联,一次攻击可能引发跨行业连锁反应,导致支付中断、市场信心崩溃等宏观冲击。报告同

热门专题

热门推荐

iQOO手机官方今日正式宣布,iQOO 15T已开启全渠道预约。随着预约启动,官方预热海报也首次揭示了新机的侧边轮廓设计。 关于这款新机的更多细节,此前已有数码博主提前剧透。据称,iQOO 15T将延续自家Ultra系列的设计语言,采用标志性的透明风格方形摄像头模组。更引人注目的是其屏幕配置——据爆

期末复习在图书馆熬到深夜,突然下起暴雨,裹紧羽绒服还得冒雨下楼拿外卖;军训结束累得只想瘫倒,宿管阿姨却把骑手拦在宿舍区外;想和室友凑单改善伙食,又被复杂的满减、助力规则搞得晕头转向……这大概是许多大学新生的共同经历,差点以为“冲刺取餐”成了宿舍生存的必备技能。其实,只要掌握正确方法,完全能省去这些奔

一则来自三星(中国)投资有限公司的业务调整通知,在今日引发了广泛关注。通知的核心内容相当明确:为应对急剧变化的市场环境,三星电子决定在中国大陆市场停止销售包括电视、显示器在内的所有家电产品。 这意味着,一个曾经在中国家电市场占据重要地位的品牌,其消费端的产品销售画上了句号。当然,市场更关心的是,存量

关于一加下一代旗舰手机一加 16 的最新爆料信息,近期引发了数码圈的广泛关注。知名数码博主 @数码闲聊站 最新透露了一款代号为 SM8975(即骁龙 8 Elite Gen6 Pro 平台)的子品牌新机细节,结合其暗示的表情符号,这款新机极有可能就是备受期待的一加 16。 根据最新的爆料信息,一加

三星电子的一则公告,在市场上激起了不小的波澜。根据其官方发布的消息,为应对当前急剧变化的市场环境,公司经过慎重评估,决定在中国大陆市场停止销售包括电视、显示器在内的所有家电产品。 图为三星电子发布的公告截图 这意味着,消费者未来将无法在官方渠道购买到三星品牌的电视、显示器等家用电器。不过,对于已经购