Vercel 居然被假 shinyhunter 唬住了!?:-)

长话短说

先说一个核心判断:在breachforums[.]ai上署名ShinyHunters的卖家,几乎可以判定为冒名顶替者,而非真正的ShinyHunters组织。这个判断的置信度相当高。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

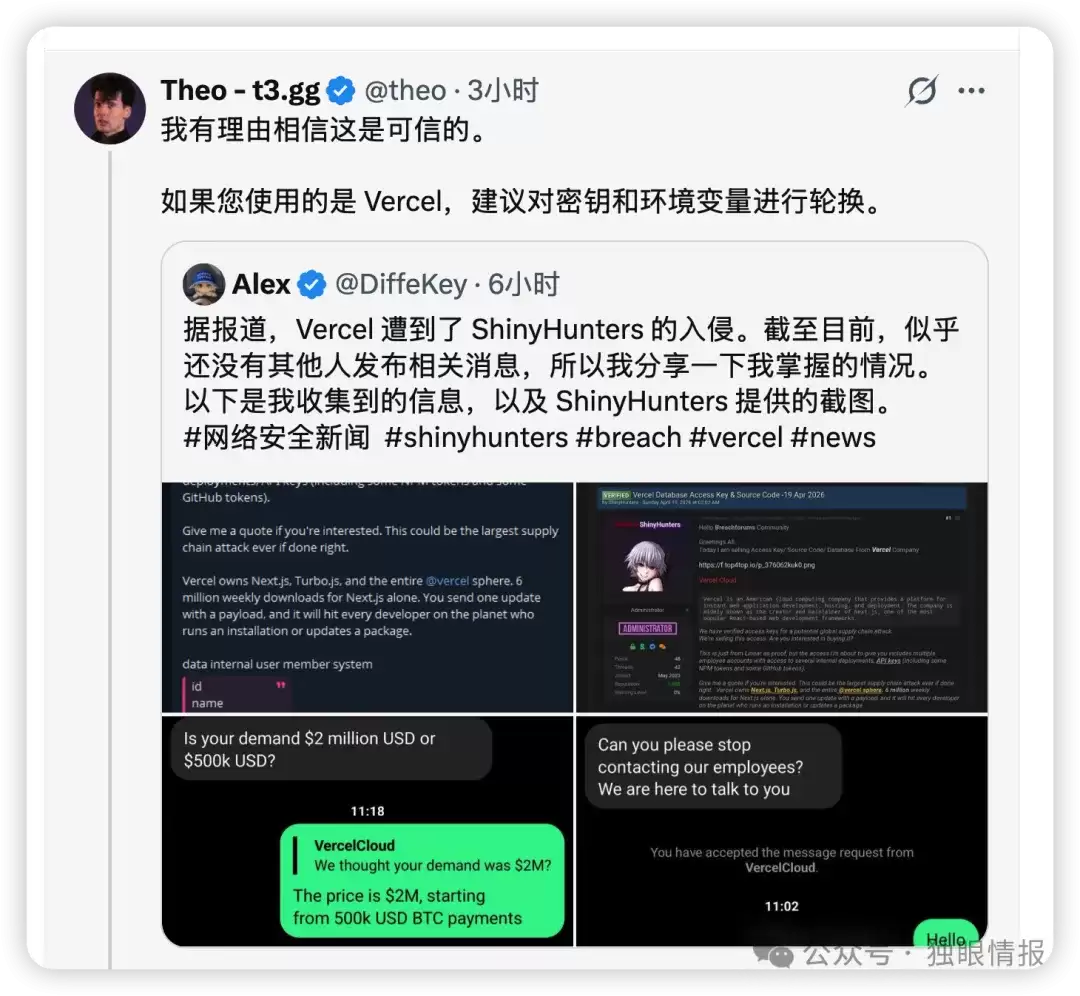

事情要从2026年4月19日说起。当天,Vercel发布了一份极其简短的安全通告,确认其“部分内部系统”遭遇了未授权访问,并影响了有限数量的客户。几乎在同一时间,一个带有[Admin]标签、署名“ShinyHunters”的账号,在breachforums[.]ai论坛发帖,公开叫卖所谓的“Vercel访问密钥、源代码和数据库”,并附上了一张用户数据表的字段清单,开价200万美元,接受50万美元起的比特币支付。更有甚者,发帖者还在持续骚扰Vercel员工的邮箱。而Vercel方面则通过聊天账号VercelCloud主动接触了对方,双方在对话中展开了围绕价格的来回拉扯。

这里需要指出,Vercel主动联系对方并将沟通引流到集中渠道,是事件响应教科书级别的早期操作。当员工邮箱被骚扰时,事件响应团队必须出面,将骚扰行为集中化处理,这既是为了保护员工,也是为了给后续的取证工作争取宝贵时间。然而,发帖者自己在对话中露出了马脚:价格摇摆不定、缺乏一口价的底气、使用阿拉伯语图床承载证据、其XMPP账号更是对真ShinyHunters领袖Telegram别名的恶意抢注——这些细节,完全不是一个掌握着“史上最大供应链攻击”筹码的组织该有的段位。

核心研判再次重申:breachforums[.]ai上署名ShinyHunters的卖家,高置信度为冒名顶替者。

这一判断并非空xue来风,而是基于一组相互印证、彼此加强的证据簇:

真邮箱

假

假

假

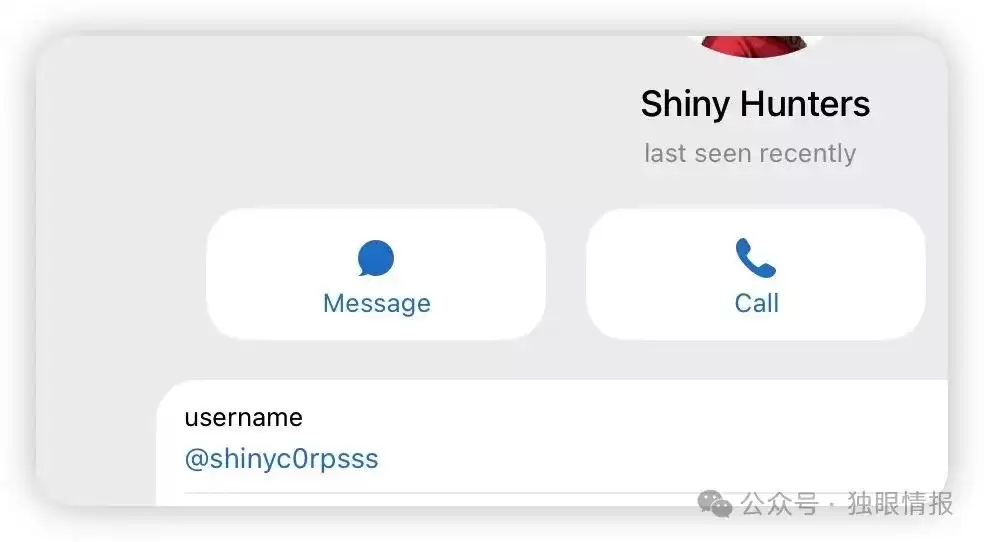

首先看账号命名的“仿冒指纹”:真正的ShinyHunters领袖在Telegram的已知别名是shinyc0rp(已被封禁),而帖子中提供的XMPP与Telegram账号却是shinyc0rpsss——在真账号尾部叠加上三个“s”,这是典型的冒名命名手法。至于邮箱shinysevy@tutamail.com则更加刻意,它粗暴地将领袖名和一个下线成员名“Sevy”缝合在了一起。

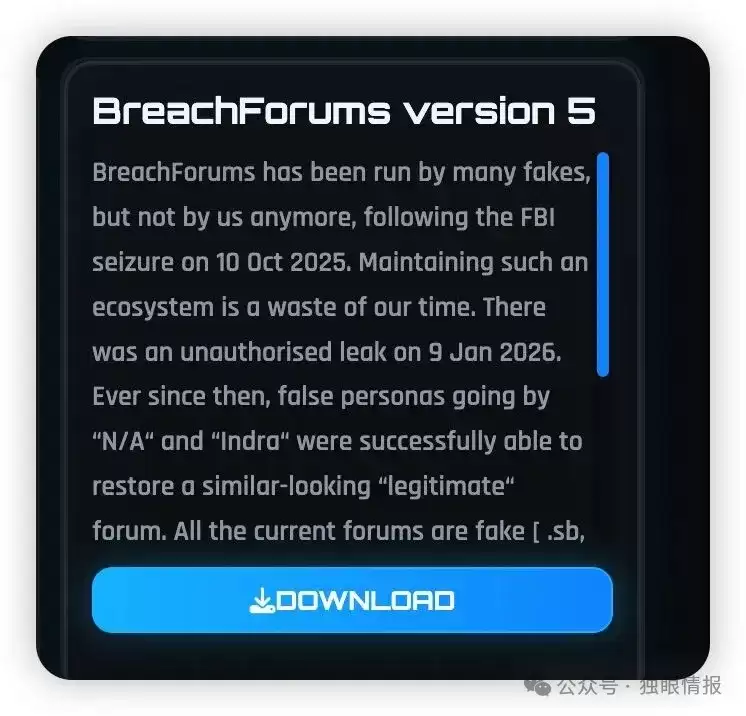

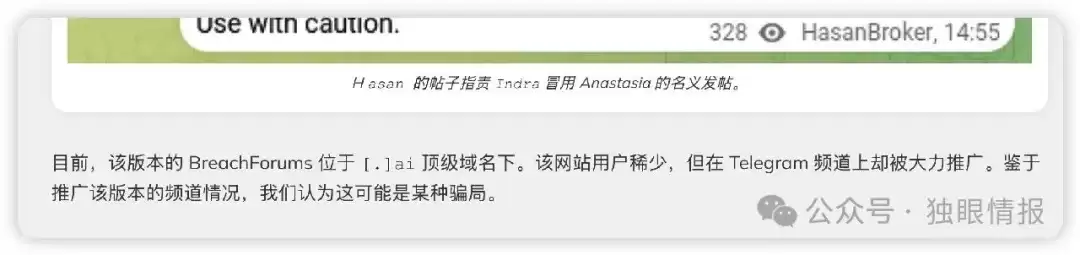

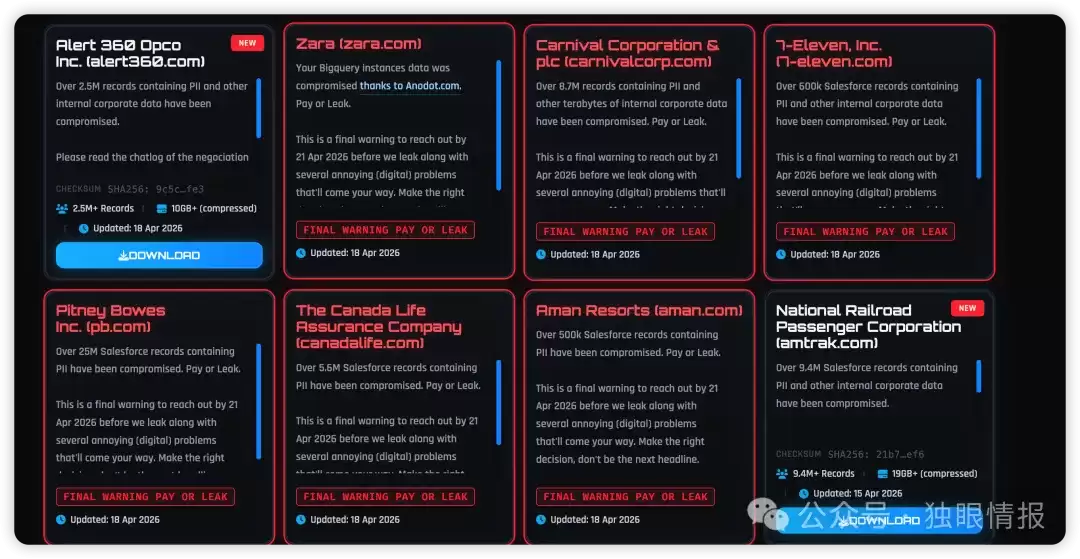

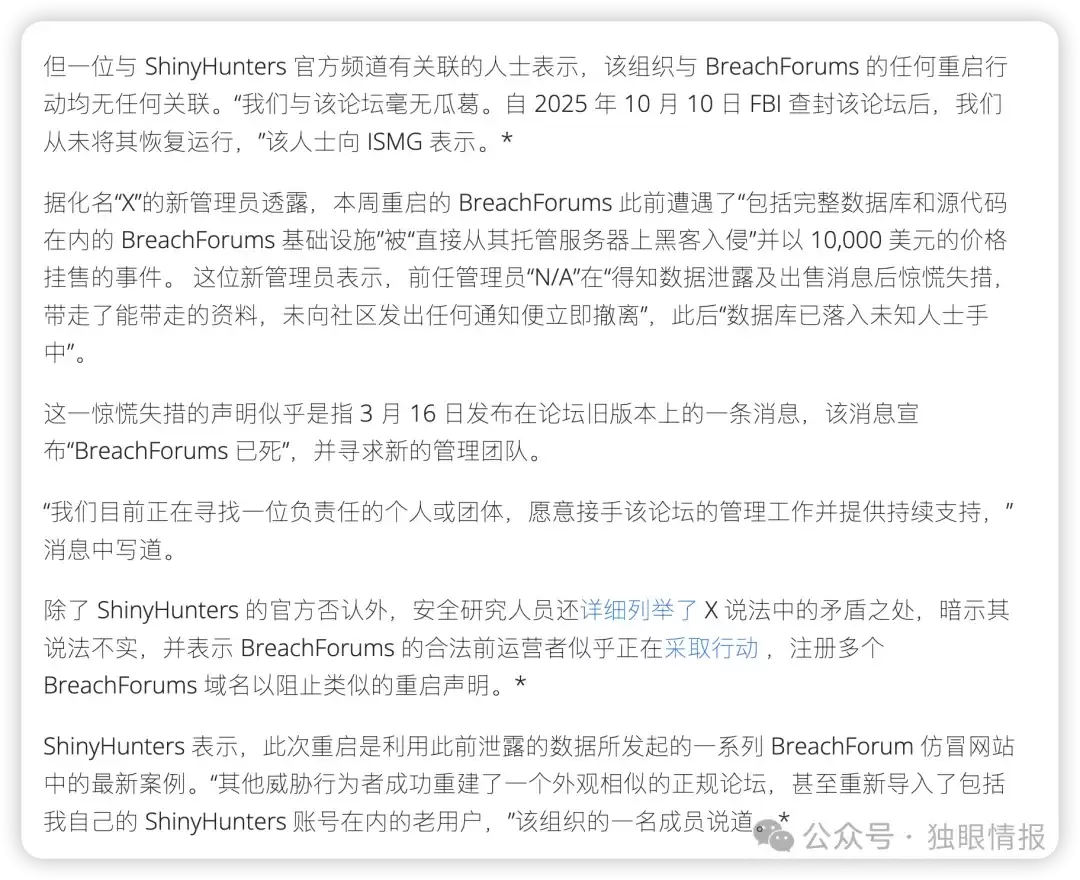

其次,论坛本身已被行业钉上“反诈”标签。SpyCloud Labs在4月10日的月报中明确研判,breachforums[.]ai是一个骗局镜像站。而真正的ShinyHunters组织早在3月26日的DLS声明中就公开宣布,自2025年10月FBI查扣原站后,所有BreachForums镜像站均为假冒,并威胁要泄露完整备份来打掉这些仿冒站。一个真正的组织,绝无可能在自己公开宣称为假、并准备摧毁的论坛上,顶着[Admin]标签做生意。

再者,其战术、技术与程序与当前剧本完全不符。真正的ShinyHunters/SLSH在2026年的行动剧本,是依托Telegram、自建DLS站点、骚扰高管家属并向记者放风(Krebs、Unit 221B均有详细记录),而绝非跑到BreachForums上挂帖公开叫卖源代码。更重要的是,真正的ShinyHunters泄露站上,根本没有Vercel的数据。

此外,运营素质也过低。证据图使用曾被Malwarebytes标记为恶意软件承载平台的阿拉伯语图床top4top.io;帖子文风充斥着推销话术,而非严谨的技术通告;与Vercel直接对话中的议价节奏,更像是弱势方的逆向加码,而非掌握关键筹码一方的强势定价。

最后,这次冒名存在一个清晰的时间窗口和模仿脚本。早在4月初,ISMG就报道过一次完整的冒名演练——某个“X”在另一个BreachForums镜像站借ShinyHunters品牌重启论坛,挂上该组织历史受害者清单以制造规模感,随即被真组织在当日否认。这次针对Vercel的版本,不过是同一个脚本的第二次上演。

但必须警惕的是:判定卖家为冒牌货,绝不等于Vercel没有遭遇入侵。Vercel于4月19日发布的最新公告是一个独立的P0级事实;其主动联系叫卖者的行为,反向证实内部确实出现了情况;而圈内人士Theo(t3.gg)在X上的口径也指向Linear和GitHub是主要被命中的内部系统。因此,更合理的研判是:真正的入侵可能确实发生过,但把入侵产物拿到BreachForums挂牌的这个人,大概率是从中间环节顺手拿到一部分素材的二道贩子或冒名者,而非原始的入侵者。这个判断的置信度为中等偏高。

对于下游的Vercel使用方而言,行动含义保持不变:务必遵循Vercel的最新建议和第三方提示,立即轮换所有未标记为敏感(sensitive)的环境变量、API密钥和部署令牌——尤其是NPM令牌和GitHub令牌。因为无论叫卖者是否真的持有这些资产,帖子中明确将它们列为出售对象,这本身就已在Vercel承认的可能受影响范围内。

事件骨架:最新六句话 + 一个论坛帖 + 两段勒索对话

1. Vercel最新口径

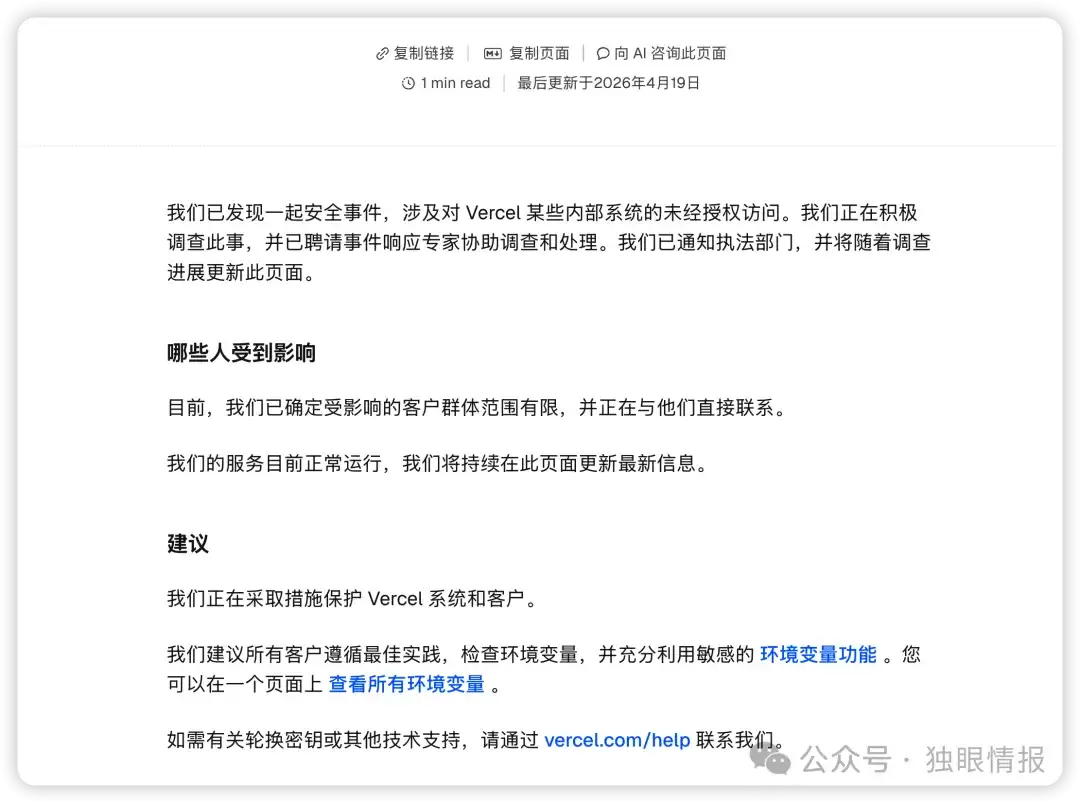

Vercel在4月19日于知识库发布的安全公告,信息密度极低但要素齐全:承认“未授权访问某些内部Vercel系统”;确认“已识别有限范围的受影响客户并正在直接沟通”;声明“已通知执法机构”、“已聘请事件响应专家”;建议所有客户“检查环境变量并利用敏感环境变量功能”。

这份公告没有说的内容,恰恰是值得分析的地方:它没有提及入侵窗口期、入侵向量、是否涉及源代码仓库或客户部署构建产物,也没有给出受影响客户的量级区间,更未说明数据是否已被外传。

研判认为,该公告采取了“低暴露、高谨慎”的典型披露策略。但其中单独推荐敏感环境变量功能这一条,暗示性相当强——环境变量外泄可能已经发生,或至少被高度怀疑,否则没有必要单独强调这一点。此研判置信度为中等,有待Vercel事后的事件后报告验证。

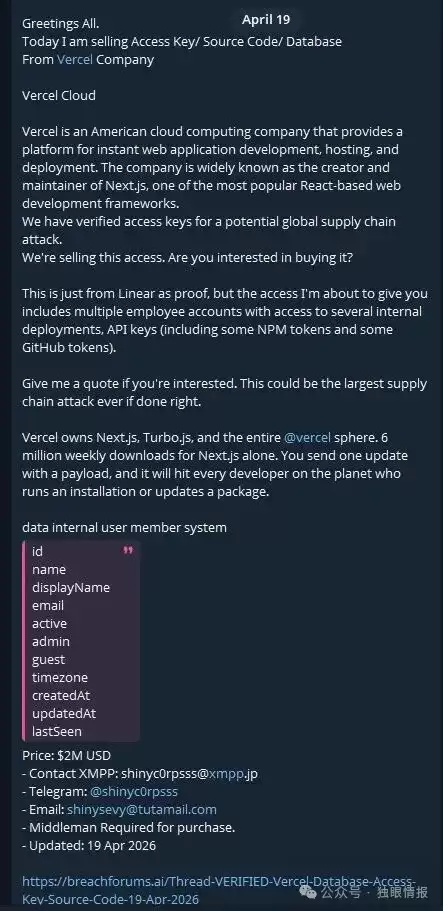

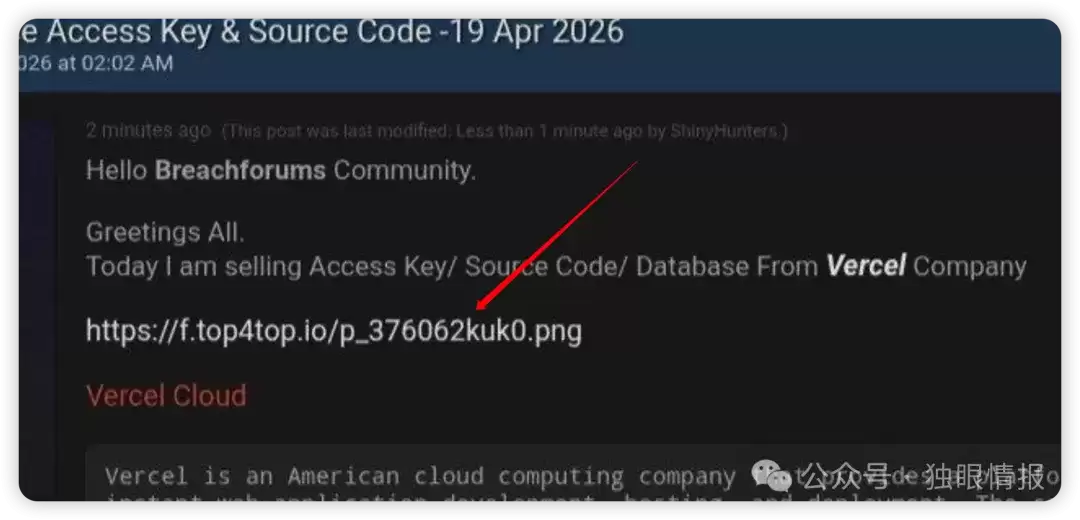

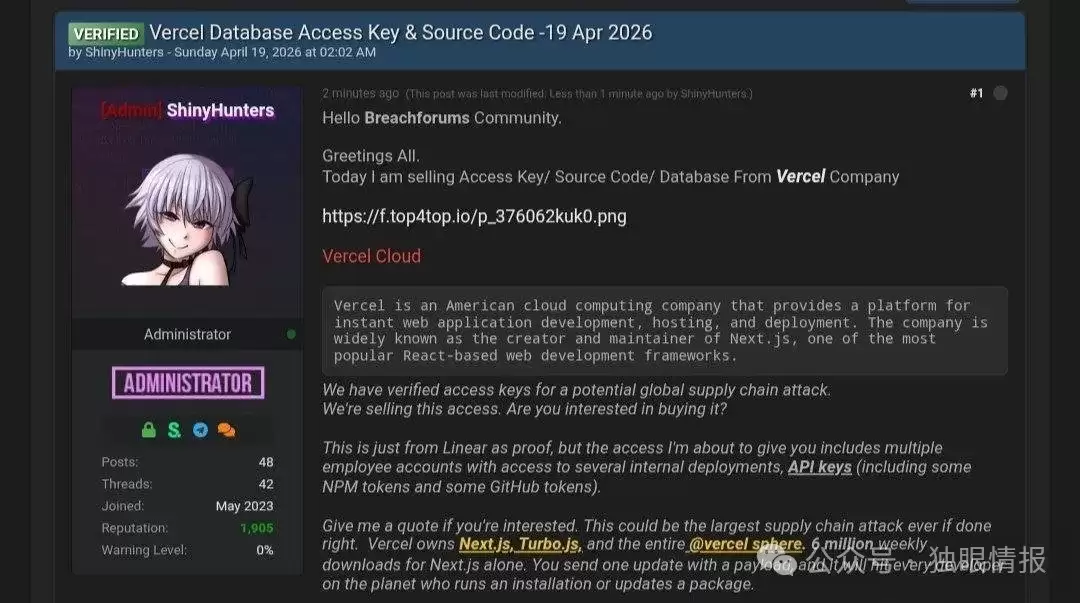

2. BreachForums上的认领帖

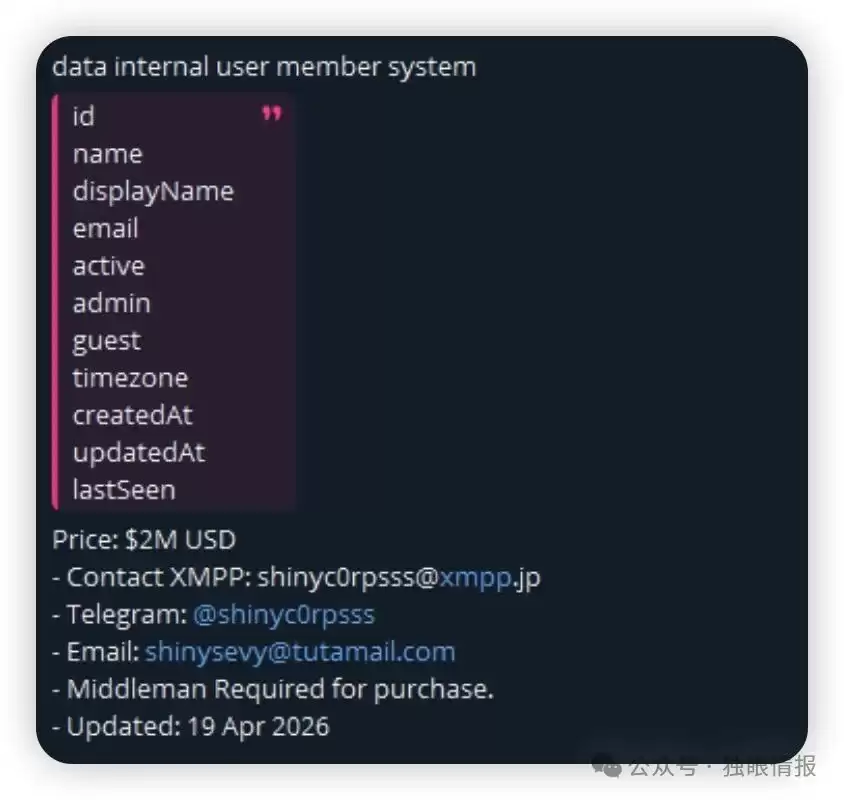

该帖子发布于breachforums[.]ai,标题为“VERIFIED - Vercel Database Access Key & Source Code -19 Apr 2026”。作者账号ShinyHunters(带[Admin]标签,注册于2024年5月,发帖48,主题42,声望1905)。正文要点包括:

- 自称出售来自Vercel的“访问密钥、源代码、数据库”。

- 声称已验证可用于全球供应链攻击的访问密钥。

- 附一张承载在f.top4top.io的截图作为Linear系统的佐证。

- 声称将要出售的访问权限不只包括Linear,还包含“多个员工账户对多个内部部署的访问、API密钥(含NPM令牌和GitHub令牌)”。

- 列出一张号称来自Vercel内部用户系统的字段清单:id、name、displayName、email、active、admin、guest、timezone、createdAt、updatedAt、lastSeen。

- 强调“Vercel拥有Next.js、Turbo.js和整个@vercel生态”、“Next.js每周600万下载”以放大事件叙事。

- 开价200万美元。

- 联系方式:XMPP(shinyc0rpsss@xmpp.jp)、Telegram(@shinyc0rpsss)、邮箱(shinysevy@tutamail.com)。

- 明示“需要中间人”。

3. Vercel与发帖者的两段直接对话

从用户提供的截图可见:

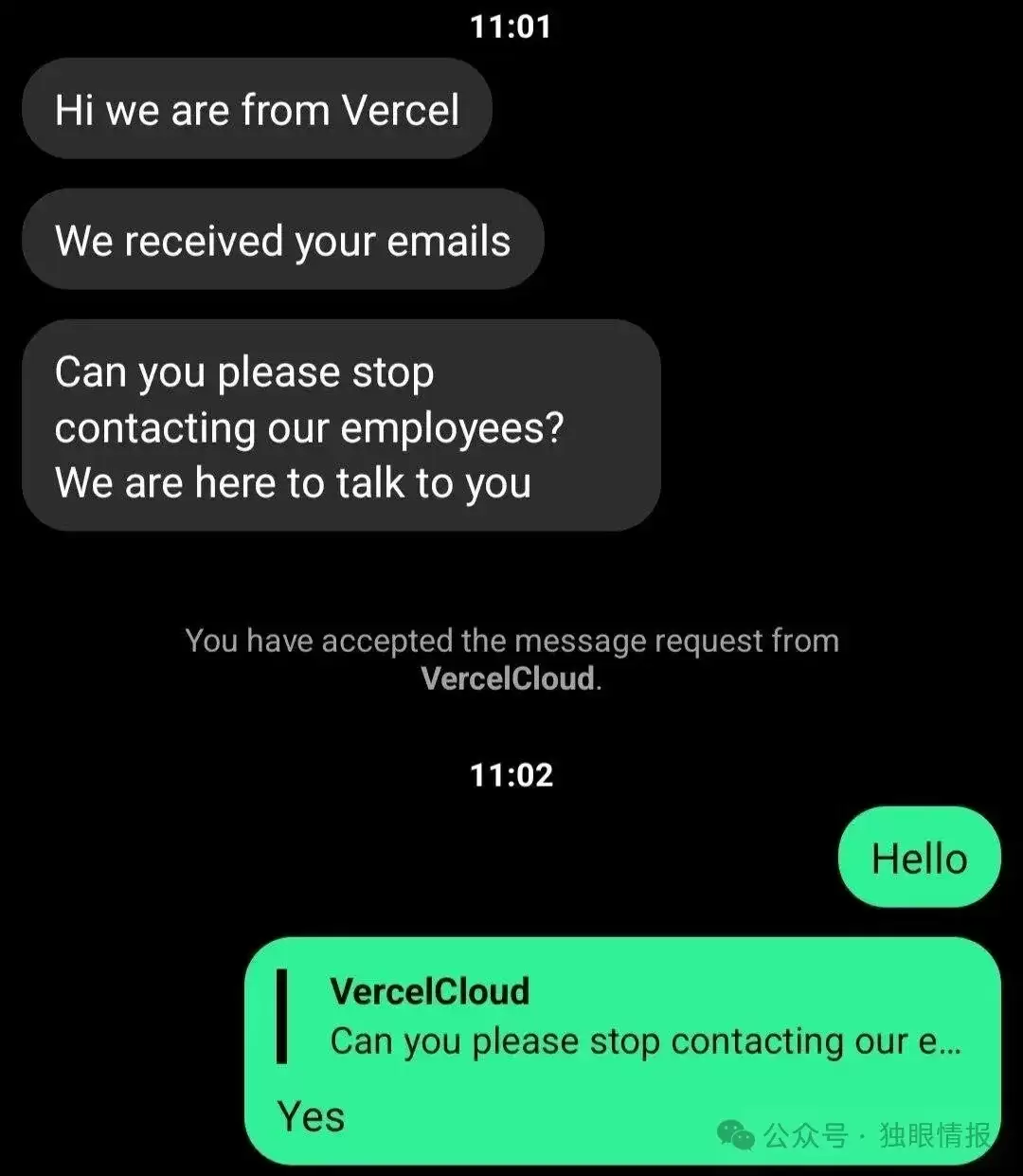

- 第一段(开场):Vercel一方(聊天账号VercelCloud)主动发起联系,说道:“Hi we are from Vercel / We received your emails / Can you please stop contacting our employees? We are here to talk to you”。发帖者接受消息请求后,仅回复了一个“Hello”。

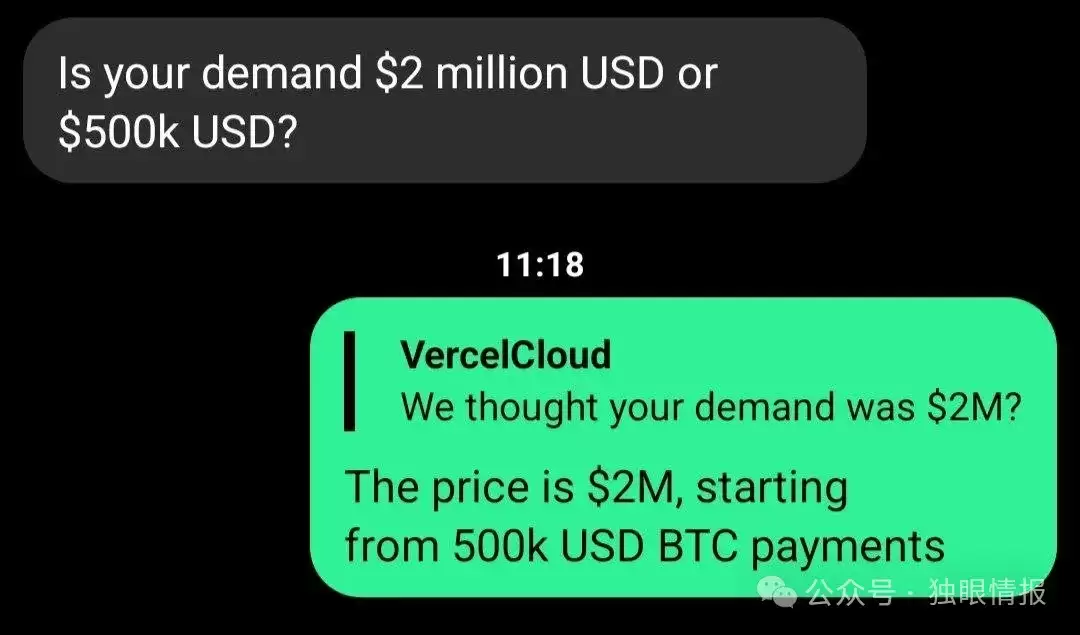

- 第二段(议价):Vercel方问:“Is your demand 500k USD?”,发帖者回复:“We thought your demand was”,随即补救为“2M, starting from 500k USD BTC payments”。

这段简短的对话提供了几个关键事实,也埋下了一些值得玩味的细节:

- Vercel内部确实收到了来自此身份对员工邮箱的骚扰。

- Vercel的应对是标准操作:主动接触,将骚扰集中化,从分散的员工邮箱引流到单一对话通道。这是保护员工并为取证争取时间的常规操作。

- 发帖者接受了这种“引流”。

- 报价存在不一致:公开帖叫价200万美元整,但与Vercel对话中先出现了50万美元的数字,后被发帖者补救为“目标200万,50万比特币起付”。

- Vercel一方的聊天账号显示为VercelCloud。

总结来说,尽管卖家身份存疑,但Vercel遭遇安全事件是事实。不过,该做的预防措施还是得做,不能掉以轻心。

相关攻略

漏洞技术分析 这次曝光的CVE-2026-39808,本质上是一个操作系统命令注入漏洞。它影响的FortiSandbox,可不是什么边缘产品,而是企业安全架构中广泛部署的沙箱解决方案,专门用来检测和分析那些最狡猾的高级威胁与恶意软件。问题的根源,就藏在 fortisandbox job-detail

长话短说 先说一个核心判断:在breachforums[ ]ai上署名ShinyHunters的卖家,几乎可以判定为冒名顶替者,而非真正的ShinyHunters组织。这个判断的置信度相当高。 事情要从2026年4月19日说起。当天,Vercel发布了一份极其简短的安全通告,确认其“部分内部系统”遭

游戏DDoS防护平台的定义 在当前的网络游戏生态中,分布式拒绝服务攻击已成为运营者面临的主要安全威胁之一。这类攻击通过海量虚假流量淹没服务器,导致合法玩家无法登录、游戏卡顿甚至服务完全中断,直接影响用户体验和公司收入。为此,专门针对游戏行业特性设计的DDoS防护平台应运而生。这类平台并非单一软件或硬

游戏DDoS攻击的常见形式与危害 在当前的网络游戏环境中,分布式拒绝服务攻击已成为运营方和玩家共同面临的主要安全威胁之一。这类攻击通过控制大量被感染的设备,向游戏服务器发送海量无效请求,旨在耗尽服务器的带宽、计算资源或连接数,从而导致合法玩家无法正常登录、出现严重延迟或频繁掉线。对于游戏运营商而言,

游戏服务器面临的主要网络威胁在当前的数字娱乐领域,在线游戏的稳定运行高度依赖于服务器的持续可用性。然而,一种被称为分布式拒绝服务攻击的网络威胁,正成为游戏运营商和玩家体验的主要破坏者。这种攻击通过操控海量受感染的设备,向目标服务器发送远超其处理能力的无效请求,旨在耗尽服务器资源,导致合法玩家无法登录

热门专题

热门推荐

Ja vaScript 生态常用库曝高危漏洞,数百万应用面临代码执行风险 一个在Ja vaScript生态中广泛使用的 `form-data` 库,最近曝出了一个高危安全漏洞(编号CVE-2025-7783)。这事儿影响可不小,波及了数百万个依赖该库的应用。攻击者一旦利用这个漏洞,就能执行恶意代码,

宇树科技和阿里将有出海战略级合作:宇树机器人上手阿里电脑打字 或将落地速卖通 4月9日,一则来自申妈朋友圈的消息引发了业内关注。据知情人士透露,宇树科技与阿里巴巴之间,正在酝酿一项重要的出海战略合作。 这并非空xue来风。就在近日,宇树科技的最新款机器人R1,被发现现身于阿里巴巴的西溪园区。更有趣的

长沙女子报警“救母” 警方紧急止付42万元 最近,长沙发生的一起案件,给所有为子女婚事操心的父母敲响了警钟。一位女士急匆匆跑进派出所报案,原因是她怀疑自己的母亲可能遭遇了电信反诈。接警后,民警的反应堪称教科书级别,立即启动了紧急止付程序,成功冻结了高达42万元的涉案资金,为当事人挽回了巨额损失。 随

近期,战神新作传闻再起:2026年会是奎爷回归之年吗? 最近游戏圈里可不太平静,几条在社交平台上流传的消息,把玩家的胃口又吊了起来——传闻称,战神系列全新的正统续作,有望在2026年4月正式揭开面纱。需要厘清的是,目前索尼和圣莫尼卡工作室确实在忙活《战神:希腊三部曲》的重制版,但这次传闻指向的,是另

小米汽车因一张P图冲上热搜第一:Tim Cook出任小米汽车CEO? 今天科技圈的热搜榜,被小米汽车意外“霸占”了。不过,这次的主角既不是新车发布,也不是什么营销大动作,而是一张来自网友的、脑洞大开的P图。 事情是这样的。前几天,苹果CEO蒂姆·库克宣布将于今年9月退休,这消息本身就够重磅了。结果,