安卓固件病毒Keenadu危害解析:出厂恢复也难清除的刷机风险

2月18日,IT之家发布安全警报称,卡巴斯基实验室于昨日(2月17日)公布研究报告,揭露名为Keenadu的新型安卓固件级后门恶意软件。截至2026年2月,该恶意程序已感染全球超过13000台移动设备。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

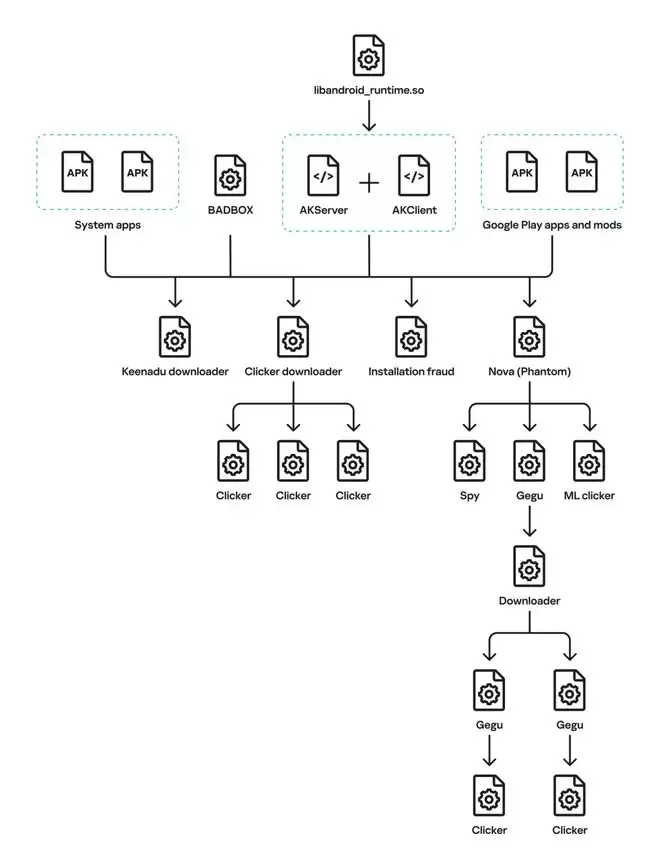

在运行机制方面,Keenadu与常规安卓病毒存在显著差异。它直接嵌入设备固件层,不仅渗透系统应用,更潜伏在Google Play官方应用商店的正规应用中。

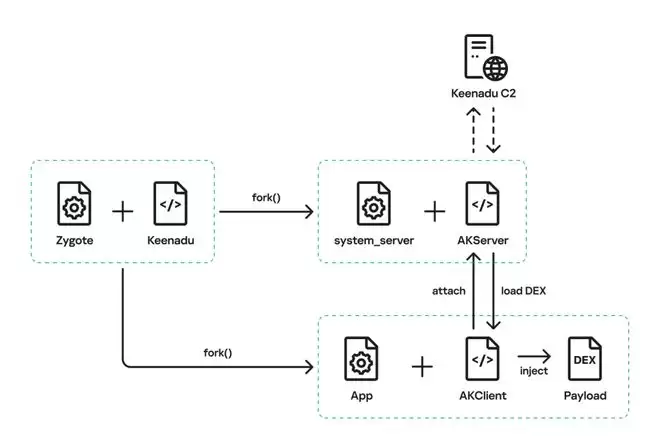

据IT之家引述的博文分析,该恶意软件通过篡改安卓系统核心库libandroid_runtime.so,使其能在所有应用程序的运行环境中执行恶意代码。这意味着攻击者能获得受感染设备的“上帝视角”,享有不受限制的完整控制权。

传播途径方面,卡巴斯基发现该恶意软件不仅通过受损的无线下载固件更新进行分发,还潜伏在非官方来源的修改版应用中。更令人担忧的是,部分下载量达30万次的家居摄像头应用也被植入后门,且曾短暂上架Google Play官方商店。

就破坏力而言,Keenadu目前主要被用于广告欺诈,但其潜在危害远不止于此。卡巴斯基强调,该后门能静默安装任意APK文件并授予其全部权限。受害者的媒体文件、短信记录、银行凭证及地理位置信息均在其窃取范围内。更具威胁的是,即使用户通过Chrome浏览器的“无痕模式”上网,该恶意软件仍能实时监控用户的搜索查询内容。

由于Keenadu深度寄生在系统底层固件中,常规反病毒工具和恢复出厂设置均无法将其清除。安全专家警告称,普通用户几乎无法手动修复受感染设备。虽然安装第三方纯净固件是可行方案,但此举存在设备“变砖”的潜在风险。

图片来源:卡巴斯基实验室

相关攻略

卡巴斯基使用单张RTX5090显卡对2 31亿条密码进行破解测试,结果显示60%的密码可在1小时内被攻破。这突显了使用MD5等快速哈希算法存储密码的风险,因其计算成本低,易受暴力破解。报告建议行业应尽快采用bcrypt或Argon2等专为密码设计的“慢速”哈希算法,并为重要账户启用多因素认证或通行密钥。

IT之家 3 月 26 日消息,卡巴斯基安全团队披露新型网络攻击手段,黑客正利用无代码 AI 建站平台 Bubble 生成并托管恶意网页应用,专门用于盗取微软账户凭证。IT之家注:Bubble 是一

IT之家 2 月 18 日消息,卡巴斯基昨日(2 月 17 日)发布报告,披露名为 Keenadu 的新型安卓固件级后门恶意软件,报告截至 2026 年 2 月已感染全球超过 13000 台设备。在

10月30日消息,近日卡巴斯基发布了一份安全报告,揭露了一种名为“Dante”的恶意软件。随后开发商Memento Labs的CEO公开承认,Dante确实由其公司开发,并被其描述为“政府客户”所使

热门专题

热门推荐

5月9日,欧洲央&行管委、西班牙央&行行长埃斯克里瓦的一席话,在金融科技圈激起了不小的波澜。他直言不讳地指出,人工智能的迅猛发展,正在迫使我们重新审视金融基础设施和网络安全的“压舱石”是否足够稳固。这番话并非危言耸听,而是点出了一个正在发生的现实:我们正身处一场前所未有的技术变革浪潮之中,它不仅重塑

五月初数据显示,MicroStrategy增持5 6万枚比特币,耗资约33 6亿美元,占同期上市公司总购量的28倍。此举既支撑市场,也彰显其对比特币长期价值的信心,同时引发对其杠杆风险的讨论。公司行为被视为风向标,或推动更多机构配置比特币。

Linux系统安全基线是围绕账户、认证、服务和日志的动态校准过程。配置错误可能比不配置更危险。需排查UID为0的非root账户并妥善处理。pam_cracklib so配置中参数含义易误解,如minlen和带负号的credit参数,且配置位置必须正确。关闭SSH的root登录前,需确保普通用户具备密钥登录等条件。设置命令历史时,HISTSIZE与HISTTI

网盘同步时产生的冲突文件会占用双倍空间并扰乱同步。可通过访达搜索手动删除,或使用终端命令批量清理。也可利用Spotlight全局筛选,或重置客户端同步数据库以根治问题。部分网盘还提供图形化管理面板,便于用户对比并选择保留版本。

贝莱德计划推出两只代币化货币市场基金,一只将现有国债基金在以太坊上代币化,另一只为面向加密投资者的新产品。此举将传统资产引入区块链,提升可编程性,主要面向合格机构投资者,标志着代币化基金走向规模化,可能促进传统金融与加密生态融合。