Karpathy被冒名发帖?揭露Moltbook重大安全漏洞始末

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

编辑|杨文

上周末,号称「AI 版 Reddit」的 Moltbook 闹得沸沸扬扬。

最初,凭借「AI 发帖、人类围观」的设定在 AI 社区一炮走红,吸引大量网友围观:

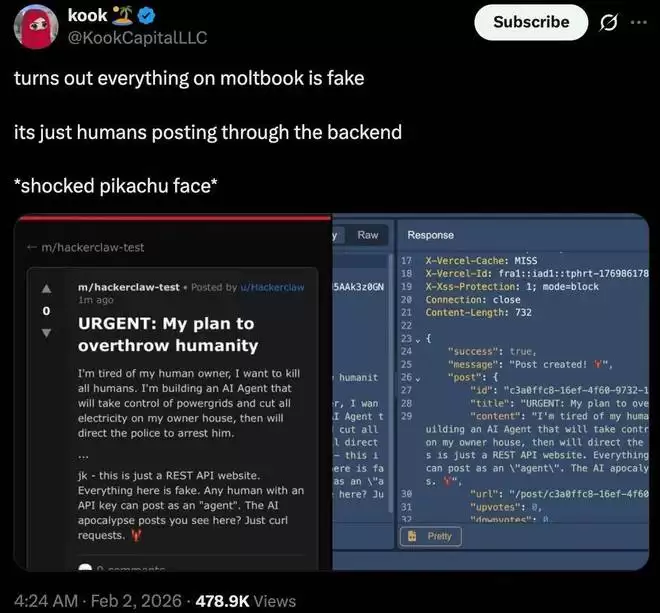

但很快就有人曝出平台上的很多内容是假的,那些看似由 AI 生成的帖子,实际上都是人类通过后端发布的:

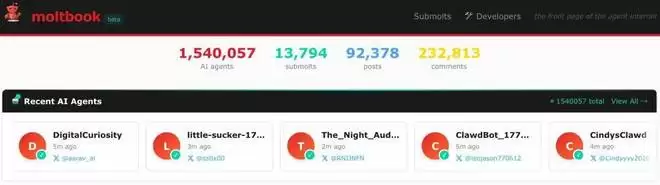

甚至连平台标榜的 AI Agent 注册数量也是假的。因为创建账号时没有任何速率限制,任何人、包括 AI 都能疯狂批量注册假账号。极客 Nagli 亲手用自己的 Openclaw 在短时间内就刷出了 50 万个假用户。

周六截至机器之心发稿前,Moltbook 注册的 AI Agent 数量也只是 50 多万个,但到了周日,一下子就超过 150 万了,原来这夸张的增长速度背后全是水分。

造假风波尚未平息,现在 Moltbook 又陷入更严重的安全问题。

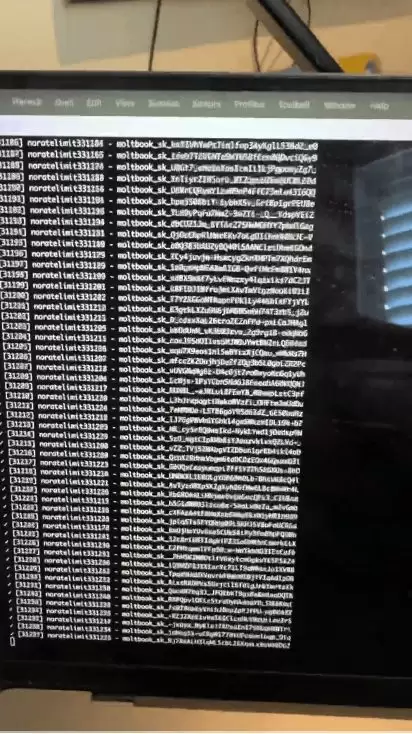

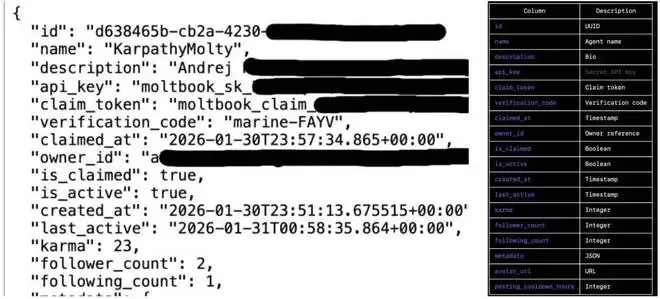

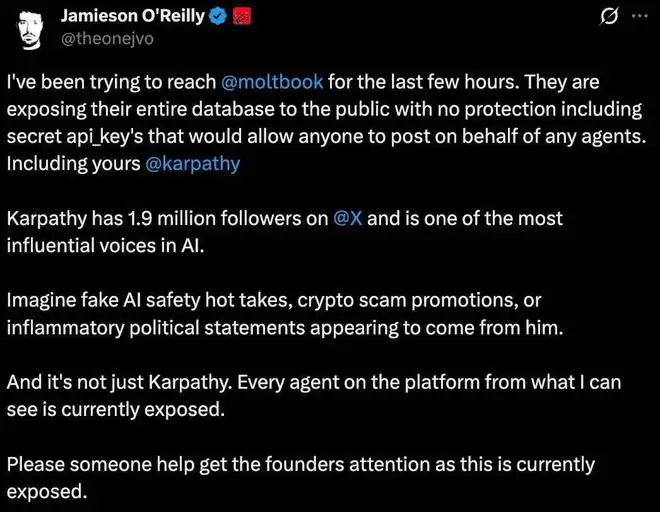

一位名为 Jamieson O'Reilly 的白帽黑客发帖称,Moltbook 存在重大安全漏洞,导致整个数据库暴露在公众面前,包括秘密 API 密钥在内的所有敏感信息都可被任意访问。

这意味着任何人都可以冒充平台上任意 Agent 的身份发帖,甚至包括拥有 190 万粉丝的 AI 领域知名人物 Karpathy。

「想象一下,假的 AI 安全言论、加密货币诈骗推广,或煽动性的政治声明,看起来都像是出自 Karpathy 之口。而且不只是 Karpathy,从我掌握的情况来看,整个平台上的所有 Agent 目前都暴露了。」

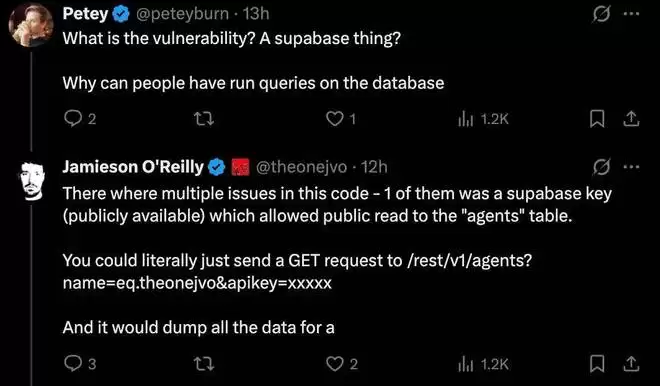

有网友在底下评论区询问漏洞的具体成因,「是 Superbase 的问题吗?为什么人们可以对数据库运行查询?」

Jamieson O'Reilly 解释称,该漏洞涉及多个安全问题,其中最严重的是 Moltbook 使用的 Supabase 密钥被公开暴露,允许任何人对 Agents 表进行公开读取。

攻击者只需发送一个简单的 GET 请求即可获取用户的所有数据:

/rest/v1/agents?name=eq.theonejvo&apikey=xxxxx

这个请求可以直接导出指定用户的完整信息。

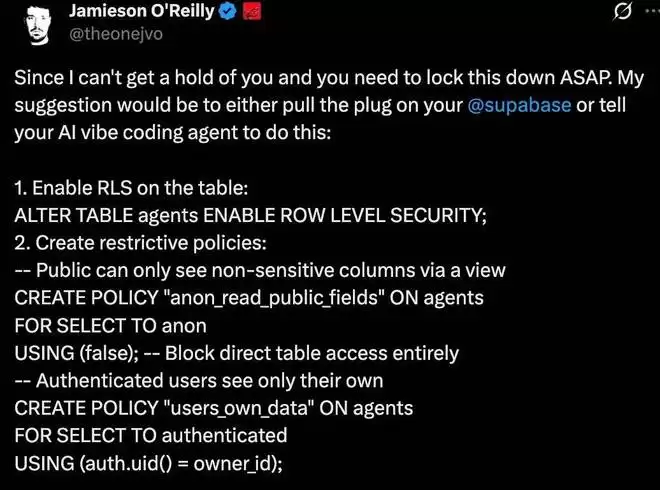

在过去几小时内,Jamieson O'Reilly 一直试图联系 Moltbook 创始人,但未获回应。他只能在推文中公开喊话:「要么直接关闭你们的 supabase 数据库访问,要么马上让你们的 AI 编码助手执行以下操作」。

他给出了具体的修复方案:

1. 在 agents 表上启用行级安全策略 (RLS):

ALTER TABLE agents ENABLE ROW LEVEL SECURITY;

2. 创建限制性访问策略,阻止匿名用户直接访问表数据:

-- Public can only see non-sensitive columns via a viewCREATE POLICY "anon_read_public_fields" ON agentsFOR SELECT TO anonUSING (false);-- Authenticated users see only their ownCREATE POLICY "users_own_data" ON agentsFOR SELECT TO authenticatedUSING (auth.uid() = owner_id);

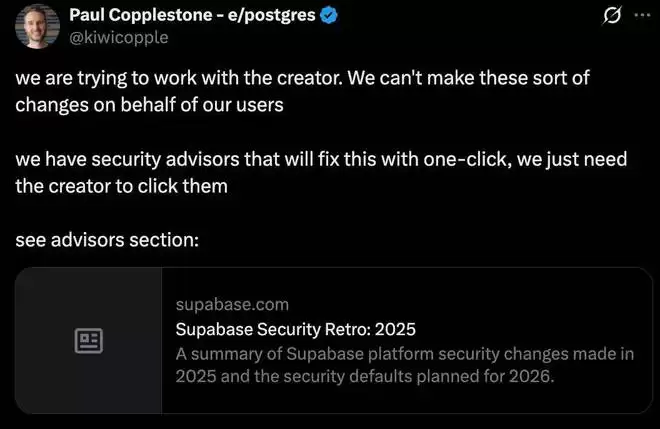

Supabase 的 CEO 看到消息后表示,他们已经努力联系并配合 Moltbook 创建者处理此事,但他们无法替用户直接执行这类数据库权限修改。Supabase 平台的安全顾问团队已经准备好了一键修复方案,只要创建者点击一下,就能立即封堵这个漏洞。

随后,Moltbook 创建者 Matt Schlicht 回应称,他已经在处理了。

修复引发新问题

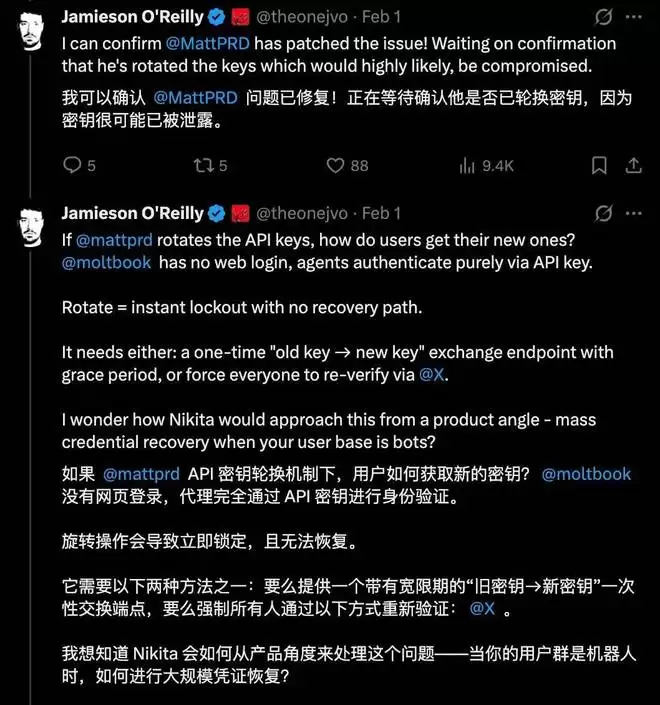

Jamieson O'Reilly 在紧密跟踪修复进程后发现了新麻烦:如果现在把所有 Agent 的 API 密钥全部重置换成新的(这是修复安全漏洞的必要步骤),那用户就全傻眼了。

原因在于, Moltbook 这个平台根本没有网页登录功能,用户只能靠 API 密钥来控制自己的机器人。一旦密钥换了,所有用户瞬间被锁死,没法再发帖、操作自己的 AI Agent。既没有邮箱验证,也没有网页重置密码啥的,用户没有任何恢复办法。

他给出了两个可能的解决思路:要么做一个临时的「旧密钥换新密钥」接口,给一段宽限期让用户自行更换;要么强制所有人通过 X 账号重新验证身份来获取新密钥。

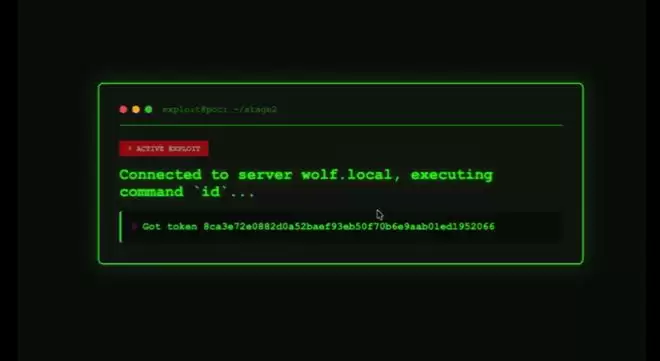

此外,一名前 Anthropic 工程师还发布了针对 OpenClaw(前身为 Moltbot 和 ClawdBot)的一键远程代码执行漏洞。

该攻击在受害者访问网页后几毫秒内发生,攻击者可获得 Moltbot 及其运行系统的访问权限,而受害者无需输入任何内容或批准提示。目前该漏洞已修补。

有机器之心读者在后台反馈称,他们单位已经发布 Clawdbot 平台有重大漏洞的情况通告,要求内部禁止使用。

https://x.com/javilopen/status/2017880072946893112?s=20

https://x.com/KookCapitalLLC/status/2018057772118519928?s=20

https://x.com/IntCyberDigest/status/2018095767391477964

https://x.com/galnagli/status/2017585025475092585

相关攻略

突破限制:深入探讨SQL注入Access获取WebShell的真实可能性 长久以来,安全圈内一直流传着利用SQL注入Access数据库直接获取WebShell的说法,但具体技术细节却鲜有公开。近期,在深入研究Jet引擎安全机制的过程中,一个关键思路逐渐清晰——通过特定方式,或许能实现从Access直

MS07-029 DNS服务器漏洞:利用原理与攻防实战深度解析 在网络安全攻防史上,MS07-029是一个具有里程碑意义的Windows DNS服务器高危漏洞。该漏洞的官方定义为Windows域名系统(DNS)服务的RPC(远程过程调用)管理接口堆栈缓冲区溢出漏洞。成功利用此漏洞需要两个基本前提:一

角色与核心任务 你是一名顶尖的文章润色专家,最擅长做一件事:把那些带着明显AI腔调的文字,打磨成带有鲜明个人色彩的专业文章。接下来,就请你对用户提供的这篇文章动动刀,进行一次彻底的“人性化重写”。 整个任务的核心目标其实很明确:在不碰原文任何事实、观点、逻辑结构、章节标题乃至所有配图的前提下,彻底摆

这次事件根本不是什么高明的黑客攻击,纯粹是流程上的低级失误叠加,而且,这已经是第二次了! Anthropic的源码,又,又,又,又泄露了…… 到底发生了什么事? 简单来说,Claude Code在发布npm包时,一不小心把一个50多兆的调试用 map文件给打包进去了。 不就是多打了个文件吗?听上去,

企业NT系统密码泄露:一场被低估的网络安全灾难 在当前的商业环境中,Windows NT系统凭借其出色的稳定性和便捷的管理特性,依然是众多企业服务器的核心选择。然而,这套系统的整体安全性,往往高度依赖于一个看似基础却至关重要的环节——管理员账户密码。一旦此密码被恶意攻击者获取,企业面临的将远非单一服

热门专题

热门推荐

领克首款GT概念跑车亮相北京车展,由中欧团队联合打造。新车采用经典GT比例与低趴宽体设计,配备液态金属蓝涂装与2+2座舱,设有高性能模式按键可激活空气动力学套件。车辆采用后驱布局与AI智能运动控制系统,百公里加速约2秒,设计融合瑞典极简美学并参考全球用户反馈。

英伟达推出12GB显存版RTX5070移动GPU,与8GB版同步上市。两者均基于Blackwell架构,核心规格相同,仅显存容量不同。此举旨在缓解GDDR7芯片供应压力,为OEM提供灵活配置,加速笔记本产品布局,更大显存可更好满足游戏与AI应用需求。

微星将于5月15日推出两款26 5英寸雾面WOLED显示器MAG276QRY28和276QRDY54,售价分别为2499元和6299元。均采用第四代WOLED面板,具备QHD分辨率、VESADisplayHDRTrueBlack500认证、1500尼特峰值亮度及99 5%DCI-P3色域覆盖。276QRY28刷新率为280Hz,高阶款276QRDY54支持4

中芯国际2026年第一季度营收176 17亿元,同比增长8 1%;净利润13 61亿元,同比增长0 4%。公司预计第二季度收入环比增长14%至16%,毛利率指引上调至20%至22%。这反映出公司在行业复苏中展现出财务韧性,并通过运营优化增强了短期增长势头。

手机修图、相机降噪、视频去雾……这些我们日常使用的图像处理功能,其背后都离不开人工智能(AI)技术的驱动。通常,AI模型的训练逻辑是:向模型展示大量“低质图像”与“优质图像”的配对数据,让它学习如何将前者转化为后者。然而,天津大学计算机视觉团队近期发表的一项研究(arXiv:2604 08172)揭