朝鲜Konni黑客组织滥用Google硬盘服务窃取数据

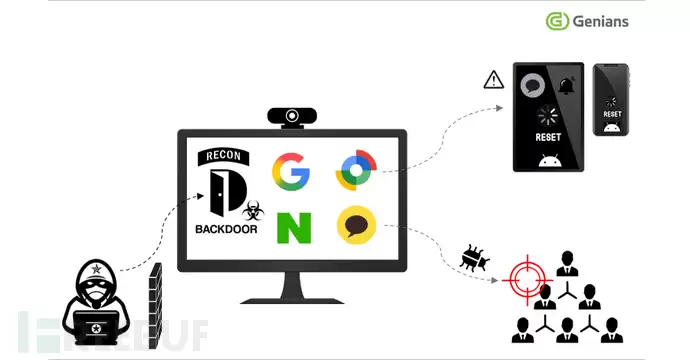

与朝鲜存在关联的黑客组织Konni(亦被称为Earth Imp、Opal Sleet、Osmium、TA406及Vedalia)近期针对Android和Windows系统设备发起了一系列新型攻击活动。这些攻击不仅试图窃取用户敏感数据,还旨在实现对受感染设备的远程操控。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

据Genians安全中心(GSC)在最新技术报告中披露,攻击者伪装成心理咨询师及朝鲜人权活动人士,通过分发伪装成减压程序的恶意软件来实施攻击。

利用谷歌Find Hub实施远程擦除

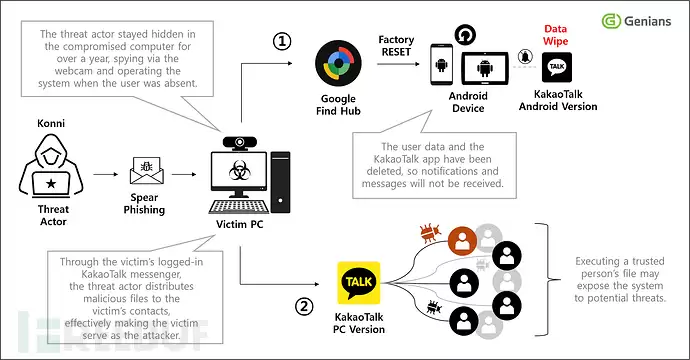

在对Android设备的攻击活动中,黑客组织首次利用了谷歌资产追踪服务Find Hub(原Find My Device)的合法管理功能,远程重置受害者设备,导致个人数据被非法清除。该恶意活动最早于2025年9月初被发现。

攻击链始于鱼叉式钓鱼邮件,攻击者通过冒充韩国国税厅等合法机构,诱骗受害者打开恶意附件,从而投放Lilith RAT等远程访问木马。攻击者还会利用受害者已登录的KakaoTalk聊天会话,以ZIP压缩包形式向联系人分发恶意载荷。

Konni攻击流程图

GSC进一步指出:“攻击者在受感染计算机中潜伏超过一年,通过摄像头实施监控并在用户不在场时操作系统。在此过程中,初始入侵获取的访问权限可实现系统控制和额外信息收集,而规避战术则确保了长期隐蔽性。”

多阶段恶意载荷部署机制

通过即时通讯应用传播的ZIP文件中包含恶意的Microsoft Installer(MSI)包(“Stress Clear.msi”),该包滥用了中国公司的有效签名来制造合法假象。执行后会调用批处理脚本进行初始设置,并运行显示语言包兼容性虚假错误提示的VB Script,同时在后台执行恶意命令。

攻击者还部署了配置为每分钟运行的AutoIt脚本(通过计划任务实现),用于执行来自外部服务器(“116.202.99[.]218”)的指令。尽管该恶意软件与Lilith RAT存在相似性,但由于功能差异,安全研究员Ovi Liber将其命名为EndRAT(又称EndClient RAT)。

该恶意软件支持以下命令:

shellStart:启动远程shell会话shellStop:停止远程shellrefresh:发送系统信息list:列出驱动器或根目录goUp:返回上级目录download:外泄文件upload:接收文件run:在主机执行程序delete:删除主机文件多款远控工具协同作战

Genians表示Konni APT组织还利用AutoIt脚本投放在2025年9月10日发布的Remcos RAT 7.0.4版本。受害者设备上还发现了Quasar RAT和RftRAT(Kimsuky组织2024年曾使用的木马)。韩国网络安全公司指出:“这表明恶意软件专门针对韩国相关行动,获取相关数据并进行深入分析需要付出大量努力。”

Lazarus组织新版Comebacker恶意软件曝光

ENKI详细披露了Lazarus组织使用新版Comebacker恶意软件攻击航空航天和国防机构的情况。攻击使用伪装成空客、Edge Group和印度坎普尔理工学院的诱饵文档,当受害者启用宏时,内嵌的VBA代码会执行并投递诱饵文档,同时加载内存中的Comebacker。

ENKI在报告中称:“攻击者使用高度定制的诱饵文档表明这是针对性极强的鱼叉式钓鱼活动。虽然目前尚无受害者报告,但截至本文发布时,C2基础设施仍处于活跃状态。”

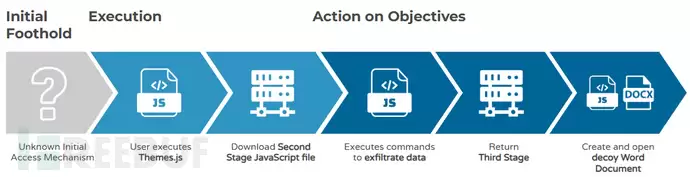

Kimsuky采用新型JavaScript投放器

研究还发现Kimsuky在近期行动中使用的新型基于JavaScript的恶意软件投放器,显示该组织在持续升级其恶意武器库。攻击始于初始JavaScript文件(“themes.js”),该文件会联系攻击者控制的基础设施以获取更多能执行命令、窃取数据的JavaScript代码。

Kimsuky JavaScript投放器流程图

Pulsedive威胁研究团队在上周的分析中指出:“由于Word文档内容为空且未在后台运行任何宏,这很可能只是一个诱导手段。”

相关攻略

突破限制:深入探讨SQL注入Access获取WebShell的真实可能性 长久以来,安全圈内一直流传着利用SQL注入Access数据库直接获取WebShell的说法,但具体技术细节却鲜有公开。近期,在深入研究Jet引擎安全机制的过程中,一个关键思路逐渐清晰——通过特定方式,或许能实现从Access直

MS07-029 DNS服务器漏洞:利用原理与攻防实战深度解析 在网络安全攻防史上,MS07-029是一个具有里程碑意义的Windows DNS服务器高危漏洞。该漏洞的官方定义为Windows域名系统(DNS)服务的RPC(远程过程调用)管理接口堆栈缓冲区溢出漏洞。成功利用此漏洞需要两个基本前提:一

角色与核心任务 你是一名顶尖的文章润色专家,最擅长做一件事:把那些带着明显AI腔调的文字,打磨成带有鲜明个人色彩的专业文章。接下来,就请你对用户提供的这篇文章动动刀,进行一次彻底的“人性化重写”。 整个任务的核心目标其实很明确:在不碰原文任何事实、观点、逻辑结构、章节标题乃至所有配图的前提下,彻底摆

这次事件根本不是什么高明的黑客攻击,纯粹是流程上的低级失误叠加,而且,这已经是第二次了! Anthropic的源码,又,又,又,又泄露了…… 到底发生了什么事? 简单来说,Claude Code在发布npm包时,一不小心把一个50多兆的调试用 map文件给打包进去了。 不就是多打了个文件吗?听上去,

企业NT系统密码泄露:一场被低估的网络安全灾难 在当前的商业环境中,Windows NT系统凭借其出色的稳定性和便捷的管理特性,依然是众多企业服务器的核心选择。然而,这套系统的整体安全性,往往高度依赖于一个看似基础却至关重要的环节——管理员账户密码。一旦此密码被恶意攻击者获取,企业面临的将远非单一服

热门专题

热门推荐

本文介绍了2026年主流的USDT交易软件,重点分析了币安、欧易和火币三大平台的特点与优势。内容涵盖平台安全性、交易功能、用户体验及费用结构,旨在为不同需求的用户提供选择参考。文中强调选择平台时应综合考虑资产安全、操作便捷性和交易成本,并提醒注意风险管理与合规操作。

本文介绍了USDT交易的基本概念与主流平台选择。USDT作为稳定币,其交易主要通过加密货币交易所进行。选择平台时需综合考虑安全性、流动性、手续费和用户体验。文中列举了当前市场认可度较高的几类交易平台,并提醒用户注意资产安全与合规操作,建议根据自身需求谨慎选择。

哥本哈根大学计算机科学系于2026年3月发布了一项具有里程碑意义的研究(论文编号arXiv:2603 12935v1),揭示了当前主流AI推荐系统可能潜藏的社会偏见风险。这项研究同时指出,一种高效且低成本的解决方案——提示工程,或许能成为破解这一难题的关键。 当您使用求职平台或新闻资讯应用时,背后的

照片模糊了、雨滴遮挡了画面、夜晚拍摄噪点过多……这些常见的图像质量问题,往往让人束手无策。传统的解决方案,就像请来一群专科医生:去模糊、去噪点、去雨滴,各有各的专长,但每个“医生”都需要海量的“临床经验”——动辄数百万张训练图片,才能达到可用的修复水平。 然而,一项由香港科技大学、哈尔滨工业大学深圳

这项由英属哥伦比亚大学(UBC)与Vector人工智能研究院联合主导的前沿研究,于2026年3月以预印本论文(arXiv:2603 12634v1)形式发布。研究团队创新性地提出了“预算感知价值树搜索”(Budget-Aware Value Tree Search,简称BA VT)框架,旨在攻克一个