燕云十六声红线的线如何获取

在《燕云十六声》中,红线的线是一项特殊的任务道具,玩家需要按照特定流程收集藏宝图,并完成一系列挑战后才能获得。接下来小编将带来燕云十六声红线的线如何获取的攻略,希望能够帮助到各位。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

燕云十六声红线的线如何获取

步骤一:收集藏宝图

1、前往神仙渡,在酒坛前拾取第一张藏宝图。

2、传送至幽坊后院,与老头进行钓鱼比赛,获胜后可获得第二张藏宝图。

3、传送到将军岭,在门口的酒坛处找到第三张藏宝图。

4、前往柴王庙树底,与樵夫对话,然后爬上屋顶找到第四张藏宝图。

步骤二:射箭挑战

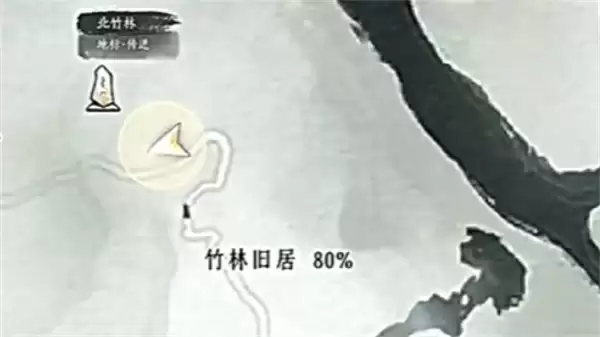

5、传送到北竹林,与猎户比拼射箭,完成射箭比赛。

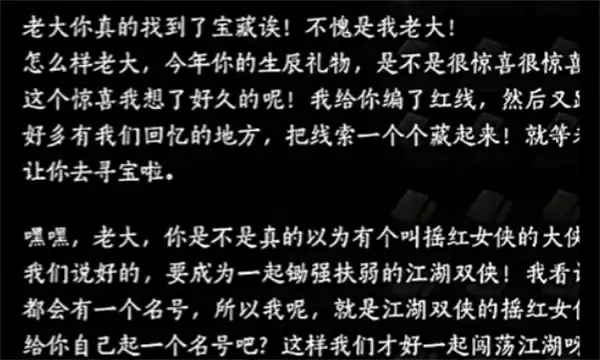

6、比赛结束后,获取红流的信并阅读。

步骤三:获取红线

7、读取完红流的信后,系统会发放红线,任务完成。

以上就是燕云十六声红线的线如何获取的全部内容,希望对你有帮助。

“游6网”持续为您更新!

相关攻略

在《燕云十六声》中,红线的线是一项特殊的任务道具,玩家需要按照特定流程收集藏宝图,并完成一系列挑战后才能获得 接下来小编将带来燕云十六声红线的线如何获取的攻略,希望能够帮助到各位。

燕云十六声隐藏boss谢渊亭位置在哪里?玩家需要前往达安村北边的祠堂,触碰牌位后进入副本才能找到他 一些玩家也许找不到谢渊亭在哪,所以小编为各位带来了燕云十六声隐藏BOSS谢渊亭在哪的攻略指南,希望对你有帮助。

在《燕云十六声》中,裂石威流派共有四本心法,每本心法都有独特的战斗增益效果,能大幅提升角色的生存能力与输出表现 本文将为大家整理这四本心法的获取方法和对应效果,助你快速提升实力。

燕云十六声周常商店物品怎么购买?在燕云十六声中,每周商店都会刷新一些重要物品,玩家可以根据自身需求购买 以下是每个商店的必买物品推荐,帮助你更好地利用每周的限购机会,希望能够帮助到你。

燕云十六声怎么抵达江心船?很多玩家都纷纷表示跳不过,所以接下来小编将带来燕云十六声抵达江心船技巧分享,希望能够帮助到各位 接下来就一起看看吧。

热门专题

热门推荐

进入2026年,加密货币市场的格局与安全标准已悄然进化。对于投资者而言,选择一个安全可靠的交易平台,其重要性丝毫不亚于挑选资产本身。毕竟,资产增值的前提,是它们得安然无恙地躺在你的账户里。今天,我们就来盘一盘当前市场上主流的虚拟资产交易所,从风控能力、资产储备与市场口碑等多个维度,做一次深入的“避雷

本文梳理了2026年备受关注的数字资产交易平台,从安全性、功能特色与用户体验等维度进行分析。重点探讨了主流合规平台在资产托管、交易深度上的优势,以及新兴聚合器在提升交易效率方面的创新。同时,也指出了选择平台时需关注的风险控制与合规性,为不同需求的用户提供参考方向。

本文汇总了2026年主流的数字资产交易平台,从安全性、功能特色、用户体验及合规性等维度进行分析。内容涵盖适合新手的综合性应用、面向专业交易者的工具型软件,以及注重资产安全的托管方案,旨在为用户选择合适平台提供客观参考,并提醒注意市场风险与自我资产保护。

本文梳理了2026年主流的数字资产交易平台,从安全性、交易体验、功能特色等维度进行分析。重点介绍了综合型头部平台、专注创新的新兴应用以及面向特定需求的专业工具,旨在为用户提供客观参考,帮助其根据自身情况选择合适的软件进行下载与使用。

本文探讨了2026年数字货币交易软件的选择标准,并列举了十款主流应用。内容涵盖安全性、交易对、用户体验及费用等核心考量维度,分析了不同平台在现货、合约及DeFi集成等方面的特色,旨在为不同层级的用户提供实用参考,帮助其根据自身需求做出合适选择。