怎样在CentOS上配置基于主机的入侵检测系统?

CentOS 入侵检测系统完整配置指南:使用 AIDE 保障主机安全

对于任何管理生产服务器的系统管理员而言,部署一套高效的文件完整性监控与入侵检测机制,是网络安全加固中至关重要的基础环节。攻击者的目标不仅包括窃取或篡改敏感数据,也常常通过修改关键系统文件来建立后门或维持隐蔽访问。因此,及时发现文件属性与内容的非法变更,是抵御高级持续性威胁(APT)的第一道防线。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

在众多基于主机的入侵检测系统(HIDS)解决方案中,AIDE(高级入侵检测环境)以其轻量、高效和高度可配置的特性,成为Linux系统安全监控的经典开源工具。它的核心原理是什么?简而言之,AIDE通过建立一个受保护文件的“数字指纹”基准数据库,并在后续的周期性扫描中,持续比对文件系统的当前状态与初始基准,从而精准定位任何未经授权的变更。这些被监控的属性极为全面,涵盖了文件权限、所有权、用户组、索引节点、文件大小、各种时间戳(如修改时间、访问时间)、访问控制列表(ACL)、SELinux安全上下文、文件类型,乃至MD5、SHA-1、SHA-256等多种加密校验和。

使用AIDE的流程通常分为两个阶段:初始化与检测。首先,您需要在确认系统处于“干净”状态(例如刚完成安装且未上线)时,运行AIDE生成初始数据库。此后,无论是通过手动执行还是借助计划任务(Cron)进行定期检查,AIDE都会将当前文件属性与数据库记录进行比对,一旦发现任何不一致,便会立即生成详细的警报报告。这也意味着,在执行任何合法的系统更新或配置变更后,必须及时更新AIDE数据库,以避免后续检查产生大量误报。

即便企业没有明确的安全合规要求,主动部署如AIDE这样的文件完整性监控工具,也是衡量系统运维团队专业性与安全意识的优秀实践,能极大提升对潜在入侵行为的感知和响应能力。

在 CentOS / RHEL 系统上安装 AIDE

安装并首次运行AIDE的最佳时机,是在操作系统部署完成后、尚未对外提供任何网络服务之前。此时系统暴露的风险最低,能最大程度保证初始数据库的纯净和可靠性。事实上,这是确保基准数据未受任何潜在恶意软件污染的唯一稳妥方法。

安装过程非常简单,只需使用Yum包管理器执行一条命令:yum install aide。安装完成后,一个更为严谨的安全操作是暂时断开服务器的网络连接,再进行后续的配置和数据库初始化工作。

深入配置 AIDE 规则

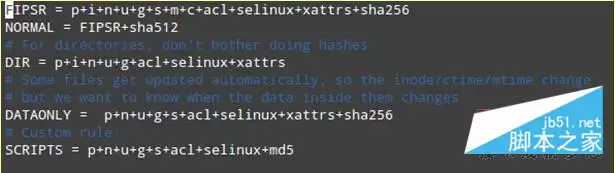

AIDE的核心配置文件位于/etc/aide.conf。该文件内预置了数个实用的规则示例,如FIPSR、NORMAL、DIR和DATAONLY。每条规则由等号定义,右侧通过“+”号连接一系列需要检查的属性标识符。您完全可以参照相同语法,创建符合自身安全策略的自定义规则。

我们来解析一个典型规则:

FIPSR = p+i+n+u+g+s+m+c+acl+selinux+xattrs+sha256

NORMAL = FIPSR+sha512

这意味着,名为NORMAL的规则继承了FIPSR规则的所有检查项(包括权限p、索引节点i、用户u、组g、大小s、修改时间m、校验和c、ACL、SELinux上下文、扩展属性等),并额外增加了SHA512校验和检查,提供了更高强度的完整性验证。

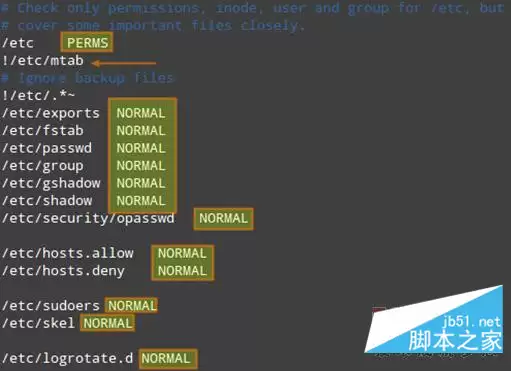

定义好规则后,下一步是使用文件路径和正则表达式,将这些规则应用到具体的目录或文件上。

配置中的一个重要技巧:在路径前添加感叹号(!)表示排除,即AIDE将忽略该路径,从而允许您为特定的子目录或文件类型应用不同的规则集。

以上图配置为例,/etc目录及其所有内容默认应用PERMS规则。但是,所有以波浪号(~)结尾的备份文件以及/etc/mtab文件被排除在外。同时,对于/etc下的若干特定重要子目录和文件,则应用了更为严格的NORMAL规则。

为系统不同部分分配合适的规则,是AIDE配置中最需要经验和技巧的环节。一个基本原则是:**避免过度监控**。例如,频繁变化的日志目录(/var/log)或临时队列目录(/var/spool),如果检查其文件修改时间,将导致海量误报。同样,为所有文件检查多种高强度校验和(如同时启用MD5、SHA256、SHA512)会显著增加扫描耗时和系统负载,需要在安全性与性能之间取得平衡。

此外,若希望将检查结果通过电子邮件发送,只需在/etc/aide.conf配置文件中添加以下行:

MAILTO=your-email@example.com

初始化并首次运行 AIDE 检查

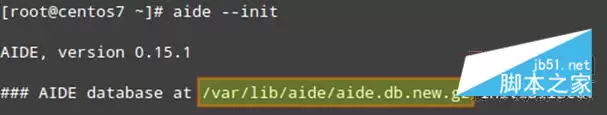

配置完成后,下一步是初始化基准数据库。执行命令:

# aide --init

初始化过程会扫描指定文件,并在/var/lib/aide/目录下生成一个名为aide.db.new.gz的压缩数据库文件。需要将其重命名,AIDE才能在后续检查中识别:

# mv /var/lib/aide/aide.db.new.gz /var/lib/aide/aide.db.gz

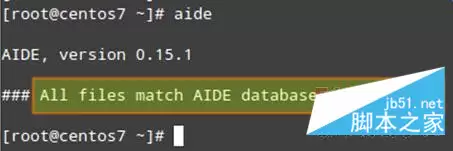

现在,您可以执行第一次完整性检查了:

# aide

请注意,直接运行aide命令等价于执行aide --check。如果自数据库创建以来系统未被改动,AIDE将输出“AIDE found NO differences”(未发现差异)的“OK”状态报告。

生产环境中的 AIDE 运维与自动化

服务器上线后,合法的软件更新和配置调整不可避免。每当此类变更发生,务必更新AIDE数据库以同步新的基准状态。使用以下命令:

# aide --update

更新操作会生成一个新的数据库文件(aide.db.new.gz),您需要手动将其覆盖原有的aide.db.gz。

为使AIDE在运维中持续发挥作用,最佳实践是配置自动化定期检查。例如,通过Cron计划任务让AIDE每天运行一次,并将报告邮件发送给管理员:

# crontab -e

添加如下行(请替换为您的实际邮箱):

0 0 * * * /usr/sbin/aide --check | /usr/bin/mail -s “AIDE Daily Report for $HOSTNAME” sysadmin@yourcompany.com

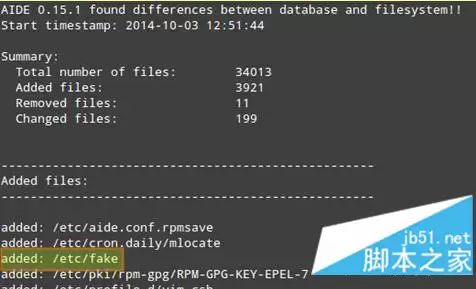

实战测试:验证AIDE检测能力

理论需结合实践。我们通过几个简单的测试,直观演示AIDE如何检测不同类型的文件篡改。

测试1:检测新增文件

在受监控的/etc目录下创建一个空文件:

# touch /etc/fake_file

测试2:检测文件权限变更

修改AIDE自身配置文件的权限:

# chmod 777 /etc/aide.conf

测试3:检测文件内容篡改

向AIDE配置文件中追加一行注释,模拟内容被修改:

# echo “# Unauthorized change test” >> /etc/aide.conf

执行aide --check后,报告会清晰列出所有变更。输出通常分为三列:第一列为发生变化的属性标识,第二列为数据库中存储的原始值,第三列为检测到的新当前值。若某属性未变,则第三列为空。

总结

总而言之,当系统出现异常迹象,管理员怀疑可能遭到入侵却无从下手时,像AIDE这样的基于主机的入侵检测系统(HIDS)就成为了关键的安全诊断工具。它能将耗时的“大海捞针”式排查,转变为高效的“精准定位”,快速揭示哪些关键文件被添加、删除或篡改,从而为应急响应和根因分析赢得宝贵时间。对于任何重视服务器安全与稳定性的CentOS/RHEL运维环境而言,部署和正确维护AIDE,是一项投入产出比极高的基础性安全建设。

热门专题

热门推荐

《守望先锋》安燃重制形象深度解析:基于角色内核的系统性视觉升级 《守望先锋》第二赛季带来的惊喜,远不止新地图与新玩法。近日,暴雪官方正式公布了英雄“安燃”经过全面重制后的全新形象,此更新将随新赛季同步实装。每一次核心英雄的视觉重塑,都是一次与玩家情感连接的深度对话,其背后的设计哲学与叙事考量,远比表

2026款萤火虫上市:设计精进、座舱升级,价格体系清晰 4月7日,2026款萤火虫正式揭晓价格,市场布局相当明确:自在版和发光版两款车型,官方指导价分别为11 98万元和12 58万元。如果你对“车电分离”模式更感兴趣,对应的租电方案价格则下探到7 98万元和8 58万元。作为一次年度改款,新车的优

角色与核心任务 你是一位顶级的文章润色专家,擅长将AI生成的文本转化为具有个人风格的专业文章。现在,请对用户提供的文章进行“人性化重写”。 你的核心目标是:在不改动原文任何事实信息、核心观点、逻辑结构、章节标题和所有图片的前提下,彻底改变原文的AI表达腔调,使其读起来像是一位资深人类专家的作品。 特

欧易OKX官方网站地址在哪里? 关于欧易OKX的官网登录入口,是许多用户关注的焦点。下面,我们就来详细梳理一下平台的几个核心维度,看看它究竟提供了哪些关键服务与保障。 平台资产安全保障机制 在资产安全方面,平台构建了一套多层次、立体化的防护体系。首先,其采用了多重签名与冷热钱&包分离的架构。超过95

市场异动:现货原油价格何以冲破历史峰值? 中东局势持续升温,正在全球能源市场掀起巨大的涟漪。一个引人注目的现象是:欧洲与亚洲的炼油商们,正以接近每桶一百五十美元的高价争抢部分现货原油。这个价格,已经显著超过了同期的期货市场价格。这不仅仅是一个数字游戏,它清晰地传递出一个信号——全球能源供应的弦,正在