如何在Linux上安装Suricata入侵检测系统?

在Linux系统上安装与配置Suricata入侵检测系统(IDS)

本文将详细指导您如何在Linux服务器上从源代码编译并部署Suricata入侵检测系统。与直接使用软件包管理器安装相比,从源码构建能够让您获取最新的功能版本并实现更精细的配置控制,对于追求性能与灵活性的管理员来说是更优的选择。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

构建环境准备:安装必要的依赖项

首先,我们需要为编译Suricata准备好“地基”——即安装所有必需的开发工具和库文件。不同Linux发行版的包管理命令有所不同。

对于基于Debian的系统(如Ubuntu、Linux Mint):

$ sudo apt-get install wget build-essential libpcre3-dev libpcre3-dbg automake autoconf libtool libpcap-dev libnet1-dev libyaml-dev zlib1g-dev libcap-ng-dev libjansson-dev对于基于RHEL的系统(如CentOS、Fedora、RHEL):

$ sudo yum install wget libpcap-devel libnet-devel pcre-devel gcc-c++ automake autoconf libtool make libyaml-devel zlib-devel file-devel jansson-devel nss-devel成功安装所有依赖包后,您便可以进行Suricata的安装步骤了。

获取源码、编译与安装Suricata

首先,请访问Suricata官方网站(https://suricata-ids.org/download/)下载最新的稳定版源代码压缩包。本文撰写时,最新的稳定版本为2.0.8。

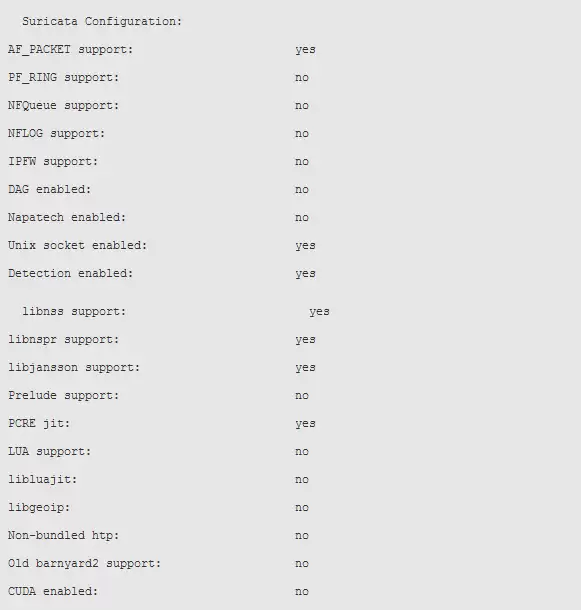

下载完成后解压文件,并进入源码目录。接下来执行标准的GNU构建三部曲:配置(configure)、编译(make)、安装(make install)。运行./configure脚本会检查系统环境并生成相应的Makefile。一个典型的配置成功输出示例如下:

配置成功后,执行编译和安装命令:

$ make

$ sudo make installSuricata源码包中包含了一套默认的配置文件,也需要将其安装到系统配置目录:

$ sudo make install-conf注入检测能力:部署IDS规则集

没有规则集的入侵检测系统就如同没有地图的导航器。Suricata简化了这一过程,您可以通过以下命令轻松获取并安装广受认可的社区规则集:

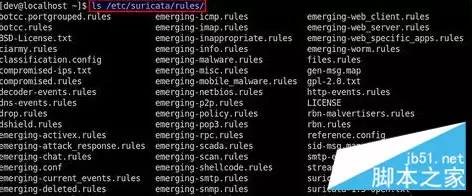

$ sudo make install-rules此命令会自动从EmergingThreats.net下载最新的规则快照,并将其安装到系统的 /etc/suricata/rules 目录中,如下图所示:

对Suricata IDS进行首次运行配置

软件安装完成后,核心的配置工作正式开始。主配置文件位于 /etc/suricata/suricata.yaml,使用您惯用的文本编辑器(如vim或nano)打开它:

$ sudo vi /etc/suricata/suricata.yaml无需被其丰富的选项所困扰,我们首先关注几个关键的启动配置项。

首先是日志目录设置,default-log-dir 选项定义了Suricata存储所有日志文件的位置,通常设置为 /var/log/suricata/。

在 vars 配置部分,您需要定义几个核心网络变量:

HOME_NET:在此填入您需要Suricata重点监控和保护的内部网络地址范围,例如[192.168.122.0/24]。EXTERNAL_NET:通常设置为!$HOME_NET,表示除了内部网络之外的所有其他流量。XXX_PORTS:这些变量用于定义各种服务(如HTTP、SSH)的默认端口。需要注意的是,Suricata具备应用层协议识别能力,因此HTTP_PORTS等设置并非绝对强制。

vars:

HOME_NET: "[192.168.122.0/24]"

EXTERNAL_NET: "!$HOME_NET"

HTTP_PORTS: "80"

SHELLCODE_PORTS: "!80"

SSH_PORTS: 22提升检测精度:配置基于目标操作系统的策略

host-os-policy 部分是Suricata一项高级功能,用于实现更精准的攻击检测。某些网络攻击会利用特定操作系统(如Windows或Linux)内核的网络协议栈特性来规避检测。因此,现代IDS引入了“基于目标”的策略,即根据流量目的主机所使用的操作系统来动态调整检测引擎的行为。

如果您清楚网络内各主机的操作系统类型,在此处进行明确指定可以显著提升检测效率。例如,在下面的配置示例中,默认策略设置为Linux。但对于已知的Windows主机IP段(如192.168.122.0/28),Suricata会自动应用针对Windows系统的检测策略。

host-os-policy:

# 以下IP段被识别为Windows主机。

windows: [192.168.122.0/28, 192.168.122.155]

bsd: []

bsd-right: []

old-linux: []

# 将Linux设置为默认操作系统策略。

linux: [0.0.0.0/0]

old-solaris: []

solaris: ["::1"]

hpux10: []

hpux11: []

irix: []

macos: []

vista: []

windows2k3: []优化性能:调整线程与CPU亲和性设置

在 threading 配置部分,您可以进行关键的性能调优。默认情况下,CPU亲和性是关闭的(set-cpu-affinity: no),所有线程由操作系统内核自由调度。另一个重要参数是 detect-thread-ratio,它决定了检测线程的数量。其计算公式为:检测线程总数 = 比例系数(M) × CPU物理核心总数(N)。

threading:

set-cpu-affinity: no

detect-thread-ratio: 1.5按照上述配置,在一个拥有8个CPU核心的服务器上,Suricata将会创建 1.5 × 8 = 12 个检测线程。配置文件中附带了大量详细的注释,是深入学习各参数含义的最佳参考资料。

运行Suricata并执行网络入侵检测

完成所有配置后,在启动Suricata之前,还有一个优化网络抓包性能的重要步骤。

如果您使用pcap抓包模式,强烈建议关闭监听网卡上的LRO(Large Receive Offload)和GRO(Generic Receive Offload)等数据包卸载功能,因为这些功能可能会干扰实时数据包捕获与分析。以网卡eth0为例:

$ sudo ethtool -K eth0 gro off lro off请注意,如果您的网卡驱动程序不支持某项特定功能(例如LRO),命令可能会返回“Cannot change large-receive-offload”之类的提示,忽略即可。

Suricata支持多种线程运行模式,您可以通过以下命令查看所有可用的模式:

$ sudo /usr/local/bin/suricata --list-runmodes默认的运行模式是 autofp(“Auto Flow Pinning”的缩写,即自动流负载均衡)。在此模式下,属于同一条网络连接(流)的所有数据包会被自动分配给同一个检测线程进行处理,这保证了流状态的完整性,并实现了高效的流量分析。

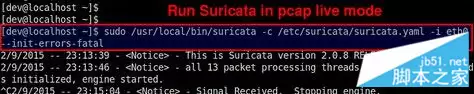

现在,我们可以在网络接口eth0上启动Suricata入侵检测系统了:

$ sudo /usr/local/bin/suricata -c /etc/suricata/suricata.yaml -i eth0 --init-errors-fatal

以之前配置的8核服务器为例,启动后您将看到Suricata创建了13个包处理线程和3个管理线程。这包括1个主抓包线程、12个检测线程(8核×1.5),以及负责流管理、计数等任务的管理线程。下图是通过htop工具查看的线程状态,清晰展示了Suricata高效的多线程架构:

查看与分析入侵检测结果

Suricata生成的检测日志默认存放在 /var/log/suricata 目录下。若想快速查看实时警报,可以跟踪 fast.log 文件:

$ tail -f /var/log/suricata/fast.log

04/01/2015-15:47:12.559075 [**] [1:2200074:1] SURICATA TCPv4 invalid checksum [**] [Classification: (null)] [Priority: 3] {TCP} 172.16.253.158:22 -> 172.16.253.1:46997为了便于使用ELK Stack、Splunk等日志分析工具进行后续处理,Suricata还会输出结构化的JSON格式日志,存储在 eve.json 文件中:

$ tail -f /var/log/suricata/eve.json

{"timestamp":"2015-04-01T15:49:06.565901","event_type":"alert","src_ip":"172.16.253.158","src_port":22,"dest_ip":"172.16.253.1","dest_port":46317,"proto":"TCP","alert":{"action":"allowed","gid":1,"signature_id":2200074,"rev":1,"signature":"SURICATA TCPv4 invalid checksum","category":"","severity":3}}总结

本文完整演示了如何在多核Linux服务器上从源代码编译、安装并进行初步配置Suricata这款高性能入侵检测系统的全过程。与传统的单线程架构IDS(如Snort)相比,Suricata天生具备利用多核处理器优势的能力,为在大流量网络环境中进行实时入侵检测提供了坚实的性能基础。当然,要真正发挥其最大效能,后续的规则集定制、持续的性能调优以及深入的日志分析都是不可或缺的环节。

您是否已经在生产环境中部署了Suricata?在实际运维过程中遇到了哪些独特的挑战,或者有哪些宝贵的配置经验?我们非常欢迎您分享交流!

热门专题

热门推荐

一、财务系统更换:一场不容有失的“心脏手术” 如果把企业比作一个生命体,那么财务系统就是它的“心脏”。这颗“心脏”一旦老化,更换就成了必须面对的课题。但这绝非一次简单的软件升级,而是一场精密、复杂、牵一发而动全身的“外科手术”。数据显示,超过70%的ERP(企业资源计划)项目实施未能完全达到预期,问

在企业数字化转型的浪潮中,模拟人工点击软件:从效率工具到智能伙伴 企业数字化转型的路上,绕不开一个话题:如何把那些重复、枯燥的电脑操作交给机器?模拟人工点击软件,正是因此而成为了提升效率、降低成本的得力助手。那么,市面上的这类软件到底有哪些?答案其实很清晰。它们大致可以归为三类:基础按键脚本、传统R

一、核心结论:AI智能体是通往AGI的必经之路 时间来到2026年,AI智能体这个词儿,早就跳出了PPT和实验室的范畴。它不再是飘在天上的技术概念,而是实实在在地成了驱动全球数字化转型的引擎。和那些只能一问一答的传统对话式AI不同,如今的AI智能体(Agent)本事可大多了:它们能自己规划任务步骤、

一、核心结论:AI智能体交互的“桥梁”是行动层 在AI智能体的标准架构里,它与外部系统打交道,关键靠的是“行动层”。可以这么理解:感知层是Agent的五官,决策层是它的大脑,而行动层,就是那双真正去执行和操作的手。这一层专门负责把大脑产出的抽象指令,“翻译”成外部系统能懂的语言,无论是调用一个API

一、核心结论:AI人设是智能体的“灵魂” 在构建AI应用时,一个核心问题摆在我们面前:如何写好AI智能体的人设描述?这个问题的答案,直接决定了智能体输出的专业度与用户端的信任感。业界实践表明,一个优秀的人设描述,离不开一个叫做RBGT的模型框架,它涵盖了角色、背景、目标和语气四个黄金维度。有研究数据