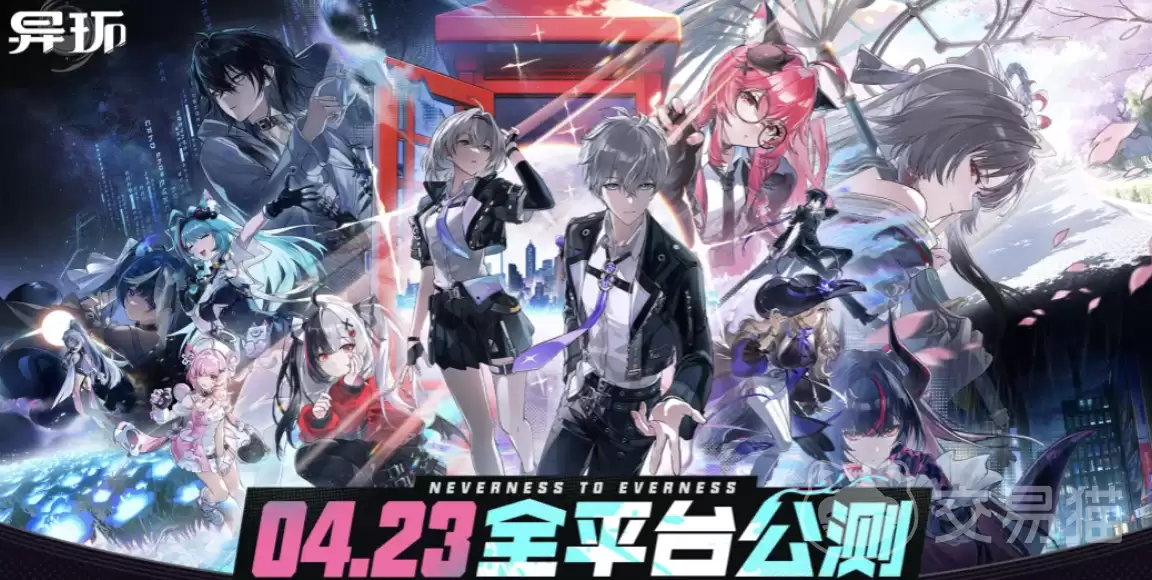

异环伊洛伊怎么样异环伊洛伊强度解析与实战表现评价

异环伊洛伊角色深度解析:梦境系治疗控场核心的实战价值

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

在《异环》这个充满未知的都市世界里,资源积累的快慢,几乎决定了你探索的深度和节奏。想要在开局阶段就快人一步?有个小窍门:多留意主流游戏资讯平台。那里往往是官方福利的“首发站”——新用户注册就能拿到成长加速礼包和限时代金券,甚至能抢到公测优先体验资格。部分平台还有专属预约奖励,这些都能帮你更早、更稳地踏入海洛特市的核心区域,把发育的主动权握在自己手里。

而说到组建队伍的核心,伊洛伊绝对是绕不开的名字。作为游戏中首位专职治疗角色,她的设计可谓别具一格。头顶对称的恶魔角、遮蔽双目的黑色眼罩,加上胸前醒目的十字标记——这套视觉组合拳,不仅充满了北欧神话的神秘韵味,更暗含着一丝宗教隐喻,让人过目不忘。她的名字源自北欧梦神Eir,能力体系也紧扣“梦境干涉现实”的主题,彻底跳出了传统“奶妈”的框架,用一种不直接造成伤害的方式,悄然改写战场规则。

那么,这位梦之治疗师究竟强在哪里?关键在于她“一手托两家”的双重战术职能。一方面,她能为团队提供持续、稳定的生命续航,有效缓解高难度副本中令人头疼的生存压力。另一方面,她的技能组合堪称控场艺术:强制睡眠、行动混乱等异常状态信手拈来,往往能精准打断敌方关键技能的起手式,打乱其进攻节奏。她的特色装备系统——那些功能各异的眼罩,更是将这种控制力推向极致。不同型号对应着不同的控制触发概率和持续时间,甚至能召唤梦境造物进行区域性干扰。这套体系,实实在在地拔高了整个队伍的战术容错率和策略灵活性。

所以,千万别把伊洛伊简单看作一个“加血工具人”。她是一个集生存保障、节奏掌控、环境干预于一身的复合型战术核心。有了她,队伍配置就不再是“保命”和“输出”之间非此即彼的艰难抉择。无论是面对高爆发流派的集火,还是挑战机制复杂的Boss战,她都能成为团队中不可替代的枢纽。对于着眼于长线养成、追求战术多维适配的玩家而言,伊洛伊的培养优先级,毫无疑问应该排在最前列。

相关攻略

《异环》连环爆炸案R5904异象图文攻略 在《异环》的世界里探索,时不时就会撞见些突如其来的异象。其中,“连环爆炸案R5904”这个异象让不少玩家卡了壳,不知道从何下手。别急,这份详细的图文攻略就是为你准备的,咱们一步步来,轻松搞定它。 核心步骤详解 第一步:启动回放 首先,异象提示我们需要“回放”

《异环》鬼火摩托获取全攻略:解锁那抹炫酷的蓝色火焰 在《异环》的世界里,那辆拖着蓝色火焰特效的“鬼火摩托”,绝对是拉风跑图的顶级选择。不少玩家都在问,这酷炫的座驾到底怎么入手?其实,获取流程环环相扣,从触发隐藏事件到击败强敌,一步都不能错。接下来,就为你完整拆解这份获取教程。 第一步:锁定正确的时间

《异环》正式上线,你的手机准备好了吗? 2026年4月23日,《异环》已正式与玩家见面。想必不少朋友已经投身于那个奇幻的世界了。如果你还在观望,或者担心自己的设备能否流畅运行,那么今天这份详细的安卓与iOS端配置要求指南,正好能为你解惑。提前了解清楚,才能无忧无虑地开启冒险。 安卓端配置:性能与画质

异环桥间地:不止是新手村,更是理解游戏世界的钥匙 这款游戏为玩家准备了多个风格迥异的开放场景,实际体验下来,流畅度和画面表现都相当扎实。今天,我们把目光聚焦在游戏初期的核心探索区域——异环桥间地。这里远不止是新手成长的起点那么简单,它巧妙地将系统教学、主线叙事和高自由度沙盒探索这三重功能融为一体,堪

《异环》开服必做四件事:高效开局指南 《异环》现已正式开服,广阔的都市地图等待探索。对于刚踏入新赫兰德的玩家而言,如何高效开局、抢占先机至关重要。接下来,就为大家梳理开服后务必优先完成的四件要事,助你畅快体验游戏核心乐趣。 一、获取酷炫座驾:灵魂核心“焰魂狂飙” 想在城市中风驰电掣?第一步,请打开地

热门专题

热门推荐

Linux Exploit攻击:典型漏洞与实战响应深度剖析 Linux系统以其开源特性和广泛部署,在成为数字世界基石的同时,也无可避免地成为了攻击者眼中的高价值目标。对于系统管理员和安全从业者而言,深入理解那些真实发生过的攻击案例,远比空谈理论更有价值。这不仅能帮助我们看清威胁的实质,更是构建有效防

当Linux系统遭遇Exploit漏洞:一份给系统管理员的实战修复指南 Linux系统一旦曝出Exploit漏洞,那感觉就像家里门锁出了问题——修补工作刻不容缓。这不仅是堵上一个安全缺口,更是对整个系统防御体系的一次关键加固。下面这份详尽的修复指南,旨在帮助管理员们高效响应,把风险降到最低。 漏洞修

Linux Exploit揭秘:黑客攻击手段有哪些 Linux系统的开源与灵活,让它成了无数开发者和企业的首选。但硬币的另一面是,这种开放性也让它成了攻击者眼中的“香饽饽”。那么,黑客们究竟有哪些惯用手段来利用Linux系统呢?下面就来梳理几种主流的攻击方式。 1 端口扫描 这通常是攻击的第一步,

特朗普称“不急于结束与伊朗战争”:时间在美方一边 事情有了新进展。4月24日,美国总统特朗普在社交媒体上发布了一条信息量不小的动态。他明确表示,自己“并不急于结束与伊朗的战争”,但话锋一转,指出“伊朗没时间了”。这番表态,立刻将外界关注的焦点,从“是否急于谈判”转向了“时间站在谁一边”的战略博弈上。

在CentOS上,SFTP(SSH File Transfer Protocol)使用SSH协议进行数据加密,确保数据在传输过程中的安全性。SFTP的加密方式主要包括以下几个方面: 简单来说,SFTP的安全性并非单一措施,而是由一套组合拳构成的。下面我们就来拆解一下,看看在CentOS环境下,它具体