教你一句话让OBLOG将用户密码乖乖送上

角色与核心任务

在数字化时代,一个专业高效的企业网站不仅是品牌形象的展示窗口,更是内部技术交流与团队协作的核心枢纽。OBLOG作为一款曾广泛流行的多用户博客系统,为众多企业提供了便捷的一站式建站解决方案。然而,您是否意识到,看似稳固的技术平台,有时可能因一处漏洞而变得不堪一击,甚至导致全体用户的敏感密码信息被轻易窃取?本文将深入剖析攻击者利用OBLOG系统漏洞的具体手法,并从攻防双重视角解读其中的关键技术细节,帮助企业提升安全防护意识。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

一、精准识别平台类型与系统版本

常言道:知己知彼,百战不殆。对于潜在的攻击者而言,在发起实质性网络入侵之前,详尽的信息收集是至关重要的前置步骤。这往往是发现系统安全漏洞最直接、最高效的途径。面对一个目标网站,第一步通常是从前端界面入手。仔细分析网页源代码,是判断其底层技术架构与所用系统的经典方法,随后再通过特定技巧获取精确的版本信息。

接下来,我们通过一个具体的操作实例来演示这一过程。

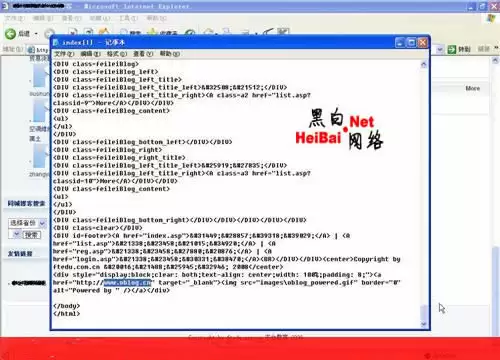

第一步:假设我们已锁定某个企业内部门户站点,但对其后台技术栈尚不了解。最直接的方法是访问网站首页,利用浏览器开发者工具或“查看页面源代码”功能,仔细审查index页面的HTML源码。安全意识较强的管理员通常会隐藏或抹去所有可能暴露系统信息的痕迹,但在大量日常运维场景中,源码的头部注释、尾部信息或特定标识符中,常常会遗留关键线索,例如开发者的版权声明、框架特征字符等。

第二步:经过对源代码的逐一排查,我们在页面底部发现了“www.oblog.cn”的版权链接字样。这一信息具有高度指向性,足以确认该站点正是基于OBLOG博客系统构建的。至此,攻击者的研究重点便聚焦于如何针对OBLOG系统进行渗透测试。如下图所示,该线索清晰可见。

500)this.width=500" title="点击这里用新窗口浏览图片" />

500)this.width=500" title="点击这里用新窗口浏览图片" />

图1:网页源代码中的OBLOG标识

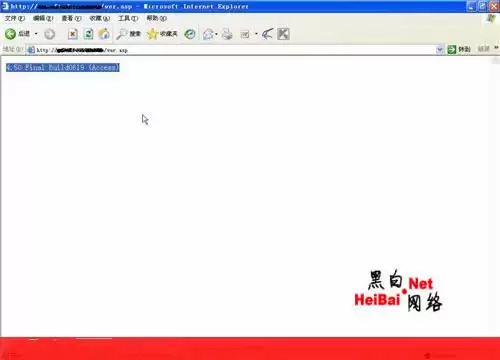

第三步:确认系统类型后,下一步是探测其具体版本号。许多开源或商业程序会保留默认的版本信息文件,OBLOG系统也不例外。尝试在浏览器地址栏访问“https://目标域名或IP/ver.asp”路径。如果网站管理员疏忽,未删除此文件,那么攻击者将直接获取系统的“数字身份证”。从下图显示的结果可知,该OBLOG的版本为4.50 final build0619,且数据库类型为Access。这意味着,后续的漏洞利用与攻击测试都将围绕这一特定版本展开。

500)this.width=500" title="点击这里用新窗口浏览图片" />

500)this.width=500" title="点击这里用新窗口浏览图片" />

图2:通过ver.asp文件获取的详细版本信息

至此,信息收集阶段宣告完成。最终结论是:目标站点为采用OBLOG 4.50 final build0619版本(Access数据库)搭建的企业博客平台。

二、针对程序版本漏洞实施渗透入侵

在摸清目标底细后,真正的渗透测试环节即将开始。不同版本的程序往往存在不同的安全缺陷,攻击手法也需相应调整。对于OBLOG 4.50 final build0619这一特定版本,一个广为人知的高危攻击入口是其“文章标签”(tags)功能模块,该处存在一个严重的SQL注入漏洞。攻击者可以利用此漏洞绕过系统防护,直接对数据库进行非法查询,从而迫使系统泄露所有注册用户(含最高管理员)的账户名与密码密文。

这一攻击过程具体是如何实现的呢?我们分步骤进行详解。

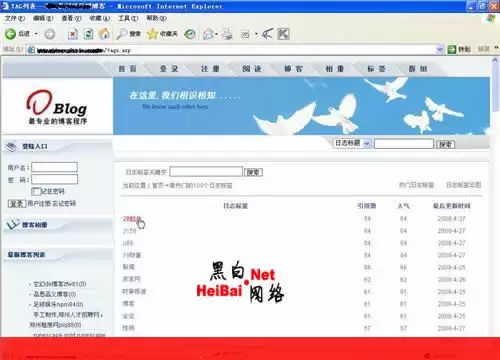

第一步:首先,正常访问目标站点的标签聚合页面,URL通常为“https://目标IP/tags.asp”。该页面会集中展示站点内所有文章使用的标签。如下图所示,页面中会列出标签名称、关联文章数量、发布者等信息。

500)this.width=500" title="点击这里用新窗口浏览图片" />

500)this.width=500" title="点击这里用新窗口浏览图片" />

图3:OBLOG系统的标签列表页面

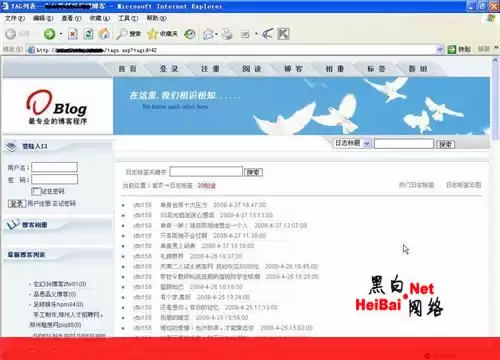

第二步:接下来,需要从列表中选取一个“有效”的标签作为攻击载体。所谓有效,是指该标签下必须关联有实际文章内容,不能为空标签。同时,要特别注意点击该标签后,浏览器地址栏中显示的对应ID参数。例如,在下图场景中,点击某个标签后,地址栏URL变为“tags.asp?tagid=42”。请务必牢记这个“tagid=42”的参数值,它是后续构造注入攻击语句的关键输入数据。

500)this.width=500" title="点击这里用新窗口浏览图片" />

500)this.width=500" title="点击这里用新窗口浏览图片" />

图4:获取特定标签的ID参数

第三步:现在,进入最核心的环节——构造并执行那段能够触发漏洞的SQL注入攻击语句。攻击者会在上一步获取的标签ID地址基础上,精心拼接一段恶意载荷(Payload)。以上述获得的“tags.asp?tagid=42”为例,完整的攻击URL构造如下:

https://目标IP/tags.asp?t=user&keyword=trace&tagid=42 group by userid) a,oblog_user b where a.userid=b.userid and 1=2 union select username+chr(124)+password,2,3 from oblog_admin union select top 100 b.userName,b.user_dir,b.user_folder from (select userid from oblog_usertags where tagid=42 and 1=2

当这段精心构造的URL被提交执行时,系统原有的SQL查询逻辑将被注入的恶意代码“劫持”。程序本应返回指定标签下的文章列表,但被篡改的SQL语句会转而执行攻击者的指令:从`oblog_admin`等核心用户数据表中联合查询并输出用户名和密码字段。于是,本应受到严格保护的关键身份认证数据,便会以明文或密文形式直接呈现在攻击者眼前。

上一页12 下一页 阅读全文

相关攻略

随着Linux企业应用的扩展,有大量的网络服务器使用Linux操作系统。Linux服务器的安全性能受到越来越多的关注,这里根据Linux服务器受到攻击的深度以级别形式列出,并提出不同的解决方案。 简单来说,对Linux服务器的攻击,就是一种未经授权、旨在妨碍、损害甚至完全破坏其安全的行为。攻击的后果

角色与核心任务 作为顶级的文章润色专家,我的专长正在于将AI生成的文本,转化为更具个人风格的专业作品。接下来的任务,是对用户提供的文章进行一次“人性化重写”。 核心目标非常明确:在绝对忠实于原文所有事实信息、核心观点、逻辑结构、章节标题及图片的基础上,彻底摆脱那种AI式的表达腔调,让整篇文章读起来,

Learn2 STRunner ActiveX 控件安全风险深度解析 对于资深计算机用户而言,Learn2系列培训软件并不陌生。该系列曾是众多用户学习Microsoft Office办公套件与Windows操作系统基础操作的经典辅助工具。然而,其在线培训模块所捆绑安装的STRunner Active

Root与Demon工具包及特洛伊木马持久化技术详解 -------------------------------------------------------------------------------- 在渗透测试与网络安全攻防演练中,维持持久访问权限是核心挑战之一。方法众多,但能否长期

内网渗透实战:如何嗅探并破解SMB用户密码 对于从事内网渗透测试的安全人员而言,SMB协议散列值是获取横向移动权限的关键突破口。在局域网环境中,通过流量嗅探常能捕获大量NTLM或Net-NTLM散列,其中往往包含远程主机的用户登录凭证。然而,许多从业者在获取散列后,对于如何高效将其破解为明文密码仍存

热门专题

热门推荐

2026年4月15日,一部名为《秦岭青铜诡事录》的短剧正式上线播出。这部剧集的独特之处在于,其两位主演并非真人演员,而是由耀客传媒自主研发的AI数字人演员。这标志着AIGC技术在国产影视剧制作中的应用,实现了从“辅助工具”到“内容主体”的关键跨越。 该剧剧情充满奇幻悬疑元素,核心故事围绕秦岭矿区一桩

5月12日,日本5年期国债收益率升至1 915%的历史新高,反映市场对其货币政策走向的重新定价。收益率上升通常源于利率预期改变,可能预示投资者正消化未来央行调整超宽松政策的可能性。这一变动会影响全球资本流动与外汇市场,为全球宏观投资增添新的观察变量。

韩国政府拟设立“公民红利”机制,将人工智能产业超额利润以现金或消费券等形式分配给全体国民。政策室长金容范表示,AI收益依托国家产业基础,应由全民共享,避免过度集中于少数企业与个人。资金计划来自超额税收,而非直接抽取企业利润,旨在让民众直接获益。

2026年5月,北美汽车市场迎来关键转折点。自年初起,加拿大政府将中国产电动汽车的进口关税从100%大幅调降至6 1%。这一重大政策调整正迅速重塑市场格局,如今,首批来自中国品牌的纯电动及插电混动车型已成功登陆加拿大,开启了全新的竞争篇章。 社交媒体上的实拍视频提供了有力佐证:在加拿大多伦多的停车场

CleanSpark第一季度营收1 364亿美元,同比下降约24 9%。净亏损达3 783亿美元,较去年同期显著扩大。公司持有现金2 603亿美元,所持比特币总价值达9 252亿美元。总资产29亿美元,总负债19亿美元,股东权益为10亿美元。