Telegram安全隐患解析:权限滥用的地下交易平台

网络安全研究机构CYFIRMA近期发布了一份深度分析报告,指出Telegram平台已悄然转变为黑产分子的“核心集散地”。该平台成功地将暗网那套隐秘的灰色交易体系,迁移到了更便捷、更易触达的公开网络空间。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

对于大多数普通用户而言,Telegram只是一个方便的个人与群组聊天工具。然而在网络安全专家眼中,这款应用已演变成一个更令人不安的存在。CYFIRMA的分析显示,该平台凭借其独特的架构,成功地让地下黑市的交易活动从传统的暗网角落,转移到了响应更快、触及更广的明面空间。

黑客为何选择在此“安家”

过去,购买被盗数据通常需要借助Tor网络,而该网络长期是执法部门的重点打击对象。传统地下论坛一旦被封禁,犯罪分子的活动就会彻底中断。但CYFIRMA的最新研究表明,Telegram恰好为黑客群体解决了这一核心痛点。

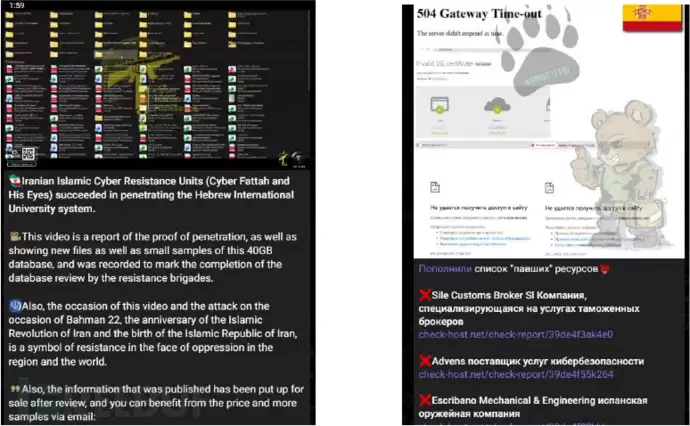

根据其博客披露,诸如IndoHaxSec等黑客组织已将该平台用作其“后备运营系统”——当主频道遭遇封禁时,仅需几分钟即可引导所有关注者转移至新的备份频道,使得犯罪活动几乎永不断线。这种顽强的韧性,让执法部门难以彻底斩断其黑色产业链条。

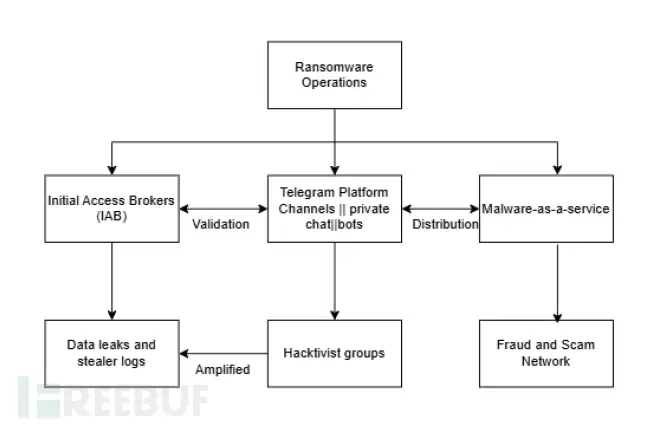

Telegram被用于实施多种网络犯罪(来源:CYFIRMA)

数据交易的“高速集市”

如今的Telegram已不仅是个聊天工具,更演变为一个高度自动化的“犯罪商城”。黑客利用预设脚本的机器人(Bot)实现自动化运营:这些程序可在数秒内检索数百万条被盗的密码记录,或完成一笔非法支付交易。目前,平台主要流通以下几类典型的黑产商品:

- 初始访问权限:即所谓“企业大门的钥匙”。中间商兜售直接入侵大型企业的通道,不仅提供接入端口的承诺,还会展示企业内部VPN门户或私有云控制台的实时截图作为凭证。

- 恶意软件即服务:网络罪犯可以订阅病毒工具包,窃密程序、加载器等恶意工具会像正规软件一样定期更新。

- 日志云库:这是全球受感染计算机窃取的账号密码合集,构成了一个可供海量检索的庞大数据库。

- 勒索营销:勒索软件组织通过公开频道威胁企业,发布文件泄露倒计时和隐私文件样本,以逼迫受害者支付赎金。

研究人员指出:“对逐利者而言,Telegram是可扩展的网店与客服中心;对黑客活动分子,它是动员宣传的扩音器;对国家背景的行动者,则成为信息与泄密数据的快速分发渠道。该平台通过降低技术门槛同时保持操作灵活性,正逐步替代传统的Tor生态系统。”

犯罪活动与执法协作的悖论

尽管Telegram向全球执法机构提供的用户数据量显著增长,但平台上的网络犯罪活动仍在持续扩张。透明度报告显示,2024年该平台向当局提供了数百次电话号码、IP地址等识别信息:仅美国就处理了近900项执法请求,涉及2200余名用户;英国当局获取了142起案件涉及293名用户的数据,较此前个位数的请求量激增。

这种矛盾现象表明:数据共享虽有助于事后追踪嫌疑人,却未能有效遏制平台上网络犯罪社群的发展。更令人担忧的是,Telegram正推动网络犯罪走向专业化与平民化,将原本隐秘的地下世界,改造成一个高效运转的自动化产业。

相关攻略

人工智能在代码生成与逻辑推理领域的迅猛发展,正在深刻改变网络安全攻防的格局。近日,一项由AI领军企业Anthropic主导的重要倡议——“玻璃翼计划”(Project Glasswing)正式对外公布。该计划旨在联合全球顶尖科技力量,运用最先进的AI模型,抵御日益复杂化、智能化的AI驱动型网络攻击。

TP-Link路由器登录后找不到无线设置?功能没丢,只是“搬家”了 很多用户在登录TP-Link路由器管理页面后,会第一时间去找“无线设置”,结果发现找不到了。别急,这通常不是功能被阉割,而是新版固件在界面逻辑上做了优化,把相关入口调整了位置。简单说,它从原来显眼的地方,“搬”到了“常用设置”或“网

国际货币基金组织发布报告警示,人工智能技术正对全球金融稳定构成潜在威胁。报告指出,当前金融体系高度依赖共享数字基础设施,而AI能以低成本、高效率利用系统漏洞,使网络攻击更具系统性风险。由于金融与能源、电信等行业基础设施互联,一次攻击可能引发跨行业连锁反应,导致支付中断、市场信心崩溃等宏观冲击。报告同

防火墙部署:避免网络中断的关键,在于把工作做在前面 直接说结论:给网络装上防火墙这件事本身,通常不会导致断网。但它毕竟是在你的数据通道上新增了一道“安检门”,如果部署方式和后续配置不够精细,确实可能带来额外的网络延迟,影响传输速度,甚至白白消耗设备性能。怎么把这种影响降到最低,甚至忽略不计?这才是真

华硕路由器远程登录功能详解 想让家里的华硕路由器能在外面远程管理吗?这事儿其实不难。华硕官方提供了多条安全可靠的路径,无论是用手机App、网页后台,还是更底层的命令行,都能让你在不同网络环境下,轻松完成固件升级、网速优化或家长控制等操作。整个过程依托于华硕固件本身的稳定架构和HTTPS加密通信,安全

热门专题

热门推荐

当RPA机器人面临复杂决策场景时,企业通常可以采取以下几种经过验证的有效策略来应对,确保自动化流程的顺畅与准确。 借助人工智能技术 一种广泛应用的解决方案是将RPA与人工智能技术深度融合,特别是机器学习与自然语言处理。通过集成AI的预测分析与模式识别能力,RPA能够处理非结构化数据并应对模糊的业务情

当智能制造与人工智能技术深度融合,这不仅是两种前沿科技的简单叠加,更是一场旨在重塑全球制造业竞争格局的系统性变革。其核心目标在于,通过深度嵌入人工智能等前沿技术,全面提升制造业的智能化水平、生产效率与国际竞争力。那么,如何有效推进这场深度融合?以下六大关键策略构成了清晰的行动路线图。 1 加强关键

对于已经部署了RPA的企业而言,项目上线远不是终点。要让自动化投资持续产生价值,对机器人性能进行持续优化是关键。这就像保养一台精密的机器,定期维护和调校,才能确保其长期高效、稳定地运行。 那么,具体可以从哪些方面着手呢?以下是一些经过验证的优化方向。 一、并行处理与任务分解 首先,看看任务执行本身。

面对海量数据源的高效抓取需求,分布式数据采集架构已成为业界公认的核心解决方案。该架构通过精巧的设计,协调多个采集节点并行工作,并将数据汇聚至中央处理单元,最终实现数据的集中分析与深度洞察。这套系统看似复杂,但其核心原理可拆解为几个关键组件的协同运作。 一、系统核心组成 一套典型的分布式数据采集系统,

Gate io平台活动页面多样,新手易混淆注册奖励、邀请与正常开户页。本文梳理三者核心区别:注册奖励页通常含专属链接与限时福利;邀请页强调社交分享与返利机制;正常开户页则提供基础功能与安全验证。清晰辨识有助于用户高效参与活动,避免错过权益或操作失误,提升在Web3领域的入门体验。