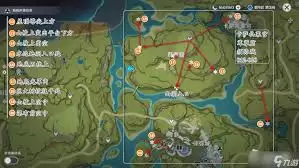

须弥草神瞳位置大全:全区域分布点位详解

草神瞳是原神中至关重要的收集元素,在须弥地区分散着不少阴间草神瞳位置,以下为你详细介绍它们的分布与获取方式。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

高处隐藏型

在须弥一些高耸的建筑或山峰顶端,常藏着草神瞳。比如位于桓那兰那地区的一处古老塔楼,需要利用四叶印快速攀登上去,到达塔顶就能发现草神瞳静静放置在那里。还有在觉王之丘附近的一座孤峰,借助风场和岩元素技能,登上峰顶即可获取。

水下寻览型

须弥有不少水域,水下也存在草神瞳。像清籁浅滩区域,潜下水去能看到一些礁石上附着着草神瞳,注意躲避水史莱姆等怪物。还有一处隐蔽的地下湖,要通过解谜打开通道进入,在湖底的宝箱旁就能找到草神瞳。

洞穴探索型

深入须弥的各种洞穴,也有草神瞳踪迹。比如在一处被藤蔓缠绕的洞穴,用火元素烧掉藤蔓进入,里面阴暗角落就可能藏有草神瞳。还有在矿坑附近的洞穴,击败怪物后仔细搜索,能在石缝间发现草神瞳。

茂密丛林型

须弥丛林茂密,草神瞳常藏于其中。在卡萨扎莱宫附近的丛林深处,拨开层层枝叶,能在一棵大树的根部找到草神瞳。还有在一处长满奇异花朵的林地里,留意花丛中的高地,草神瞳可能就在那里。

解谜机关型

通过解谜机关也可获取草神瞳。比如在一处有着旋转石柱的场地,按照特定顺序让石柱转动,开启隐藏通道,尽头就有草神瞳。还有在布满符文平台的地方,解开符文谜题,草神瞳会从地下升起。

建筑夹层型

须弥的一些建筑内部有夹层。在某座大型宫殿中,通过打破特定墙壁进入夹层空间,草神瞳就在夹层的书架或宝箱旁边。还有在一处工坊建筑内,利用风元素技能飞到夹层上方,就能找到草神瞳。

收集草神瞳虽有挑战,但当你一一找到它们,不仅能获得丰厚奖励,还能更深入地领略须弥的神奇魅力。耐心探索,不放过任何一个角落,草神瞳就在等着你去发现。

热门专题

热门推荐

Llama中文社区是什么 提起近年来火热的大语言模型,Meta的Llama系列无疑是开源领域的明星。但一个绕不开的问题是:如何让这些“国际范儿”的模型,更好地理解和使用中文?这恰恰是Llama中文社区诞生的初衷。简单来说,它是由LlamaFamily打造的一个高级技术社区,核心目标非常聚焦:致力于对

Tech Talent AI Sourcing是什么 简单来说,Tech Talent AI Sourcing 是摆在技术招聘领域的一个“效率翻跟斗”。由TalentSight开发的这款AI招聘工具,核心目标很明确:帮助招聘团队,尤其是那些在IT人才红海里“淘金”的团队,更快、更准地锁定对的人。它的

在CentOS系统上防止SFTP被攻击的配置与加固指南 对于依赖SFTP进行文件传输的CentOS服务器而言,安全配置绝非小事。攻击者一旦找到入口,数据泄露和系统失陷的风险便会急剧上升。别担心,通过一系列系统性的配置和加固措施,我们可以为SFTP服务构筑起坚实的防线。下面这份实操指南,将带你一步步完

在Linux里记事本软件如何进行文件加密 很多刚接触Linux的朋友可能会发现,系统自带的记事本类软件(比如gedit)并没有一个直接的“加密”按钮。这其实很正常,因为Linux的设计哲学更倾向于“一个工具做好一件事”。不过别担心,虽然记事本本身不内置加密,但我们可以借助几个强大且成熟的外部工具,轻

Debian分区加密全攻略:LUKS与LVM两种方案深度解析 在数据安全日益重要的今天,为Debian系统分区实施加密已成为系统管理员和资深用户的必备技能。本文将详细对比两种主流的Debian分区加密方法,帮助您根据实际需求选择最佳方案。下图直观展示了两种方案的核心流程与关系: 接下来,我们将深入剖