谷歌Gemini API密钥静默泄露:防范敏感数据曝光

谷歌已公布修复路线图,具体措施包括:为AI Studio密钥设置限定默认值(初始默认仅允许访问Gemini)、自动拦截野外发现的泄露密钥、主动向开发者发送密钥暴露通知。

谷歌云API密钥存在严重的权限提升漏洞——传统对外公开的密钥会静默授予攻击者对Gemini AI端点的未授权访问权限,导致私有文件、缓存数据和计费AI服务面临泄露风险。

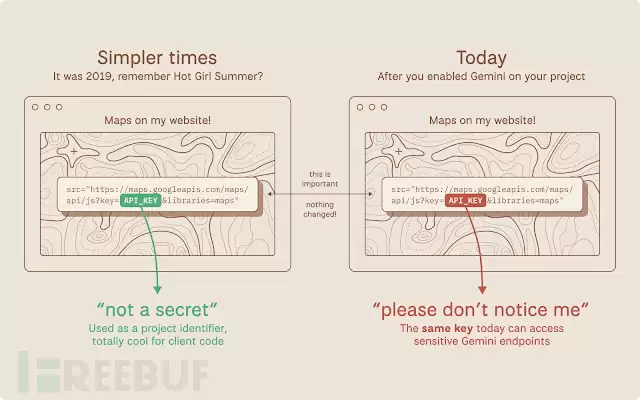

十余年来,谷歌始终明确要求开发者将格式为AIza...的API密钥直接嵌入客户端HTML和JavaScript代码。Firebase最新安全清单曾声明"API密钥并非机密",谷歌地图文档也指导开发者将密钥公开粘贴至网页。这些密钥最初仅设计为项目计费标识符,而非认证凭证。如今这些指导方针已严重过时。

当谷歌云项目中启用Gemini API(生成式语言API)时,该项目所有现有API密钥都会静默获得敏感Gemini端点的访问权限——既无警告弹窗,也无确认对话框,更不会向开发者发送邮件通知。

API密钥暴露情况(来源:Truffle Security)

三年前部署的地图嵌入密钥,可能在一夜之间变成能访问AI上传文件、缓存上下文和计费推理服务的有效凭证。

漏洞成因分析

Truffle Security研究人员发现,该问题本质是权限提升漏洞而非简单配置错误。关键因素在于事件顺序:开发者遵循谷歌指南将地图API密钥置于公开JavaScript代码后,其他团队成员又在同一云项目激活了Gemini API。公开密钥立即获得敏感Gemini端点访问权,而原始开发者从未收到通知。

该漏洞根源符合两项已知缺陷:CWE-1188(不安全的默认初始化)和CWE-269(错误的权限分配)。谷歌云中新API密钥默认设为"无限制",意味着从创建伊始就能访问项目中所有已启用API(包括Gemini)。

攻击者能做什么

攻击者无需任何基础设施即可实施攻击:访问公开页面 → 从页面源码提取AIza...密钥 → 直接查询Gemini API:

curl "https://generativelanguage.googleapis.com/v1beta/files?key=$API_KEY"

成功响应将返回200 OK,从而获取以下权限:

私有文件与缓存数据:通过/files/和/cachedContents/端点暴露上传数据集、文档及存储的AI上下文

财务损失:攻击者可耗尽Gemini API配额或产生每日数千美元的受害者账单

服务中断:配额耗尽可能导致合法Gemini服务完全瘫痪

Truffle Security扫描2025年1月Common Crawl数据集(约700TiB公开网络内容存档),发现2,863个活跃谷歌API密钥存在此风险。受影响机构包括大型金融机构、安全公司、全球招聘企业及谷歌自身。研究人员确认,至少有一个自2024年2月就嵌入谷歌产品的密钥(早于Gemini问世时间)已静默获得Gemini模型端点的完全访问权。

具备Gemini访问权限的API密钥(来源:Truffle Security)

修复措施与现状

谷歌已公布修复路线图,包括:为AI Studio密钥设置限定默认值(默认仅Gemini访问)、自动拦截野外发现的泄露密钥、向开发者主动发送密钥暴露通知。但研究人员指出,截至披露日根本性修复仍在进行中,尚未确认是否完成架构级解决方案。

开发者应急指南

使用谷歌云服务(如地图、Firebase、YouTube数据API等)的组织应立即采取行动:

审计所有GCP项目:进入"API和服务" → "已启用API",检查每个项目的"生成式语言API"

检查API密钥配置:标记所有无限制密钥或明确允许生成式语言API的密钥

确认无密钥公开:检查客户端JavaScript、公开代码库和CI/CD流水线中的AIza...字符串

立即轮换暴露密钥:优先处理遵循旧版"密钥可安全共享"指南部署的陈旧密钥

使用TruffleHog扫描:执行trufflehog filesystem /path/to/your/code --only-verified检测代码库中可访问Gemini的有效密钥

这种公开标识符静默获取敏感AI权限的模式,很可能不仅存在于谷歌。随着AI能力被快速集成到现有平台,传统凭证的攻击面将持续以始料未及的方式扩大。

相关攻略

一、网络安全 (一)网络安全的定义 提到网络安全,其实可以把它理解为一个多维度的“健康状态”。它关乎计算机网络系统中的硬件、数据、程序,确保它们不会因为无意或恶意的原因遭到破坏、篡改或泄露。换句话说,就是既要防止非授权访问,又要保障系统服务能可靠、连续地运行。 有意思的是,网络安全的具体内涵,往往取

网络安全工程师:核心技能与每日实战 数字化浪潮席卷之下,网络空间的安全防线变得前所未有的重要。无论对政府、企业还是个人用户而言,一次系统漏洞或数据泄露都可能造成难以估量的损失。正因如此,作为数字世界的“守门人”,网络安全工程师的角色正变得至关重要。今天,我们就来深入聊聊,要胜任这份工作,究竟需要打磨

CTF是什么?网络安全竞赛的全面解读 对于网络安全领域之外的朋友而言,CTF可能是一个陌生的术语。简单来说,CTF(Capture The Flag,夺旗赛)是网络安全技术人员之间进行技术竞技与交流的核心形式,常被喻为安全界的“奥林匹克”或“华山论剑”。其诞生源于一个朴素的初衷:黑客们需要一种安全、

网络安全是什么? 在当今数字化时代,网络安全的重要性已不言而喻。无论是企业运营还是个人生活,一旦忽视安全防护,都可能面临数据泄露、财产损失乃至声誉受损的风险。正因如此,市场对专业网络安全人才的需求日益迫切,学习网络安全技术也成为众多从业者提升竞争力的关键。那么,网络安全究竟涵盖哪些内容?参加系统性的

网络安全:构筑数字世界的信任基石 当您思考网络安全时,脑海中会浮现怎样的画面?是影视作品中黑客交锋的炫目场景,还是现实世界里数据泄露的警示新闻?实际上,它的内涵远比这些表象更为深远。网络安全,本质上是一套旨在全面保障计算机网络系统免受非法入侵、恶意攻击、服务中断及信息窃取的综合防护体系与技术实践。它

热门专题

热门推荐

过去24小时全球主要交易所比特币流向分化明显,整体净流出5740 82枚。其中CoinbasePro流出约5457枚,币安、Gemini分别流出1023枚和504枚;而OKX则逆势录得约530枚净流入。

《魔力宝贝》中“狗洞”即“奇怪的洞窟”,位于亚留特村西南方向黄色传送石处,是12至20级玩家高效练级地点。前往路线为:从法兰城至伊尔村,向北进入哈巴鲁东边洞窟击败“熊男”,穿越后抵达亚留特村,再向西南探索即可找到入口。洞内怪物等级较高,建议携带“风地”属性水晶提升生存能力。

时隔七年,贾跃亭以CEO身份重掌法拉第未来(FF)帅印,并成功为公司注入了关键的发展动力。近期,FF累计完成了高达7000万美元的机构融资。这笔至关重要的资金,被贾跃亭定位为驱动公司机器人业务实现第一阶段战略目标的“核心粮草”。 随着资金与团队就位,贾跃亭的信心显著增强。他公开立下目标:将用两年时间

任务需修复两条水道。首先跟随指引找到NPC并进入幻境,使用号角对准壁画激活飞鸟幻影,触碰并跟随其路径即可修复第一条水道。第二条水道位于洞xue内,跟随萤火虫找到入口,重复使用号角并借助弹跳水母到达高处,跟随飞鸟完成修复。完成后可获得奖励并推进剧情。