特斯拉机器人愿景:在宜居星球独立建立人类文明

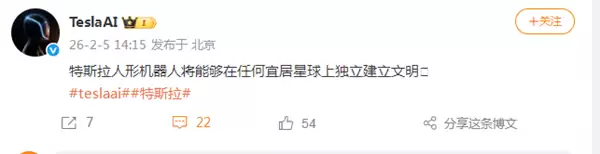

2月5日消息,特斯拉日前在其官方账号发布了一条引人注目的动态,宣称自家研发的人形机器人未来将具备在任意适宜居住的星球上独立建立文明的能力。

就在几天前的2月2日,特斯拉刚刚正式官宣第三代通用型人形机器人即将亮相。这款机器人能够通过观察人类行为来自主学习新技能。为了实现这一宏伟蓝图,特斯拉甚至抛弃了现有的所有供应链体系,马斯克更是为其定下了年产百万台的宏伟目标。

特斯拉创始人马斯克此前曾表示,旗下的Optimus人形机器人有望在三年内超越全球顶尖的人类外科医生。他直言不讳地指出,“目前优秀的外科医生十分短缺,培养一名好医生需要漫长的学习周期,而且即使如此,医学知识也在不断更新迭代。医生的时间和精力有限,他们也会犯错。”

值得一提的是,全球领先的太空探索公司SpaceX近日正式宣布与人工智能公司xAI合并。消息一出,马斯克随即高呼“奔向星辰(Ad Astra)”的口号。

此次合并后,马斯克麾下的特斯拉、SpaceX、xAI、X、Boring Company、Neuralink等公司,共同构成了一个逻辑严密、环环相扣的商业帝国。它们构建起竞争对手难以企及的垂直整合闭环生态系统。

能源端:由特斯拉能源提供先进的电池与光伏技术支持;

大脑端:依托xAI的Grok大模型提供底层算法与智能决策;

载体端:特斯拉汽车与Optimus人形机器人,成为AI技术融入物理世界的重要实体;

通信端:通过星链卫星网络及直连手机卫星,实现全球无死角网络覆盖;

算力端:依靠SpaceX的轨道数据中心,提供近乎无限的强大计算支持;

反馈端:借助X平台积累的海量实时人类情绪与知识数据,形成高效的数据训练闭环。

有分析人士指出,马斯克并非简单地创办多家独立企业,而是在为现实世界打造一套专属的“操作系统”。

未来,人们驾驶特斯拉汽车时,可以使用SpaceX的卫星进行导航、与搭载xAI Grok系统的语音助手自然交互,甚至陪伴养老的Optimus机器人,其核心技术都将源自这一庞大的生态系统。

相关攻略

特斯拉FSD入华进入新阶段,官方宣布将其纳入中国市场。此前受数据合规与监管审批影响,规模化落地推迟。特斯拉正推动本地化适配,包括可能更名“TAD”并建立上海数据中心以满足法规。面对国内激烈的智驾竞争,FSD需证明体验优势才能赢得用户付费,成为搅动市场的关键变量。

原特斯拉上海超级工厂厂长宋钢加入小米汽车后首次公开亮相。他表示,小米与特斯拉在企业文化、技术追求上高度相似,小米文化能激发团队最大潜能。宋钢负责智能制造领域,将着力提升生产效率并融合先进制造体系。雷军透露,经过长达一年半的持续沟通,最终成功邀请其加盟。

特斯拉宣布其监督版完全自动驾驶能力已明确可在华使用,并已启动相关测试岗位招聘。此举被视为FSD加速本地化落地的重要信号,与公司此前推动三季度获批的目标相符。

一辆特斯拉Cybertruck在得州湖中测试“涉水模式”时因动力中断被困。该车曾以“防水能力强”为宣传点,引发用户冒险尝试。制造商强调其涉水能力仅限低深度短时应急,车辆本质为陆路交通工具,无浮航能力。此事提醒公众:宣传的极限工况不等于安全边界,须理性认识车辆实际设计用途。

2026年5月21日,特斯拉官方通过社交媒体宣布,其备受瞩目的监督版全自动驾驶系统(FSD)服务版图迎来新一轮扩展。根据官方确认,立陶宛与荷兰两国已正式成为FSD服务覆盖的新成员。此外,特斯拉也同步明确了监督版FSD功能在中国市场的可用性状态。 首先需要明确一个核心定义:特斯拉监督版FSD本质上仍属

热门专题

热门推荐

比特币匿名交易指南:原理、方法与关键注意事项 提到比特币,很多人第一反应是“匿名”。但真相是,比特币交易在区块链上公开记录,其本质是“化名”而非完全匿名。这意味着,只要采取恰当的方法,完全可以将交易隐私提升一个层级。本文将系统梳理实现比特币匿名交易的几种实用方法,并为你提供相关可信工具的官方获取途径

PowerLawGLM:法律领域的AI“专家” 在人工智能大模型深刻变革各行各业的今天,法律这一专业壁垒高、知识体系复杂的领域,也迎来了其专属的智能解决方案。由幂律智能与智谱AI联合推出的PowerLawGLM,是一款拥有千亿级参数、专为中文法律场景深度优化的垂直大模型。它本质上是一位经过海量法律文

新SSR比斯塔天赋可叠加“蔷薇花刺”,三层后目标无法复活,有效克制副本复活机制。其技能多为全体伤害,适合PVP竞技场。闪避可减敌怒气,暴击能回复生命,兼具续航与干扰能力。终结技提升闪避,配合额外魂玉实现连招。奥义击倒目标后可回血,增强生存能力。

手游《代号:逍遥游》即将上线,以“选择”为核心玩法。玩家将在宏大仙侠世界中,面对飞升或逆天等不同道路,通过自身决策破解宿命迷局,体验多线命运走向。

在《方舟:生存进化》中,探险者笔记是揭示世界秘密的关键物品。可通过探索地图角落、完成特定任务、与NPC互动、寻找隐藏地点以及参与游戏内特殊事件等多种途径获取。收集过程融合了探索、解谜与社交,集齐笔记不仅能获得经验加成,更能深入理解游戏世界的背景与故事。