Windows事件日志解密:精密网络攻击背后的混乱真相

深入剖析Windows事件日志与终端检测与响应(EDR)遥测数据之后,研究人员发现攻击者更为“人性化”的一面:他们同样会遭遇困境、反复试错、犯下失误,并在计划受挫时不断调整策略。

公开报道的网络攻击往往呈现精心修饰的画面——攻击者按部就班地执行周密计划,每个动作都完美无缺。这种描述让许多人误以为现代攻击者能像机器般精准运作,毫无障碍地实现各个目标。然而,当检视受感染系统留下的实际证据时,展现的却是截然不同的现实。

攻击者的人性面:试错与调整

对Windows事件日志和EDR遥测数据的深度分析揭示,攻击者并非冷酷的完美执行者,他们同样会陷入困境、进行反复尝试、出现操作失误,并在遭遇阻碍时灵活改变策略。

2025年11月至12月期间,安全研究人员发现的三起独立网络攻击事件,生动展现了恶意软件在现实世界中的试错过程。这些事件的共同点是:攻击者先利用Web应用漏洞获取初始访问权限,随后尝试部署定制恶意软件,同时根据防御系统的反应不断调整战术。

攻击案例分析

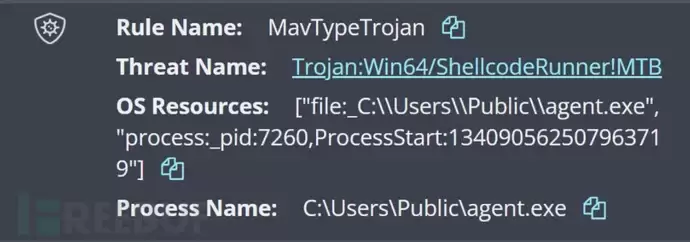

受害机构包括一家住宅开发公司、一家制造企业和某企业共享服务组织。在三起案例中,攻击者均利用微软IIS(Internet Information Server)运行的Web应用漏洞远程执行命令。Huntress分析师发现这些攻击的核心是一个名为agent.exe的Go语言木马,但攻击者也部署了SparkRAT等变种工具以维持对目标系统的控制。

这些攻击最引人注目的并非其精密性,而是攻击者学习与失败的过程证据。在第一起事件中,攻击者试图通过Windows Defender下载恶意软件时立即被检测到——于是在后续攻击中,他们调整策略,在部署有效载荷前预先添加Windows Defender排除项。这种模式表明威胁行为是在应对障碍,而非执行完美计划。

攻击者多次尝试通过Windows服务建立持久性访问,却因配置错误和系统限制屡遭失败。尽管如此,他们仍坚持不懈,使用不同工具和方法多次返回受感染的终端设备,每次尝试都暴露出其对防御屏障的挫败感。

感染机制剖析

Huntress分析师发现三起事件始于相同的漏洞利用模式——受感染的IIS Web服务器进程执行攻击者控制的命令。威胁行为体并未使用传统的Web Shell,而是直接利用Web应用页面中的编码缺陷实现远程命令执行。

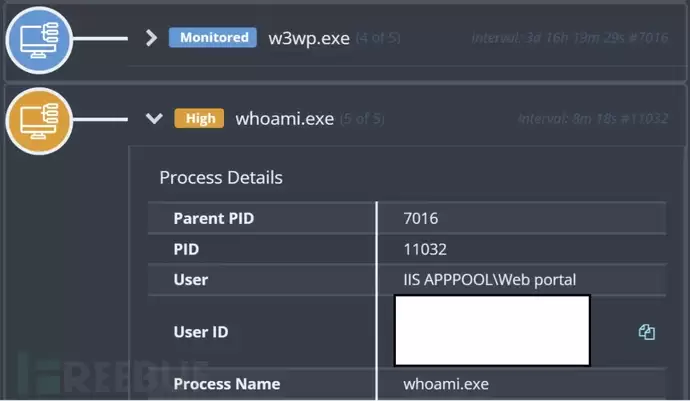

第一起事件的服务日志显示,攻击者向登录页面发送POST请求并获得成功状态码(200)后,立即通过Web服务器进程执行whoami.exe命令。这表明攻击者发现了无需上传Web Shell即可执行任意命令的漏洞。随后攻击者发出标准枚举命令:netstat、用户账户检查和网络配置查询。

当攻击者尝试使用certutil.exe(一种常见的“无文件攻击”技术)下载恶意软件时,Windows Defender拦截了该命令。攻击者并未放弃,而是通过未知机制传输名为815.exe的文件,三次尝试执行后终于成功,但该可执行文件随后被识别为Go语言编写的木马而遭隔离。

在后续事件中,攻击者吸取了教训。他们在部署恶意软件前先通过PowerShell命令添加常见恶意软件扩展名排除项:powershell -command Add-MpPreference -ExclusionPath C -ExclusionExtension .exe, .bin, .dll -Force。这种调整具有关键意义,表明威胁行为体会根据先前挫折修改行为,尽管他们仍在重复使用早期尝试中已被证明有缺陷的持久性机制。

相关攻略

近日,安全研究人员披露了一个名为“Dirty Frag”的高危Linux内核本地提权漏洞。该漏洞被视为此前Copy Fail漏洞(CVE-2026-31431)的后续变种,已于2026年4月30日报告给内核维护团队,目前官方补丁仍在等待中,对众多主流Linux发行版构成严重威胁。 漏洞概述 Dirt

该漏洞编号为(CVE-2026-5281),是Dawn Chrome跨平台GPU抽象层(用于实现WebGPU)中的释放后使用(use-after-free)漏洞。 谷歌已为其Chrome浏览器发布紧

这一发现标志着漏洞挖掘领域的重大范式转变,证明 AI 模型能够通过简单的自然语言提示,在传统软件中发现关键漏洞。 Anthropic 公司的 Claude AI 成功发现了 Vim 和 GNU Em

Ubuntu 安全团队在公开发布前通过将 Ubuntu 25 10 的默认 rm 命令恢复为 GNU coreutils 缓解了风险,上游修复已应用于 uutils 代码库。 漏洞概述Ubuntu

身份与访问管理无法单独识别冒牌IT人员。如本例所示,发现朝鲜内鬼需整合多重信号。 朝鲜IT冒牌员工计划已成为跨行业重大威胁。尽管最佳实践强调招聘阶段的防范措施,但一旦这类人员入职,往往难以察觉。近期

热门专题

热门推荐

掌握核心技巧可显著提升PPT专业度。使用模板奠定视觉基调,插入相关多媒体元素吸引注意力,运用动画效果引导视线强调重点。合理排版需确保信息密度适中、清晰易读。最后,反复练习演讲以熟练内容、把控节奏,让演示更具魅力。

该公司经营范围显示其专注于高端制造与智能科技。核心业务包括智能出行与高端装备、机器人与智能制造、人工智能与数字技术,并具备技术贸易与全球市场视野。整体构建了以人工智能为核心,涵盖研发、制造、销售及服务的综合性高科技产业生态。

一、如何利用AI写PPT生成器免费提升你的演示效果 在信息爆炸的时代,演示文稿的质量直接决定了沟通的成败。免费的AI写PPT生成器,正成为职场人士、教育工作者提升效率、优化演示效果的智能伙伴。你可能尚未察觉,这类工具已深度融入各行各业的工作流中。 AI写PPT生成器免费的应用领域 那么,这些免费的A

Hyperliquid平台USDC供应量突破65亿美元,反映大量资本正涌入该生态,体现用户对其需求与信任。资金规模与生态活跃度、DeFi应用丰富度及基础设施成熟度紧密相关。供应增长为平台在公链竞争中增添筹码,关键在将资金转化为生态护城河,吸引核心应用形成正向循环。

Kraftful产品介绍:AI驱动的用户反馈分析平台 在当今竞争激烈的产品开发领域,如何从海量的用户反馈中高效提取有价值的洞察,是产品经理和开发团队面临的核心挑战。近期,一款名为Kraftful的智能分析平台备受瞩目,它不仅精准解决了这一痛点,更因其被行业领先的产品分析平台Amplitude收购,而