Docker Hub存万级镜像安全风险,或泄露密钥信息

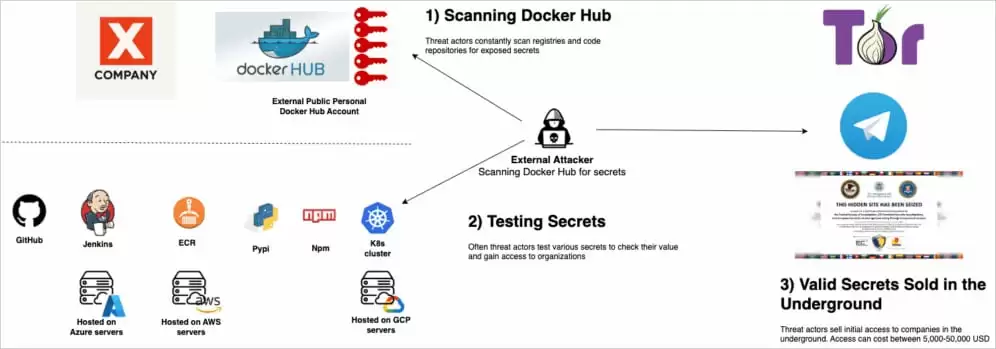

12月11日消息,网络安全公司Flare昨日发布一项调查报告,其研究团队在11月份对Docker Hub进行全面扫描后发现,超过1万个容器镜像泄露了敏感数据,包括生产系统凭证、CI/CD数据库密码以及OpenAI、HuggingFace等平台的AI模型密钥。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

该团队通过扫描全球最大的容器镜像库Docker Hub,共发现10456个镜像至少暴露了一个敏感密钥。

据报告披露,在这些泄露数据中,AI模型的访问令牌出现频率最高,涉及OpenAI、HuggingFace、Anthropic等主流平台,总数高达4000个。

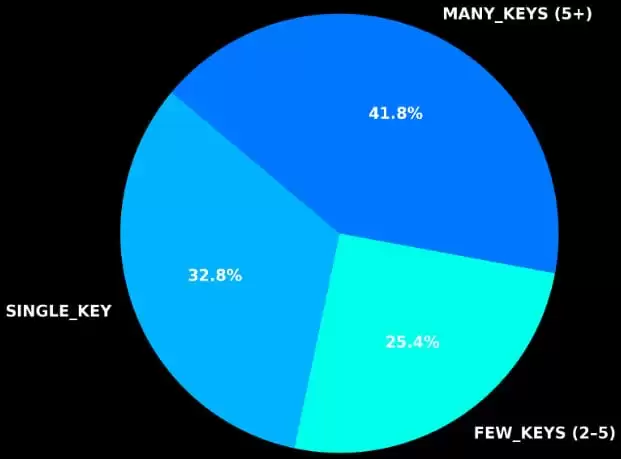

更令人担忧的是,42%的问题镜像同时泄露了五个以上的敏感值,这意味着攻击者很可能借此获取云环境、代码仓库及支付系统的完全访问权限。

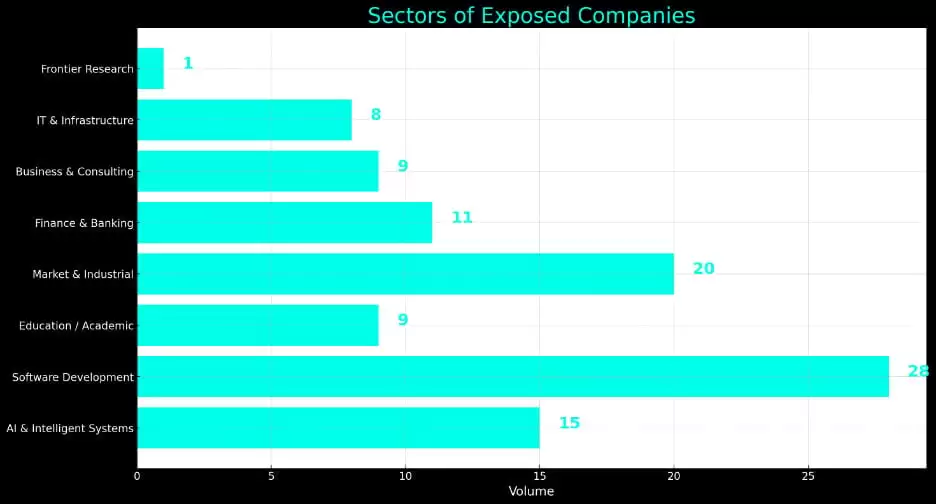

研究人员通过分析205个命名空间,确认此次泄露事件直接影响了101家公司,受影响的群体主要集中在软件开发领域,其次是营销、工业及智能系统行业。

尽管大多数受影响的是中小企业,但名单中也出现了一家“财富500强”企业以及超过10家金融和银行机构。这些高价值目标的敏感数据泄露,极可能引发严重的供应链攻击或资金风险。

Flare在分析泄露源头时发现,最常见的错误是开发者用于存储数据库凭证和云访问密钥的.ENV文件直接留在了镜像中。此外,研究人员还在Python应用程序文件、JSON配置及YAML文件中发现了大量被“硬编码”的API token。

报告特别指出,许多泄露源来自所谓的“影子IT”账户,即属于承包商或员工个人使用的Docker Hub账户,这些账户通常游离于企业严格的安全监控体系之外。

本次调查揭示了一个致命的安全盲区:虽然约25%的开发者意识到错误后,会在48小时内从容器的清单文件中删除泄露的秘密信息,但其中高达75%的案例并未撤销相应的密钥。

这意味着,只要攻击者在泄露窗口期内截获了这些凭证,即使原文件已被删除,他们仍可长期利用未失效的密钥发起攻击。对此,Flare建议企业应集中管理机密信息,杜绝在镜像中存储静态凭证,并实施全生命周期的自动化扫描。

热门专题

热门推荐

领克首款GT概念跑车亮相北京车展,由中欧团队联合打造。新车采用经典GT比例与低趴宽体设计,配备液态金属蓝涂装与2+2座舱,设有高性能模式按键可激活空气动力学套件。车辆采用后驱布局与AI智能运动控制系统,百公里加速约2秒,设计融合瑞典极简美学并参考全球用户反馈。

英伟达推出12GB显存版RTX5070移动GPU,与8GB版同步上市。两者均基于Blackwell架构,核心规格相同,仅显存容量不同。此举旨在缓解GDDR7芯片供应压力,为OEM提供灵活配置,加速笔记本产品布局,更大显存可更好满足游戏与AI应用需求。

微星将于5月15日推出两款26 5英寸雾面WOLED显示器MAG276QRY28和276QRDY54,售价分别为2499元和6299元。均采用第四代WOLED面板,具备QHD分辨率、VESADisplayHDRTrueBlack500认证、1500尼特峰值亮度及99 5%DCI-P3色域覆盖。276QRY28刷新率为280Hz,高阶款276QRDY54支持4

中芯国际2026年第一季度营收176 17亿元,同比增长8 1%;净利润13 61亿元,同比增长0 4%。公司预计第二季度收入环比增长14%至16%,毛利率指引上调至20%至22%。这反映出公司在行业复苏中展现出财务韧性,并通过运营优化增强了短期增长势头。

手机修图、相机降噪、视频去雾……这些我们日常使用的图像处理功能,其背后都离不开人工智能(AI)技术的驱动。通常,AI模型的训练逻辑是:向模型展示大量“低质图像”与“优质图像”的配对数据,让它学习如何将前者转化为后者。然而,天津大学计算机视觉团队近期发表的一项研究(arXiv:2604 08172)揭