虚拟币新手入门:如何安全赚取你的第一桶金?

基于全球经融危机的情况下,比特币诞生了。这个基于数学证明的电子支付系统的提出,给传统金融极大的挑战和威胁,同时也在改革金融领域的投资方式。近年来,随着虚拟币市场的扩大以及认可度的提高,越来愈多人参与到虚拟市场中进行交易,但对于一些新手来说,想要获取虚拟币,但不知道如何赚取虚拟币?就目前来看,获取虚拟币的方式主要就是购买和持有、交易和投机、挖矿等。下面小编为大家详细说说。

免费的交易所推荐:

如何赚取虚拟币?

赚取虚拟币的方法多种多样,常见的就是购买和持有、交易和投机、挖矿、空投和奖励计划、参与流动性挖矿、参与质押、参与NFT市场以及参与DeFi项目,无论选择哪种方式,都需要谨慎评估风险,并选择合适的平台和项目来参与。下文是具体介绍:

1、购买和持有

最直接的方式是购买虚拟币,并长期持有,期待其价值增长。这需要对市场进行适当的研究和风险管理。

2、交易和投机

通过在交易所进行买卖交易,利用市场波动赚取差价。这需要良好的市场分析能力和快速决策能力。

3、挖矿

对于某些加密货币(如比特币),可以通过挖矿来获取。挖矿是利用计算能力参与区块链网络的验证和安全性维护,从而获得新发行的加密货币作为奖励。

4、空投和奖励计划

一些项目或社区可能会通过空投的方式免费分发其代币给社区成员,或者通过参与特定活动(如社交媒体推广、参与测试等)来获得奖励。

5、参与流动性挖矿

在去中心化交易所(DEX)或借贷平台上提供流动性,参与交易对的流动性挖矿活动,以获取奖励代币作为回报。

6、参与质押

某些区块链网络允许持有者通过将其代币质押在网络中,来支持网络的安全性和运行,并从中获得奖励。

7、参与NFT市场

参与非同质化代币(NFT)的买卖和交易,有时可以通过买卖稀有或者受欢迎的NFT获得收益。

8、参与DeFi项目

参与去中心化金融(DeFi)平台的各种活动,如借贷、存款、做市等,可以通过各种方式赚取代币或利息。

虚拟币怎么玩新手教程

玩虚拟币相对来说还是比较简单的,当前主要就是在欧易、币安等交易平台进行,下文就是在欧易平台(>>>点击下载欧易官方APP<<<)玩虚拟币的详细教程:

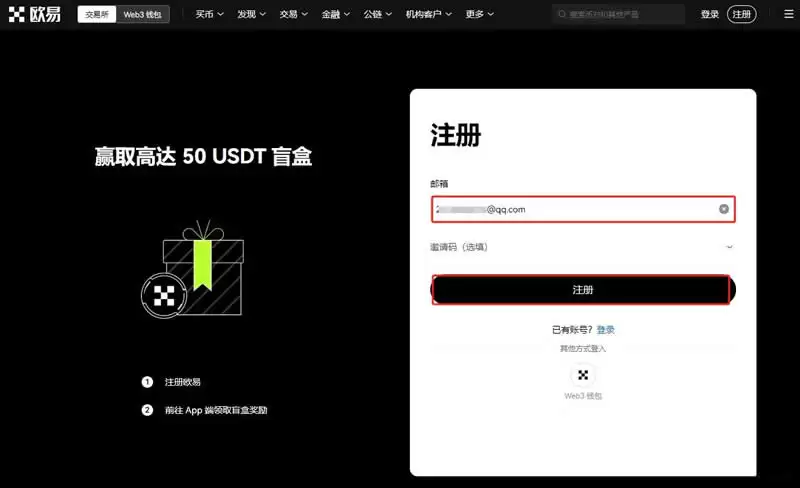

1、打开欧易OKX交易所官网(点此注册),在首页输入邮箱,点击“注册”

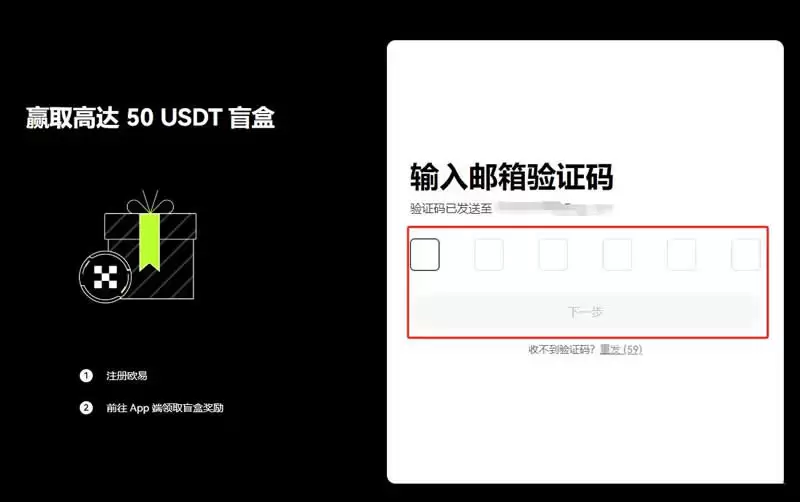

2、向右滑动滑块,完成拼图进行验证,然后输入邮箱收到的验证码,验证码有效时间为10分钟

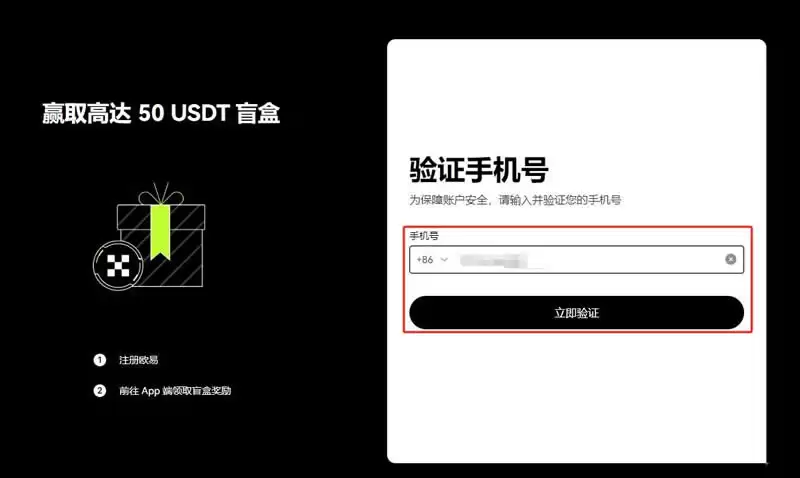

3、而后输入手机号,点击“立即验证”

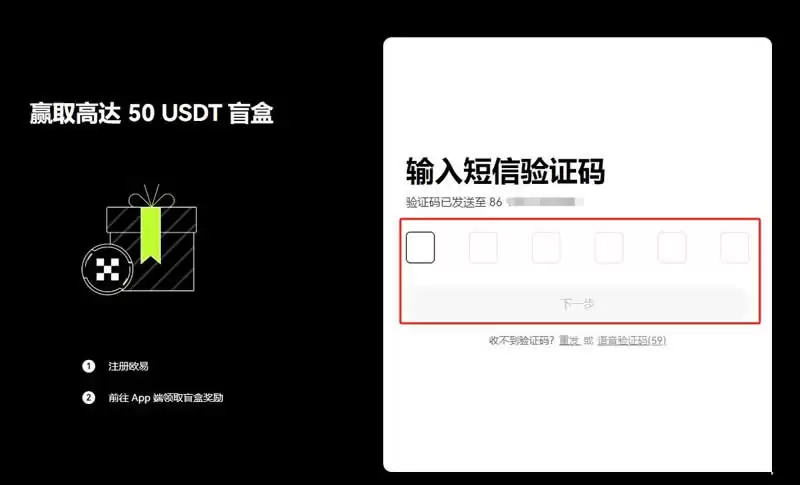

4、输入手机收到的六位数字验证码,有效时间同样为10分钟

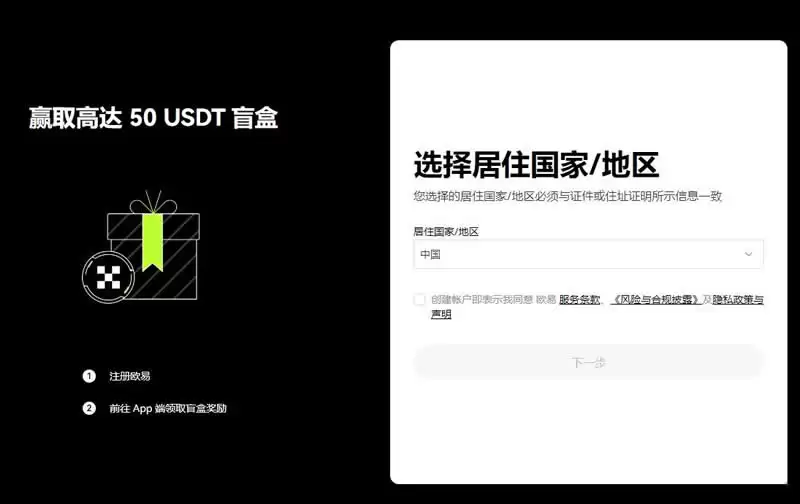

5、选择居住国家/地区,勾选服务条款、《风险与合规披露》及隐私政策与声明

6、创建密码需要符合长度为 8-32 个字符、1 个小写字母、1 个大写字母、1 个数字、1 个符号,如:!@ # $ %等条件

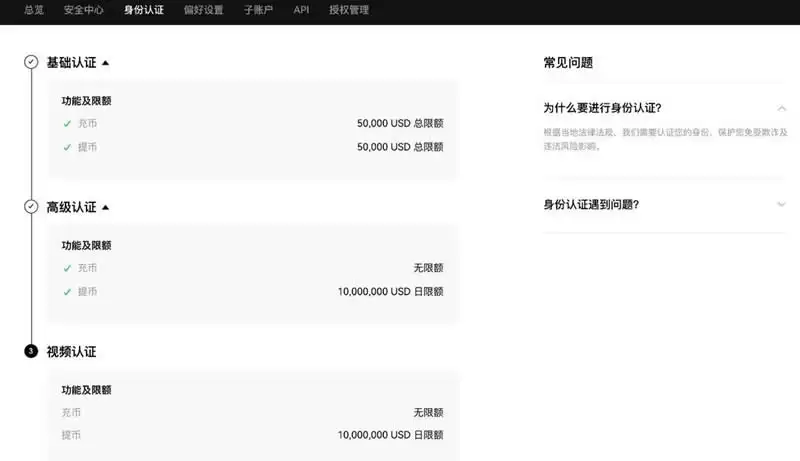

7、登录账号后,找到首页的“用户中心”图标,进入身份认证页面

8、可根据不同需求进行不同等级认证(注意:视频认证需在APP上进行操作)

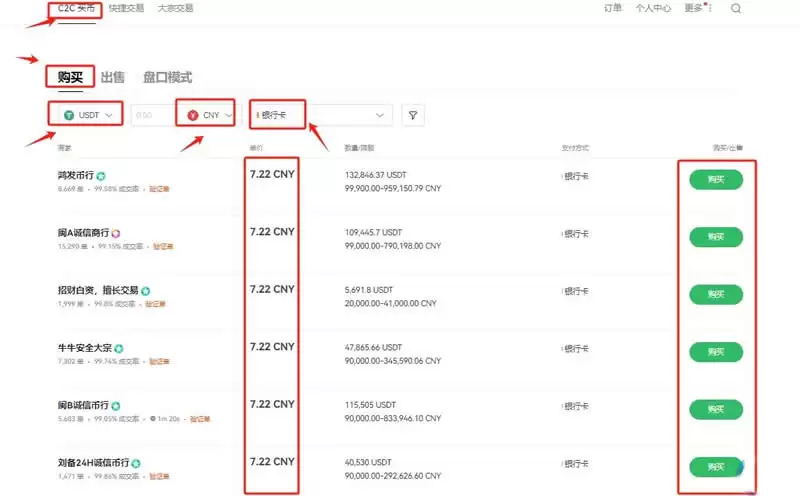

9、进行交易前需要拥有USDT,可在C2C买币进行交易,根据需求选择合适商家,点击“购买”,而后根据提示进行付款、等待商家放币(若是长时间没有收到币种,可联系客服进行处理)

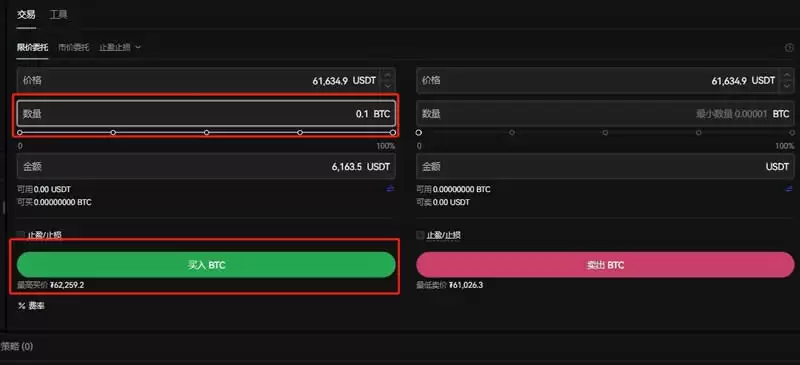

10、点击首页的“交易”——“币币”进入交易页面

11、在搜索框输入BTC,选择BTC/USDT交易对,可以看到BTC实时行情

12、输入买入BTC数量0.1,点击买入BTC就可以了

热门专题

热门推荐

为庆祝品牌投身赛车运动整整125年,斯柯达正式推出了晶锐Fabia Motorsport Edition特别版。这款车基于Fabia 130打造,设计灵感直接来源于征战赛场的Fabia RS Rally2拉力赛车,整体风格充满了对赛事历史的致敬意味。不过,得先说明白,它的升级重点主要落在了外观和底盘

Grayscale 通过其以太坊质押 ETF 质押了 102,400 个 ETH,价值 2 37 亿美元 先来看一组数据:资产管理巨头 Grayscale 最近通过其以太坊质押 ETF,一口气质押了超过10万个 ETH,价值约2 37亿美元。这个动作本身不小,但更有意思的是市场的后续反应——或者说,

劳斯莱斯库里南自问世以来,始终是超豪华全尺寸SUV领域的标杆。对于追求极致安全又不愿牺牲低调气质的高净值人士而言,如何实现“隐形”的顶级防护,一直是核心诉求。如今,加拿大专业防弹车制造商Inkas,以一款近乎“零痕迹”改装的库里南,给出了完美解决方案——一座移动的“隐形堡垒”。 区别于常见的外露装甲

新加坡维塔士工作室正考虑将《侠盗猎车手V》与《荒野大镖客:救赎2》移植至任天堂Switch平台。该团队拥有丰富的移植经验,曾成功负责多款游戏的跨平台适配。这两款作品全球销量巨大,若能登陆Switch,其便携特性可能成为新的市场增长点。

当高尔夫GTI迎来五十周年里程碑,传奇的纽博格林北环赛道成为其致敬历史与展望未来的最佳舞台。这里不仅铭刻了燃油性能图腾的巅峰时刻,也正式开启了电动GTI的新纪元。近日,大众汽车正式宣布,高尔夫GTI 50周年版在纽北创下全新纪录,荣膺最快前驱量产车称号;与此同时,品牌首款纯电动GTI车型——ID