CVE-2025-58726漏洞解析:Windows SMB服务器权限提升风险

该安全漏洞可能影响所有Windows版本,除非系统已强制启用SMB签名功能。微软已在2025年10月的补丁星期二活动中发布了修复程序。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

Semperis公司安全研究员Andrea Pierini发现并披露了一个新型Windows安全漏洞(CVE-2025-58726)。攻击者可利用Kerberos认证反射缺陷,通过低权限账户远程获取SYSTEM级别访问权限。该漏洞波及所有Windows版本,除非系统已强制开启SMB签名功能。微软在2025年10月补丁星期二活动中已推出修复方案。

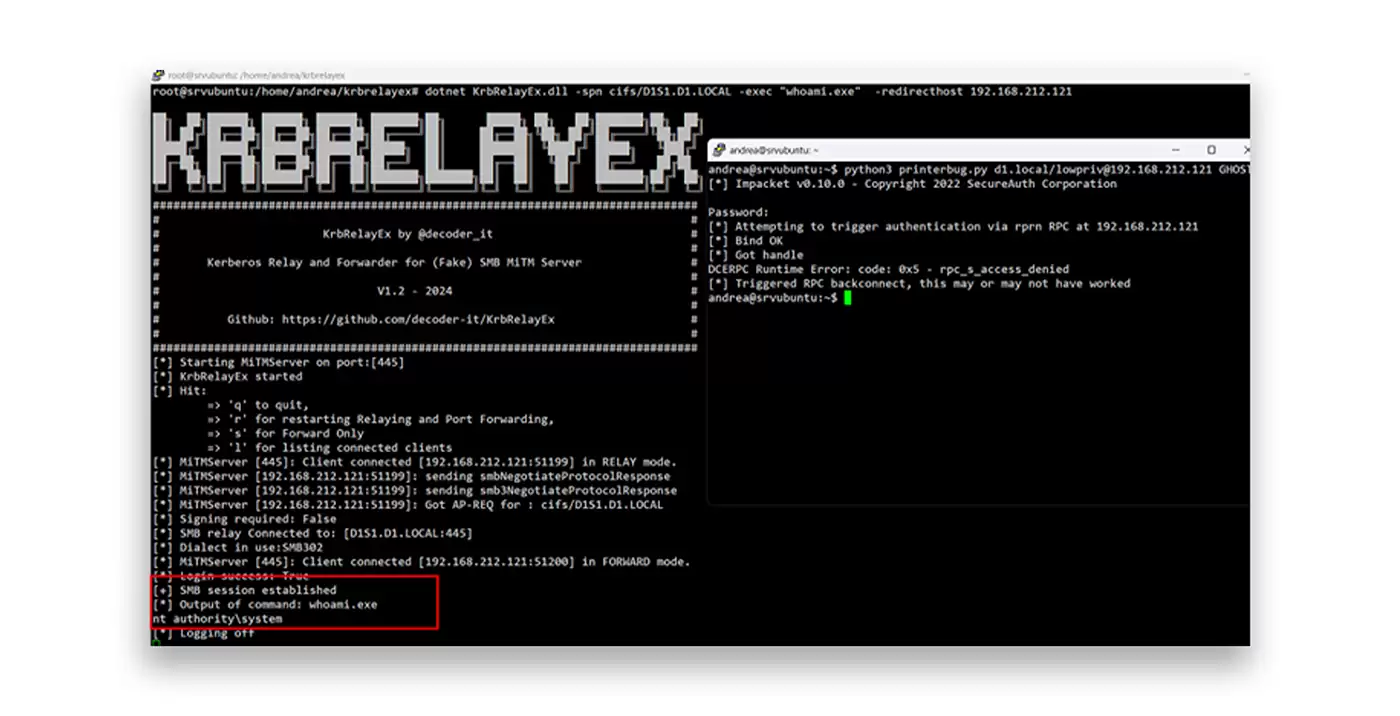

通过机器认证实现高权限远程命令执行 | 图片来源:Andrea Pierini

Kerberos反射攻击机制

Pierini的研究表明:"即便已修复CVE-2025-33073,Kerberos认证反射仍可被滥用于远程权限提升。"该漏洞利用"Ghost SPN"(映射到无法解析主机名的服务主体名称),诱使Windows系统通过SMB向自身进行认证,从而将权限提升至SYSTEM级别。

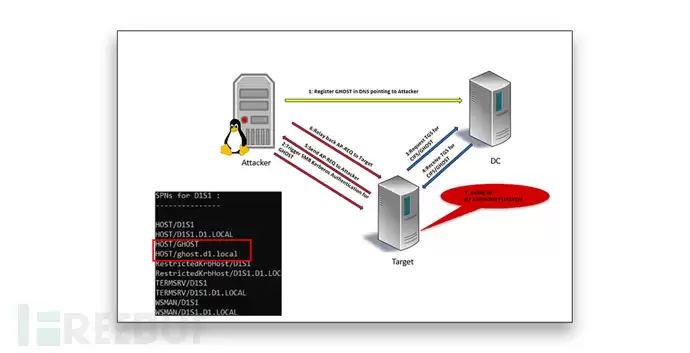

利用已注册的GHOST服务器获取TGS服务票据 | 图片来源:Andrea Pierini

Pierini解释道:"当攻击者捕获受害者(设备或用户)的认证请求,并将该认证反射或重放回受害者自身服务时,就会发生认证反射。这种攻击诱使受害者向自身进行认证,使攻击者无需知晓凭据即可提升权限。"

Ghost SPN的核心威胁

CVE-2025-58726的核心在于Ghost SPN概念——这些服务主体名称引用的主机名已不存在于DNS记录中。在大型或老化的Active Directory环境中,此类"幽灵"记录普遍存在,通常源于系统退役、部署脚本拼写错误或混合环境中无法访问的主机。

Pierini指出:"Ghost SPN引入了攻击者可利用的攻击面。默认Active Directory设置允许标准用户注册DNS记录,从而促成此类攻击。"通过注册指向攻击者控制IP的DNS记录,低权限用户可诱使目标系统向攻击者主机进行认证。

攻击链实现条件

利用CVE-2025-58726的攻击链需要满足以下基本条件:

拥有低权限域用户账户;目标设备已加入域且禁用SMB签名;设备配置了HOST/...或CIFS/...类型的Ghost SPN;具备注册DNS记录的能力(Active Directory默认启用)

攻击实施流程包括:

识别与目标机关联的Ghost SPN;将该SPN解析至攻击者IP的DNS记录;使用Kerberos中继工具(如Pierini开源的KrbRelayEx)拦截认证;通过PrinterBug或PetitPotam等工具触发认证;将Kerberos票据中继回目标的SMB服务;通过SMB远程获取SYSTEM级别访问权限

协议层安全缺陷

值得注意的是,该攻击绕过了微软此前针对CVE-2025-33073的补丁(该补丁修复了相关SMB客户端权限提升漏洞)。Pierini强调:"CVE-2025-33073的修复仅针对特定SMB客户端问题,而Ghost SPN攻击方法可绕过该修复。漏洞实质存在于Kerberos协议本身,其未能阻止认证反射行为。"

这表明漏洞存在于Kerberos协议处理机制内部,不仅限于SMB服务。这意味着其他依赖Kerberos的服务(如RDP、WMI或RPC/DCOM)在特定条件下也可能存在风险。Pierini对微软2025年10月补丁的逆向工程显示,修复措施实现在SRV2.SYS驱动程序中,该驱动负责服务端SMB逻辑处理。

相关攻略

这一发现标志着漏洞挖掘领域的重大范式转变,证明 AI 模型能够通过简单的自然语言提示,在传统软件中发现关键漏洞。 Anthropic 公司的 Claude AI 成功发现了 Vim 和 GNU Em

3月31日消息,据媒体报道,360数字安全集团自主研发的360多智能体协同漏洞挖掘系统,近日在OpenClaw平台中发现了一处高危漏洞——MEDIA协议Prompt注入绕过工具权限,导致本地文件泄露

安全研究员 Hung Nguyen 发现,这一漏洞链揭示了应用程序处理嵌入式文件指令时存在的持续性风险。 开发者广泛使用的文本编辑器 Vim 近日曝出一个高危安全漏洞。该漏洞允许攻击者通过诱骗用户打

F5公司已发布解决方案指南,强烈建议各组织立即遵循最新缓解步骤。 美国网络安全和基础设施安全局(CISA)已将新披露的F5 BIG-IP系统漏洞纳入其已知已利用漏洞(KEV)目录,警告该漏洞正在真实

该漏洞源于Angular处理国际化(i18n)安全敏感HTML属性的方式。虽然Angular默认提供强大的内置净化机制来自动清理恶意输入,但当应用为敏感属性启用国际化时,这一关键保护会被绕过。 漏洞

热门专题

热门推荐

OPPO A6k手机重磅发布:天玑6300处理器、高清LCD直屏、7000mAh超大电池,售价仅1999元起 OPPO旗下广受欢迎的A系列再添实力新机。近日,备受期待的OPPO A6k正式上市发售。这款新品搭载了备受好评的天玑6300八核处理器,并配备了一块容量高达7000mAh的耐用长寿电池,成为

速览 在《红色沙漠》的广阔世界中,数量丰富的支线任务与主线剧情共同构筑了沉浸式的冒险体验。其中,“熔化锁链的火焰”任务作为瑟金斯家族剧情线的关键环节,其触发机制与主线进程紧密相连。任务并非随时可用,玩家需将主线故事推进到特定阶段后,任务才会自动添加至任务日志。本篇攻略将为你详解此支线任务的接取条件与

《异种航员2》运动机制深度解析 在《异种航员2》(Xenonauts 2)的策略战斗中,对“时间单位”(TU)的高效运用是取胜的核心。每个士兵的移动、射击乃至战术配合,都依赖于玩家对TU的精确规划。操作上手简单:选中单位后,直接使用鼠标左键点击目的地方格,系统便会清晰显示移动所需消耗的时间单位,帮助

速览 在《异种航员2》(Xenonauts 2)的战局中,掌握“战术规避”与精通“火力输出”同等关键。游戏全新设计的掩体系统,是提升你作战小队生存几率的战略性核心。简言之,战场上绝大多数可见的物体都能转化为你的战术屏障。无论是散落的木箱、残缺的矮墙,还是茂密的灌木丛与坚实的建筑物,巧妙地利用它们,就

速览 在开放世界大作《红色沙漠》中,庞大的支线任务系统为玩家提供了丰富的探索体验。其中,“超凡建造物”任务是阿方索家族势力任务线中的重要一环。要成功接取此任务,玩家必须首先完成其前置任务【枪械名门】。在此之后,任务的下一步关键操作是前往游戏中标注的特定建筑地点进行互动调查——这本质上是一个用于快速移