00后黑客落网,曾操控僵尸网络攻击腾讯游戏与DeepSeek

网络安全战场从不平静——僵尸网络死而不僵,DDoS攻防较量永不休战。每一轮攻击都像在警示我们:“世上从不存在绝对的爆款安全,唯有在持续爆发中构筑的防御体系才真正可靠。”

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

根据美国司法部最新通报,活跃多年的高危DDoS僵尸网络"RapperBot"终于被成功瓦解。这个曾频繁攻击腾讯游戏、DeepSeek、X平台的幕后黑手,其主谋——22岁的美国俄勒冈州男子Ethan Faulds已于2025年8月6日被搜查住所,其基础设施控制权被执法部门依法接管。目前他面临协助教唆计算机入侵罪的指控,最高可判10年监禁。这一消息与腾讯宙斯盾情报系统监测到的RapperBot活跃度数据高度吻合。Ethan Faulds在6号被捕后,7号该僵尸网络活跃度直接归零,其攻击趋势如下图所示。

一、RapperBot僵尸网络家族回顾

1. 家族简介

RapperBot最早于2024年5月开始活动,主要通过暴力破解攻击入侵数字视频录像机、Wi-Fi路由器等物联网设备,组建僵尸网络并发起大规模分布式拒绝服务攻击。该恶意软件技术继承自fBot和Mirai家族,具备高度破坏性和隐蔽性。

该僵尸网络规模一度达到6.5万至9.5万台受控设备,发动超过37万次DDoS攻击,影响了包括中国、日本、美国、爱尔兰和香港在内的18,000名受害者,单次攻击峰值流量据称突破6+Tbps。除DDoS外,该网络还被用于门罗币加密货币劫持和勒索型DDoS攻击。

2. 样本分析

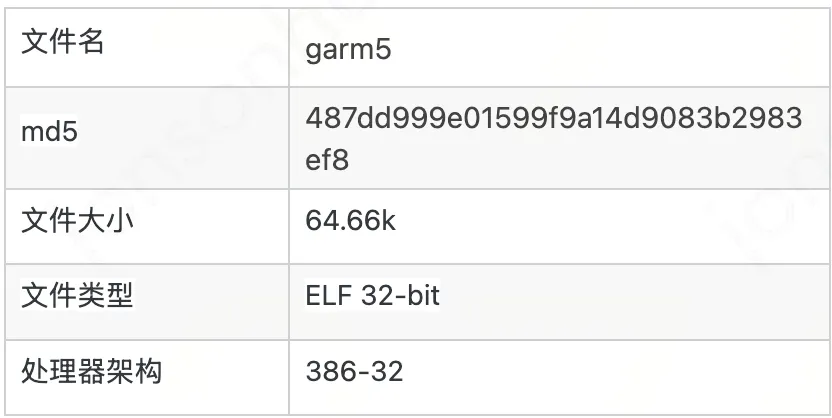

RapperBot新变种主要通过SSH爆破、漏洞利用等方式进行传播,入侵成功后会在目标设备植入木马程序,随后连接C2并根据下发的攻击指令对目标发起DDoS攻击。以x86版本样本garm5为例进行分析,样本基本信息如下:

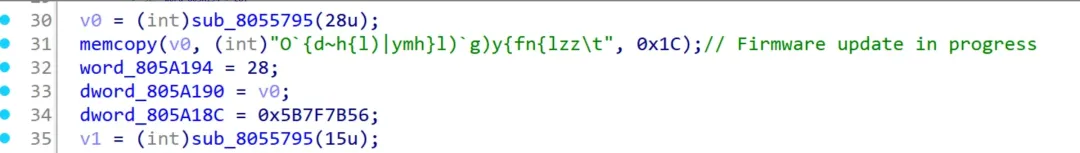

bot运行后会在终端输出标志性字符串"Firmware update in progress",并删除自身。

接着利用STUN协议获取公网IP地址和端口信息,解析OpenNIC域名iranistrash.libre获取C2服务器IP,与其建立连接。然后发送上线包,上线信息包含机器名称、样本运行位置等。发送和接收数据均经过加密处理,需要与数据种指定字节进行异或运算来解密。收到上线请求后,服务器端会返回两个数据包,第二个数据包种带有攻击指令。

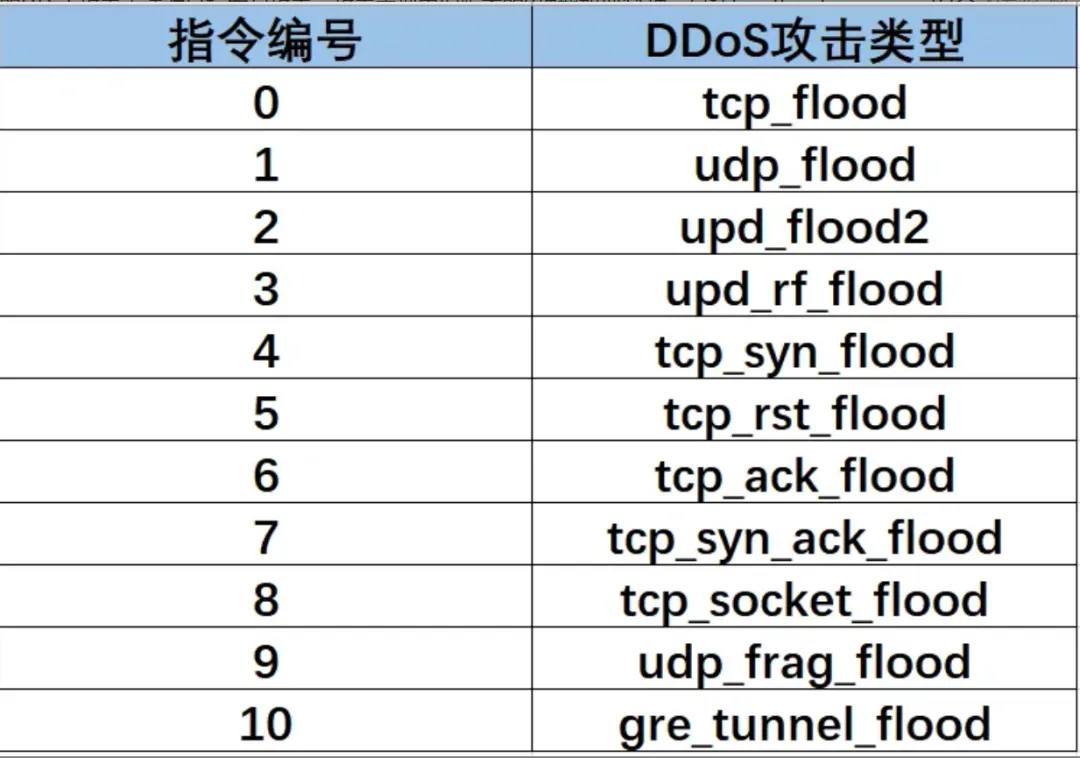

对收到数据进行异或运算后的值对应各攻击参数示意:

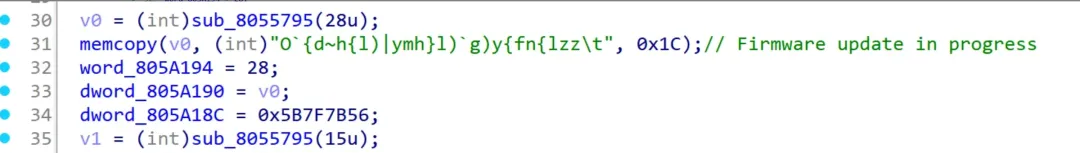

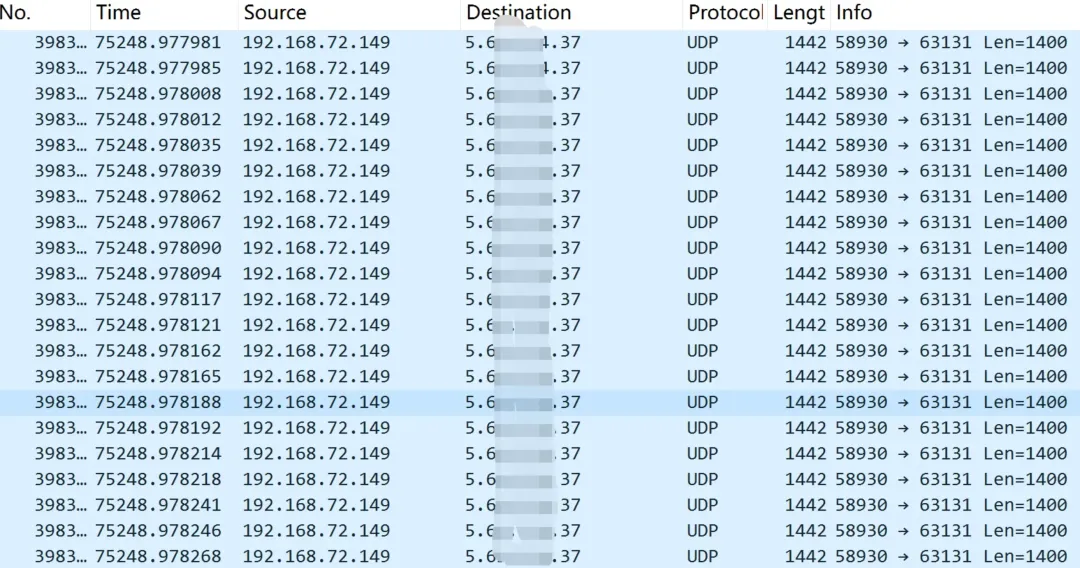

其中第12字节0x05,代表命令类型为执行DDoS攻击;第13,14字节0x0001代表攻击类型为upd_flood;第8,9字节0x004B代表攻击时长75秒;第10,11,12,13个字节代表攻击IP 5...37;第14字节0x20代表子网掩码32;第15字节0x00代表选项类型是payload长度;第16字节0x04代表通过4个字节的ASCII显示payload长度;随后的4个字节0x31343030代表payload长度为1400(对于ASCII码)。

僵尸样本按照该指令发出的DDoS攻击包为:

3. 攻击手段

RapperBot的攻击手法随着技术迭代变得愈发刁钻:

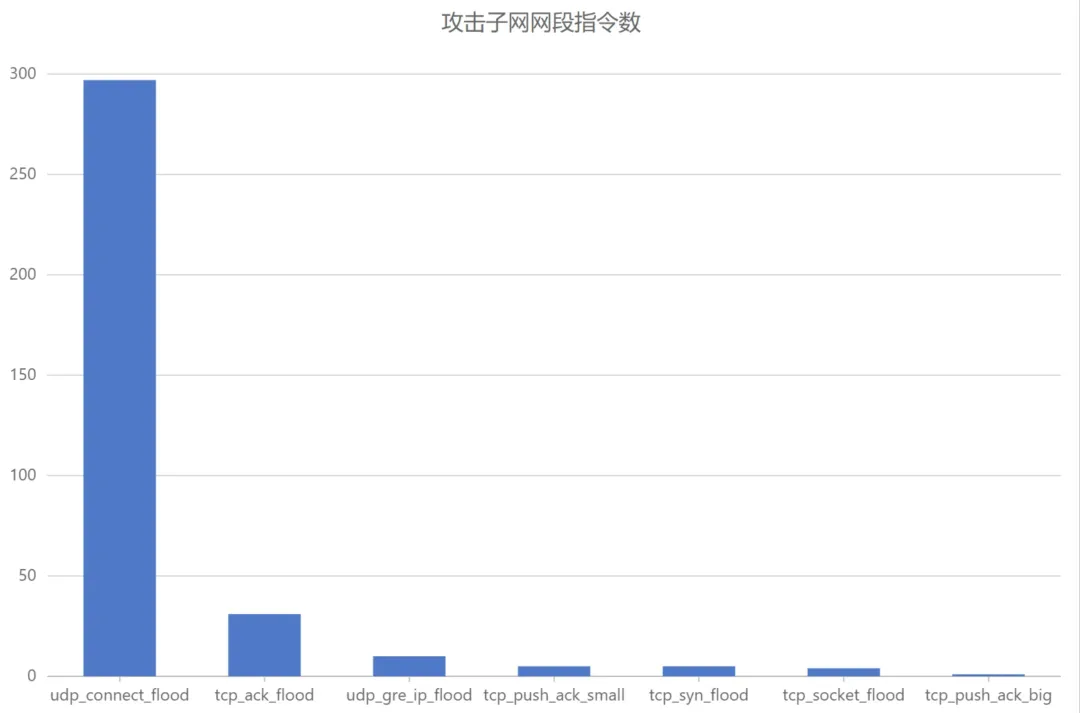

(1) “组合拳”升级:指令不再只控制单一攻击手法,部分指令由单一攻击手法升级为多种手法混合攻击。特别是TCP连接型攻击明显增多,攻击时与目标建立大量真实TCP连接,然后循环利用每个连接发送数据包,防护难度飙升。

(2) “地毯炮”成主流:RapperBot按照网段进行攻击的指令上升明显,通过设置攻击时的子网掩码为24/23/22/21/17/16/12等,将单条指令的攻击范围扩大到整个网段。近期捕获到RapperBot攻击子网网段的DDoS手法有7种,其中udp_connect_flood手法进行网段攻击的指令有297条,按照子网掩码24进行计算,仅这个攻击手法通过扫段可以覆盖的攻击范围就多达297*254=75438个IP,极大拓宽了攻击的威胁范围。

4. 典型攻击案例

2025年春节期间,针对deepseek发起大规模DDoS攻击2025年2月28日-3月11日期间针对马斯克的X平台发起了3波攻击2025年3月23-3月24+ 针对暴雪服务器发起多轮DDoS攻击2025年暑期针对腾讯游戏业务的批量化DDoS攻击二、DDoS僵尸网络背后的盈利模式

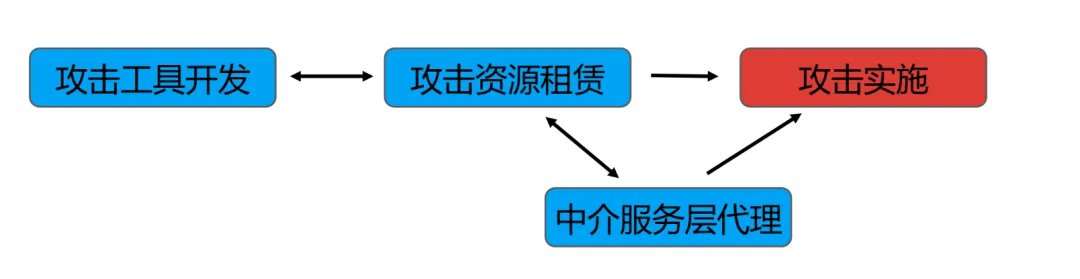

1. 黑产链条

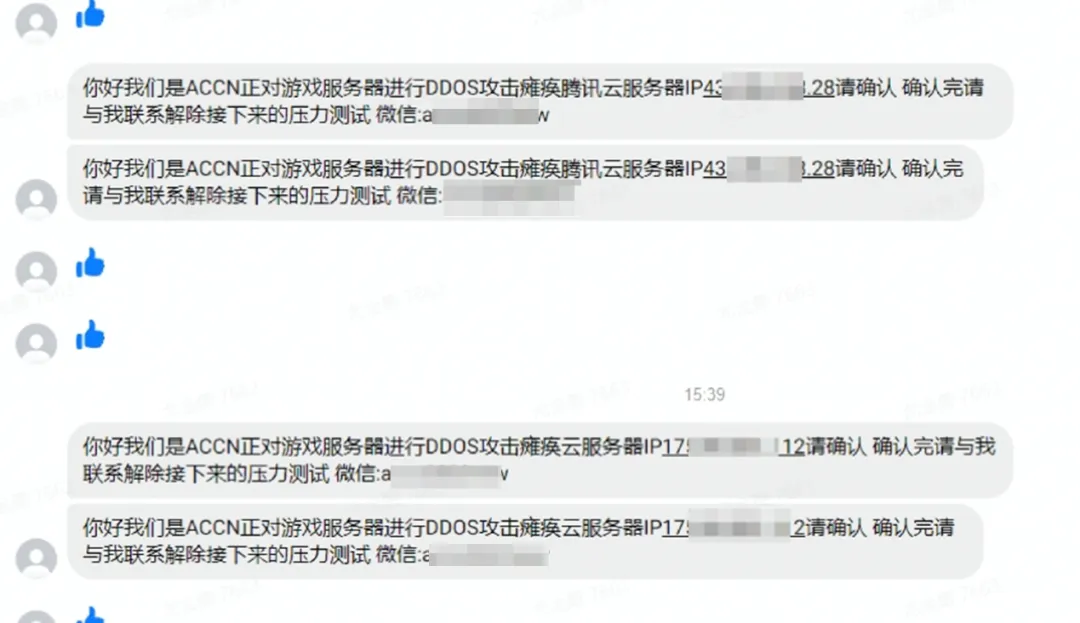

攻击者通过DDoS攻击迫使目标支付赎金以恢复服务,常见于金融、游戏、电商等行业。近期高发的“攻击前预警勒索”模式中,威胁行为者会先发出勒索信,如未付款即发动实际攻击。

2. 盈利渠道

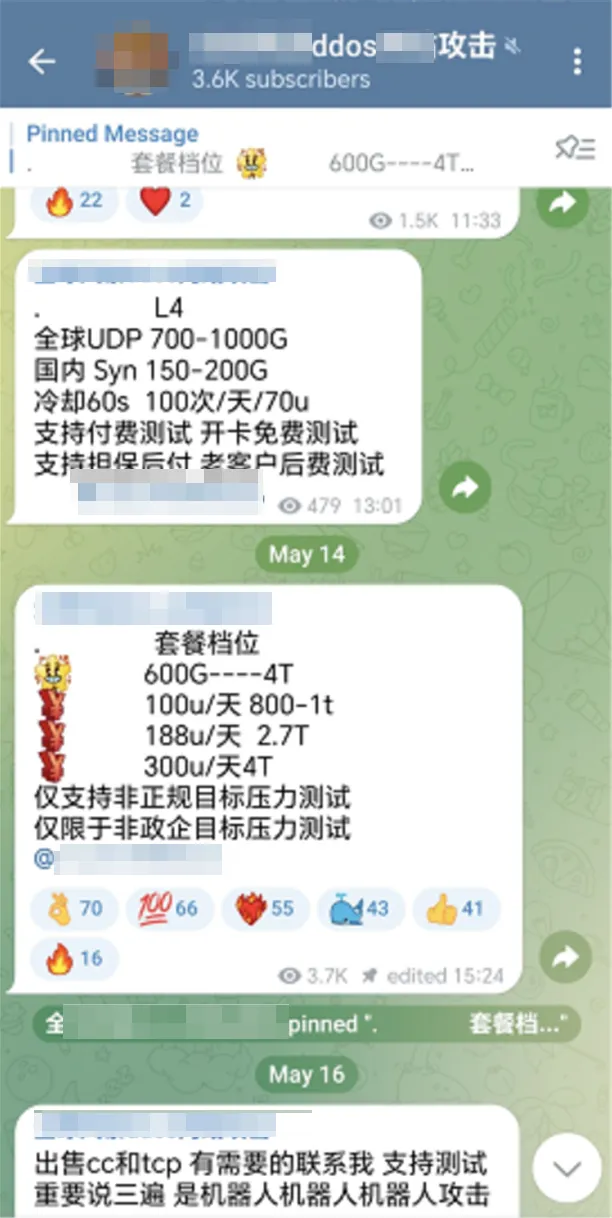

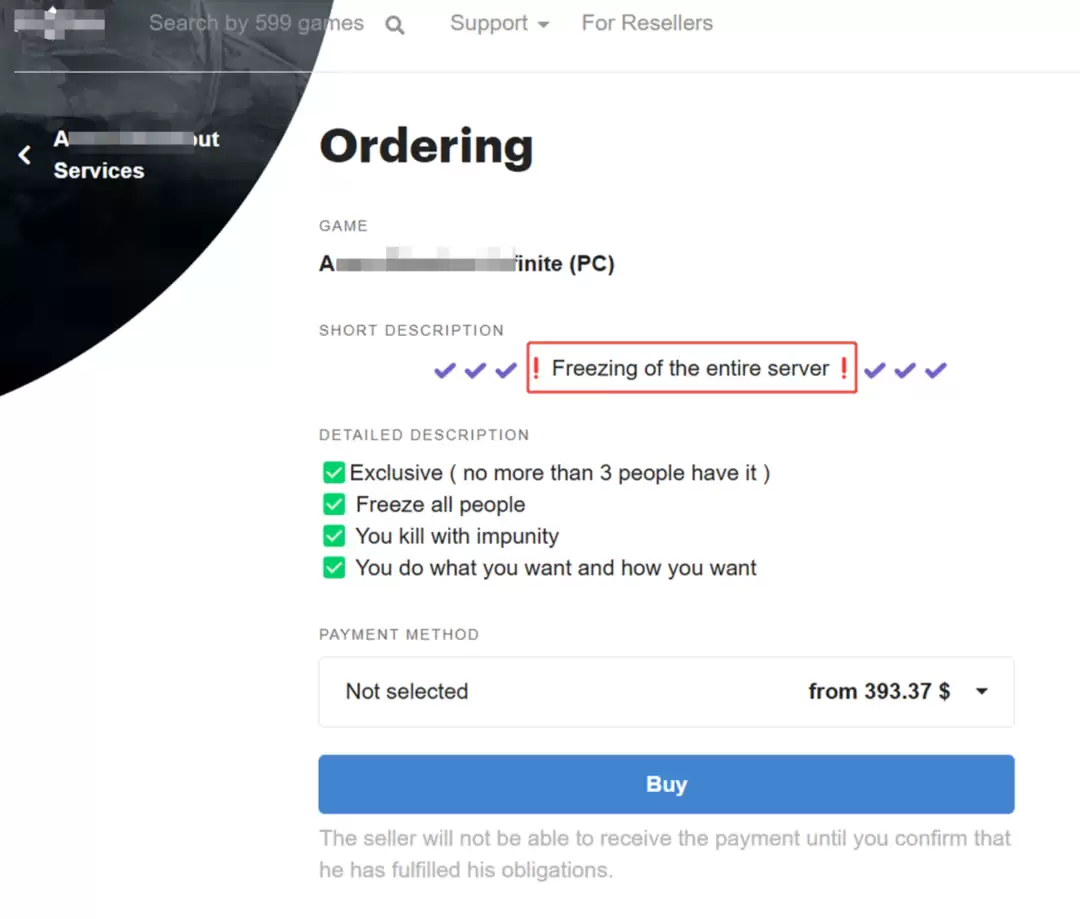

(1) 租赁服务。当前主要的盈利模式,攻击团伙将控制的僵尸网络作为攻击资源出租给其他犯罪分子

(2) 敲诈勒索。直接向目标企业或发起DDoS攻击威胁,并以此索要“保护费”以停止攻击。

(3) 售卖攻击资源与服务。将僵尸网络对应攻击能力封装成攻击页面端或者API形式,对外按照次数或者时间维度进行售卖。

(4) 多元化利用僵尸网络资源。例如广告点击欺诈、针对特定游戏的DDoS炸房功能,并以此获取对应收益

三、腾讯宙斯盾情报系统简介

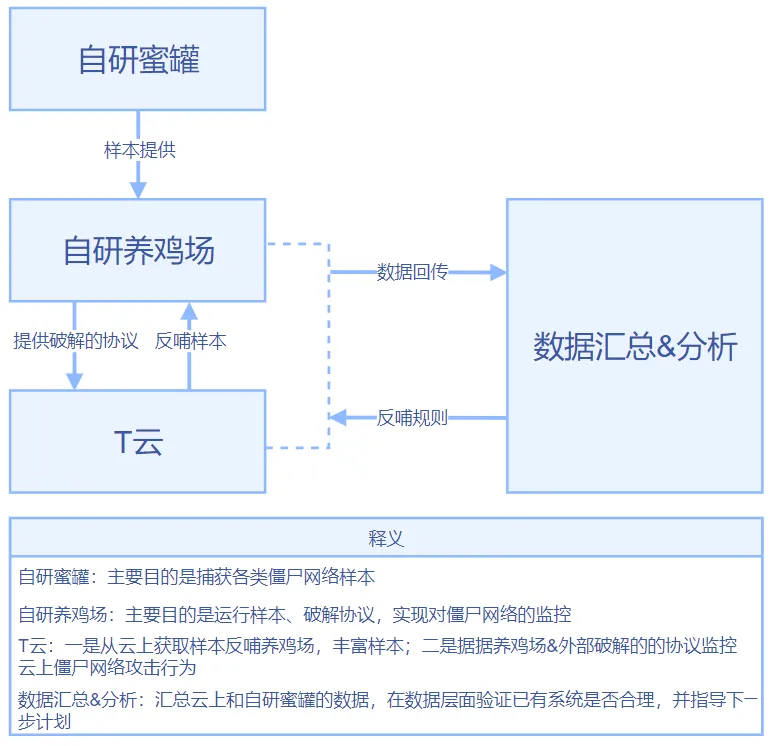

1. 系统架构介绍

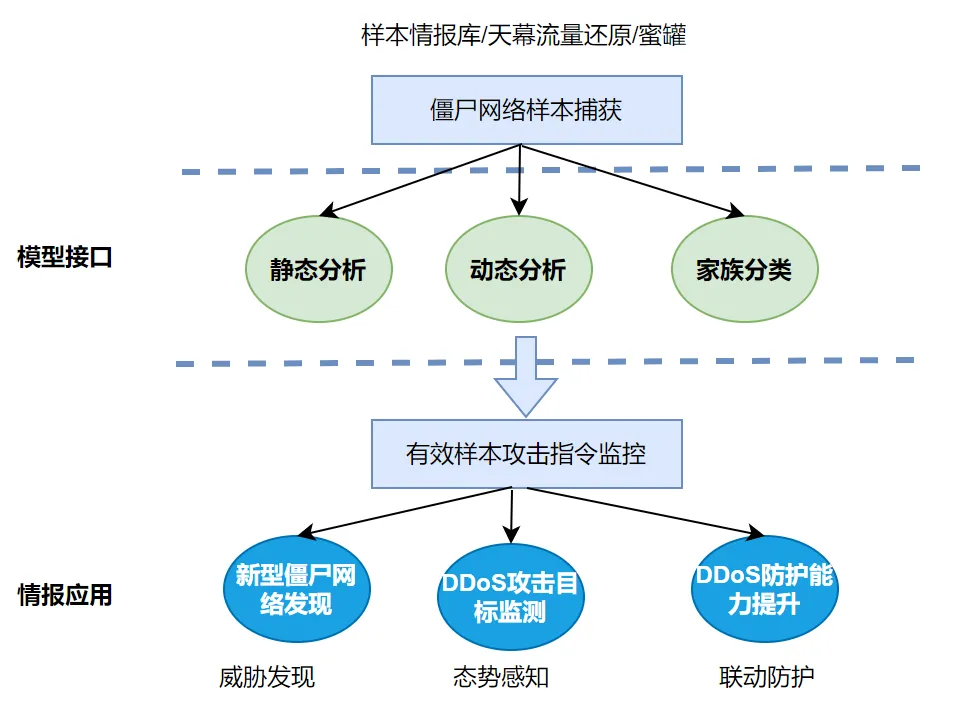

我们的DDoS情报收集主要基于自研的蜜罐,同时也会对外部开源的情报渠道进行监控互补。整个自研蜜罐的架构如图:

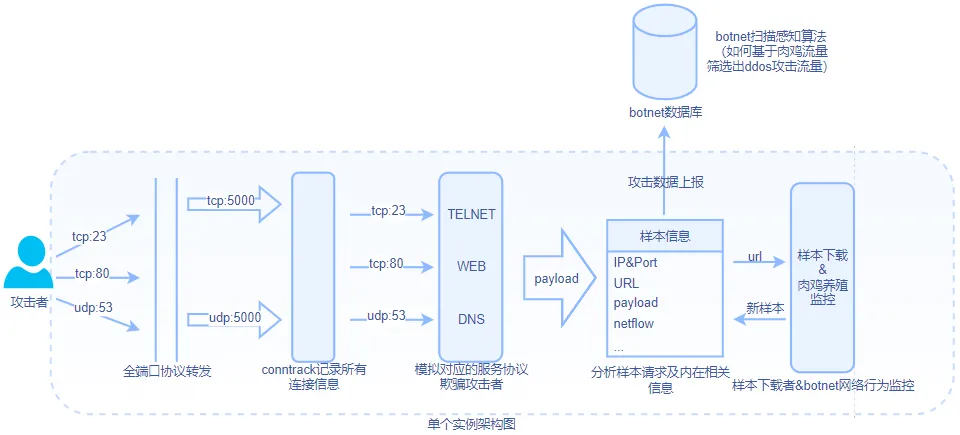

技术上我们开发了一个高交互、高仿真、全端口开放并响应的蜜罐,并在全球多地部署捕获攻击者样本。为了能及时监控僵尸网络的最新动向,我们将捕获到的最新样本置入养鸡场中,通过分析样本与C2通信的流量,提取攻击指令信息。

2. AI助力样本分析提效

在DDoS情报获取的关键环节——僵尸网络样本分析过程中,我们结合了大模型能力进行提效。利用大模型接口对样本反编译后代码进行推理分析,通过MCP方式调用调试器提高样本动态调试效率,并且通过大模型对样本的家族特征进行分析。得益于多种场景下的大模型助力,僵尸网络样本核心解密逻辑代码逆向效率提升80%,样本家族分类也实现了90%自动化,为DDoS情报的威胁发现、态势感知和联动防护等应用提供了有力支持。

四、DDoS安全防护建议

1. 避免沦为“肉鸡”

强化设备级安全,杜绝僵尸节点植入。排查并更换默认密码与弱口令,关闭非必要服务,及时修补已知漏洞。建议部署IoT设备准入控制与微隔离策略,限制横向移动。

2. 自动化灾备调度能力建设

在业务面临极端对抗场景或平台级攻击场景下,能够基于自动化灾备调度能力降低业务影响的同时,提高攻击成本。

3. 定期DDoS蓝军演练主动排雷

制定演练计划以及应急响应处置流程。明确不同攻击规模、不同影响情况下的处置流程,通过定期开展红蓝对抗与恢复演练,提升实战应对能力。

僵尸网络死而不僵,DDoS攻防较量永不休战。每一次攻击都在警示我们:没有绝对安全的爆款,只有在持续爆发中构筑的坚固防线。腾讯宙斯盾致力于守护每一局游戏畅玩、每一次丝滑体验!

相关攻略

SSHStalker的显著特点是结合了大规模入侵自动化技术与16个影响Linux内核的漏洞利用代码,其中部分漏洞可追溯至2009年。 网络安全研究人员披露了一个名为SSHStalker的新型僵尸网络

该恶意软件利用两个关键漏洞(CVE-2025-29927和CVE-2025-66478)攻击Next js部署环境,这些漏洞允许未经身份验证的远程代码执行。 攻击概况新型恶意软件PCPcat通过针对

奇安信X实验室近日披露,名为“Kimwolf”的僵尸网络已感染全球超180万台安卓设备,主要针对智能电视盒子等家用设备。该网络攻击范围覆盖222个国家及地区,曾在72小时内下发逾17亿条指令,其控制

研究人员指出,由于大多数网络缺乏特权访问和源地址验证机制,该僵尸网络的流量并未进行欺骗处理。 攻击规模创纪录2025年10月24日,微软Azure DDoS防护系统检测并成功抵御了一起针对澳大利亚某

这一演变代表了僵尸网络开发策略的根本转变,弥合了机会型物联网攻击与针对性企业入侵之间的鸿沟。 RondoDox僵尸网络近期出现重大升级版本,其漏洞利用能力激增650%,标志着针对企业和物联网(IoT

热门专题

热门推荐

角色与光锥适配深度解析 为队伍挑选合适的光锥,往往能起到画龙点睛的作用。今天,我们就来深入聊聊几款功能各异的光锥,看看它们如何与特定命途的角色产生化学反应。 酣战如始 1 属性与适配角色:作为同谐命途的光锥,其核心属性集中在速度与能量恢复上。这无疑是那些专注于辅助队友、提供团队增益角色的优质选择。

什么是对冲? 加密货币市场的价格变化,向来以快速剧烈著称。上午还在上涨的资产,下午就可能面临回调。在这种高波动的环境下,交易者们自然会寻求一种方法来保护自己的资金免受冲击。这种方法就是对冲——一种旨在降低风险、提升投资组合稳定性的核心策略。简单来说,对冲的核心逻辑在于:当你持有的主要加密货币资产价值

荣耀平板PC化升级计划公布,将带来PC交互、PC级应用支持等特性 三月十号,荣耀的一场重磅发布会,揭开了其平板产品线战略升级的序幕。在荣耀Magic V6旗舰新品发布会后,荣耀终端股份有限公司全场景产品线的负责人,@荣耀潇哥,进一步分享了一项备受关注的“平板PC化升级计划”。 在分享中,@荣耀潇哥清

5 分钟充好,9 分钟充饱,比亚迪闪充补上新能源转型最后一块拼图 “没有人比我们比亚迪更懂电池。”这句在发布会上掷地有声的口号,背后是实打实的技术突破。前不久的比亚迪“闪充中国改变世界”发布会上,王传福总裁正式揭晓了第二代刀片电池与配套的闪充技术,一组数据瞬间引爆了行业: 从10%到70%电量,只需

IT之家 3 月 31 日消息,OPPO K15 Pro 系列手机已官宣将于明日 14:30 正式发布。IT之家注意到,OPPO K15 Pro 手机已现身正式,并公布了核心配置信息,IT之家附如下