CAD文件夹加密技巧:保护设计文件安全

作为一名计算机辅助设计专业的学生,我经常使用cad软件绘制图纸,并将它们存储在文件夹中。为了防止设计在关机后被盗,我在网上搜索了解决方案,并找到了一个加密cad文件夹的有效方法,成功保护了我的设计成果。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

1、 首先,我们需要下载并安装一款用于加密文件夹的软件。

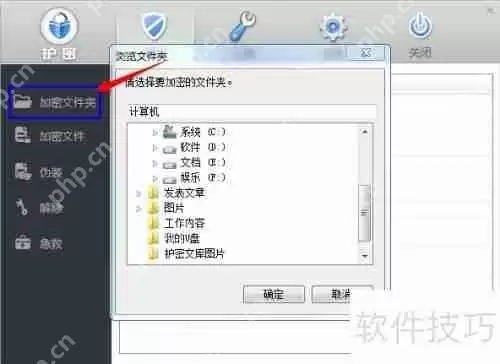

2、 安装完成后,启动软件,并在左上角点击“加密文件夹”选项。

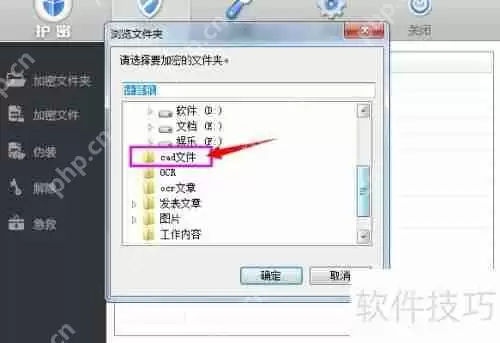

3、 接下来,选择并定位到你需要加密的CAD文件夹。

4、 在密码设置界面,按照提示输入两次密码,并点击“确定”按钮。

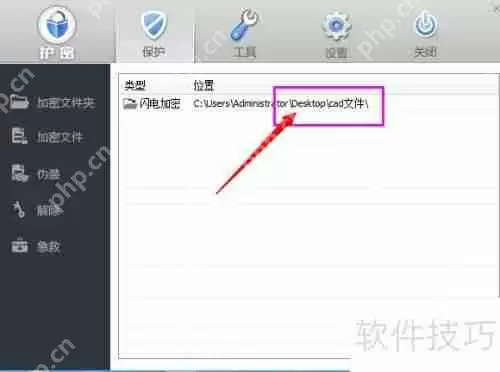

5、 短暂等待后,CAD文件夹的加密过程便完成了。

6、 要访问加密的CAD文件夹,必须输入正确的密码进行解锁。

7、 如果需要取消加密,只需输入密码并选择“恢复”选项即可。

相关攻略

![一波资本从以太坊(ETH)流出,进入TRON [TRX]](https://static.youleyou.com//uploadfile/2026/0402/04efc42957db48dcec46c19e60baa121.webp)

以太坊资本外溢:TRON为何成为15 2亿美元稳定币新枢纽? 区块链世界的地壳运动从未停止,资本的流向便是其中最敏锐的震感。近期,一场规模惊人的资本迁徙正在上演:大量资金正从以太坊网络流出,涌入TRON生态。这不仅是简单的资产转移,更是一次深刻的行业风向标,揭示了用户对交易成本、网络效率与应用场景的

2026年,全球AI产业迎来关键转折点,大模型狂热逐渐退潮,核心叙事从技术军备竞赛转向商业化兑现。在这样的周期里,AI+CAD平台公司「品览科技」选择了一条相对另类的发展路径:没有追逐大模型风口,没

南方财经记者赵晓晨 广州报道如果说制造业是新型工业化的“主战场”,那么工业软件就相当于这个战场的“大脑与神经系统”,是定义产品、控制流程、优化决策并驱动整个制造体系智能化的核心数字基础。一方面,

IT之家 12 月 25 日消息,YouTube 频道 fpt 主播 Jon Prosser 昨日发布最新视频,基于上周曝光的 CAD 数据,制作了一段渲染视频,声称全角度展示苹果首款折叠 iPh

2025年全球十大虚拟币app平台排行为:OKX、Binance、火币、Coinbase、Kraken、KuCoin、Bitfinex、Gemini、Bitstamp、Bybit。这些平台因其多样性、高效性和安全措施而备受推崇,提供从现货到期货的多种交易方式,并支持广泛的加密货币种类,全球24 7客

热门专题

热门推荐

Linux Exploit攻击:典型漏洞与实战响应深度剖析 Linux系统以其开源特性和广泛部署,在成为数字世界基石的同时,也无可避免地成为了攻击者眼中的高价值目标。对于系统管理员和安全从业者而言,深入理解那些真实发生过的攻击案例,远比空谈理论更有价值。这不仅能帮助我们看清威胁的实质,更是构建有效防

当Linux系统遭遇Exploit漏洞:一份给系统管理员的实战修复指南 Linux系统一旦曝出Exploit漏洞,那感觉就像家里门锁出了问题——修补工作刻不容缓。这不仅是堵上一个安全缺口,更是对整个系统防御体系的一次关键加固。下面这份详尽的修复指南,旨在帮助管理员们高效响应,把风险降到最低。 漏洞修

Linux Exploit揭秘:黑客攻击手段有哪些 Linux系统的开源与灵活,让它成了无数开发者和企业的首选。但硬币的另一面是,这种开放性也让它成了攻击者眼中的“香饽饽”。那么,黑客们究竟有哪些惯用手段来利用Linux系统呢?下面就来梳理几种主流的攻击方式。 1 端口扫描 这通常是攻击的第一步,

特朗普称“不急于结束与伊朗战争”:时间在美方一边 事情有了新进展。4月24日,美国总统特朗普在社交媒体上发布了一条信息量不小的动态。他明确表示,自己“并不急于结束与伊朗的战争”,但话锋一转,指出“伊朗没时间了”。这番表态,立刻将外界关注的焦点,从“是否急于谈判”转向了“时间站在谁一边”的战略博弈上。

在CentOS上,SFTP(SSH File Transfer Protocol)使用SSH协议进行数据加密,确保数据在传输过程中的安全性。SFTP的加密方式主要包括以下几个方面: 简单来说,SFTP的安全性并非单一措施,而是由一套组合拳构成的。下面我们就来拆解一下,看看在CentOS环境下,它具体