根据Gartner等权威机构的研究数据,近年来由数字身份泄露引发的安全事件在全球范围内持续激增。超过70%的网络攻击最终都能追溯到数字身份管理环节的疏漏。如今数字身份已成为黑客最青睐的攻击入口,其手法日趋复杂精密,攻击范围也不断扩张,对企业与个人均构成了日益严峻的安全挑战。

安全牛在《AI时代数字身份安全技术应用指南(2025版)》深度调研报告中,系统梳理了当前最具威胁的十大身份攻击向量。

一、凭据填充攻击

攻击者利用数据泄露事件中获取的用户名与密码组合,在其他系统中尝试登录以获取未授权访问权限的自动化攻击方式。与暴力破解不同,这类攻击专门针对已确认有效的真实凭证。攻击者无需尝试所有密码组合,而是利用人们在各系统中重复使用相同密码的习惯实施入侵。

攻击手段:使用机器人或脚本批量尝试登录,绕过基础防护;配合代理池规避IP封锁。风险影响:将导致账户被盗、数据泄露、金融欺诈等问题,尤其是在用户重复使用密码的情况下。

二、特权账户滥用

指合法拥有高权限身份凭证被恶意使用或管理不当,从而获取系统控制权限的行为。这类攻击虽然技术要求较高,但一旦得手就会造成“全网沦陷”的严重后果。

攻击手段:凭证窃取、票据/令牌伪造、默认/共享账户滥用、创建隐藏账户长期潜伏等手法。风险影响:可直接修改系统配置、关闭安全防护、窃取敏感数据,最终导致整个系统失守。

三、弱密码攻击

因设置的密码过于简单而被攻击者通过暴力破解、字典攻击等方式获取,进而控制账户的攻击手法。这是最常见的攻击形式,技术门槛最低,却往往能造成大规模账户接管。

技术手段:暴力破解、字典攻击、密码喷射、默认口令利用等;风险影响:将导致普通用户或管理员账户被盗用,企业网络被横向渗透,甚至触发数据泄露通报与合规处罚。

四、验证绕过攻击

攻击者利用应用系统在设计或配置上的缺陷,直接跳过身份验证流程获取系统权限的攻击方式。与攻击手段不同,这类攻击并不依赖合法用户的账号密码,而是通过漏洞直接绕过验证机制。其风险级别与特权滥用相当,往往能瞬间突破防御体系。

技术手段:逻辑缺陷利用、会话/令牌篡改、认证接口弱点利用、本地客户端绕过等。风险影响:完全绕开登录保护,可能直接获得管理员权限,造成数据泄露与篡改。

五、深度伪造与欺骗

通过模拟/伪造人体生物特征(语音、人脸、行为),骗过人脸识别、声纹认证等生物识别系统的手段。这是GenAI技术普及以来数字身份面临的最突出风险之一。此类攻击具有高度仿真性与隐蔽性,主要突破点集中在面部识别与身份信任环节,对基于生物特征与信任关系的数字身份体系构成直接威胁,且难以检测与追踪。

攻击手段:语音伪造、视频伪造、社交平台欺骗等。风险影响:传统依赖生物特征的身份认证可能被绕过,进而导致电话诈骗或授权欺诈,远程开户、支付、合同签署等场景都可能因虚假身份而失效。

六、身份管理机制漏洞

利用企业在身份创建、变更、注销等生命周期管理环节存在的流程漏洞实施攻击。

技术手段:不安全的身份生命周期管理、认证与授权耦合错误、弱Token/Session管理、账户同步不一致等。风险影响:将导致僵尸账户泛滥,越权访问敏感资源,SSO/Federation漏洞可能影响多个应用同时失守。身份治理不完善还可能导致违反SOX、GDPR等合规要求。

七、信任边界缺陷攻击

攻击者利用系统架构中的信任边界薄弱点,在不同安全域、系统或组织间滥用信任关系,从而绕过访问控制或扩大攻击范围的行为。这类风险涉及整体架构层面,一旦某个环节失守,就会引发连锁反应。

技术手段:API/微服务信任缺陷、跨域信任滥用、内部网络过度信任风险影响:将导致快速横向渗透、跨系统失陷和连锁风险。

八、过度收集与隐私侵犯攻击

指攻击者在用户不知情或未充分同意的情况下收集、使用、共享个人信息或敏感数据的行为。这种攻击可能发生在应用、服务、供应商、第三方SDK或平台中,属于身份与隐私安全的交叉威胁。其核心特点是“信息收集过度+用户无感知”,风险不仅限于数据泄露,更会成为后续身份滥用、社工攻击和欺诈的温床。

技术手段:超范围数据收集、隐私数据滥用、数据泄露与滥传、伪造身份信息或跟踪等行为。风险影响:将面临GDPR、CCPA、PIPL等隐私法规的巨额罚款和诉讼风险。此外,攻击者还可能利用收集到的个人信息实施精准钓鱼、深度伪造和社工攻击。

九、供应商依赖风险

企业依赖第三方供应商提供的服务和产品,如果供应商出现数据泄露、安全漏洞等问题,攻击者就能以此为跳板入侵企业网络。此类攻击具有明显的单点依赖、外包信任、可见性不足等特点,一旦发生往往会造成大规模连锁反应。

技术手段:供应链攻击、API/SDK漏洞利用、更新与补丁投毒等;风险影响:将导致下游用户大规模身份接管、业务连续性中断、数据泄露和信任链崩塌等严重后果。

十、社会工程攻击

攻击者利用心理操纵手段,通过欺骗、诱导或施压等方式获取目标的敏感信息或访问权限。这类攻击之所以成为数字身份安全的头号威胁,正是因为它绕过了所有技术防护,直接针对人性弱点。

攻击手法:网络钓鱼、邮件尾随/借口进入;风险影响:可能导致凭据泄露、账户接管、权限滥用,甚至破坏整个身份信任体系。

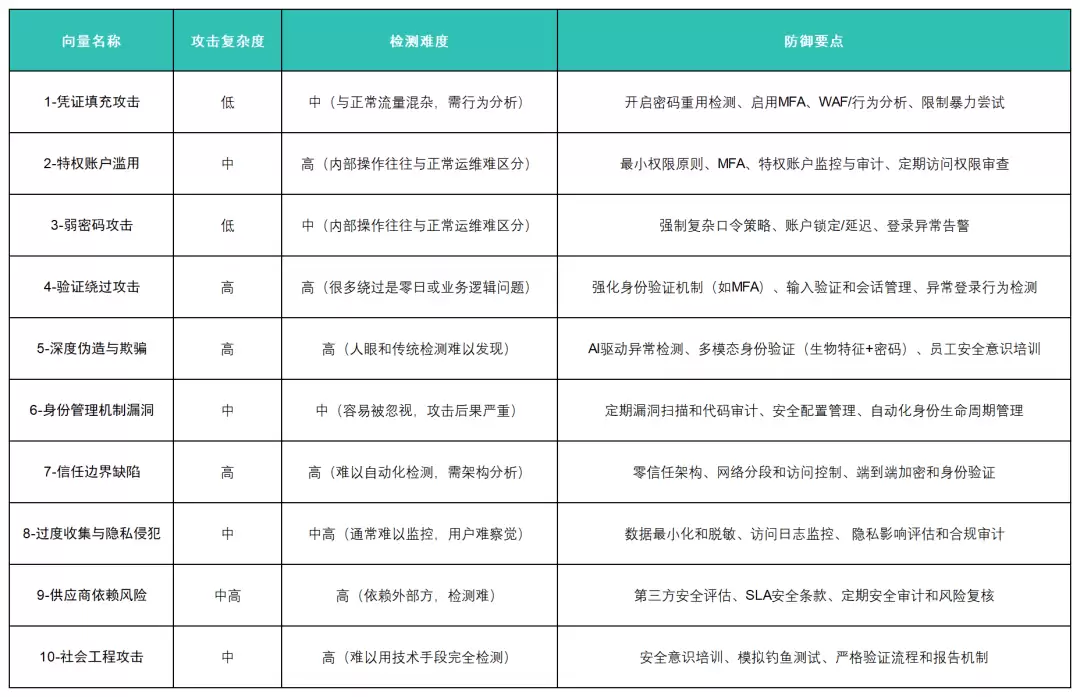

攻击向量对照表

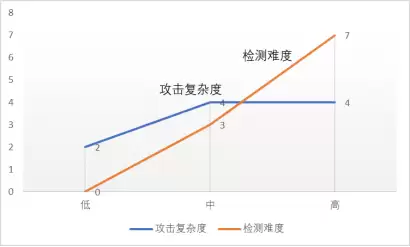

整体而言,当前攻击复杂度正处于中高水位,虽然低复杂度攻击依然有效,但在技术驱动下中高复杂度攻击逐渐增多,高复杂度攻击呈上升态势;检测难度整体处于较高水平,特别是高难度攻击的检测难度持续攀升。

攻击复杂度与检测难度水位线

身份攻击向量的本质在于:利用身份体系中的信任机制,以合法或伪造的身份为掩护实施攻击。随着数字化进程中身份边界的持续扩展,攻击手法必将呈现更加多样化的发展趋势。