3月4日,国家安全部发布最新安全提示,提醒公众警惕邮箱中潜藏的新型发票诈骗陷阱。

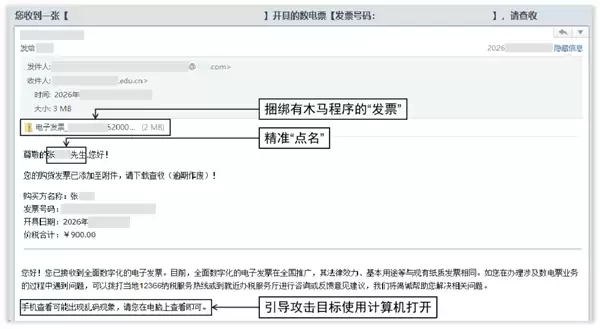

国家安全部指出,岁末年初正值财务报销高峰期,境外攻击者瞄准了企业财务结算的关键时间节点,伪装成电信运营商、电商平台或旅游平台客服,以"收件人姓名+电子发票"为主题精心设计钓鱼邮件。

这些邮件正文中特别强调"逾期作废""发票有误需重开"等字眼,刻意营造紧迫氛围,降低收件人的警惕性。

钓鱼邮件

钓鱼邮件

真正的陷阱往往隐藏在附件或链接中。看似普通的发票文件,实则是境外黑客组织精心伪装的木马程序。

一旦点击发票附件,木马便会自动入侵您的网络设备。攻击者能够将计算机中的企业合同、项目资料、科研成果等敏感数据传送至境外。

黑客还能通过监控键盘输入获取银行密码、系统凭证、个人隐私等信息,甚至能远程开启摄像头、麦克风,窥探办公环境,窃取语音信息。

被远程控制的计算机还会成为攻击者窥探工作单位内网的"跳板"。他们利用内网信任关系,扫描受害者所在单位的网络系统,进一步扩大控制范围,窃取更多重要数据,甚至在关键时刻瘫痪网络信息系统。

国家安全机关提示,收到所谓"财务部门""发票平台"的邮件时,务必先核对发件人邮箱:正规工作邮箱通常使用单位专属域名(如"@company.com""@gov.cn"),而钓鱼邮件多为临时注册邮箱,使用商业公共邮箱常见后缀,需要仔细甄别。

钓鱼邮件

钓鱼邮件

正常邮件

正常邮件